- はじめに

- 製品概要

- コマンドライン インターフェイス

- スイッチの初期設定

- スイッチの管理

- Cisco IOS インサービス ソフトウェア アップ グレード プロセスの設定

- インターフェイスの設定

- ポートのステータスと接続の確認

- RPR および SSO を使用したスーパーバイザ エンジンの冗長構成の設定

- Cisco NSF/SSO スーパーバイザ エンジンの 冗長構成の設定

- 環境モニタリングおよび電源管理

- Power over Ethernet の設定

- Cisco Network Assistant による Catalyst 4500 シリーズ スイッチの設定

- VLAN、VTP、および VMPS の設定

- IP アンナンバード インターフェイスの設定

- レイヤ 2 イーサネット インターフェイスの設定

- SmartPort マクロの設定

- STP および MST の設定

- 任意の STP 機能の設定

- EtherChannel の設定

- IGMP スヌーピングとフィルタリングの設定

- 802.1Q およびレイヤ 2 プロトコル トンネリ ングの設定

- CDP の設定

- UDLD の設定

- 単一方向イーサネットの設定

- レイヤ 3 インターフェイスの設定

- シスコ エクスプレス フォワーディングの設定

- IP マルチキャストの設定

- ポリシーベース ルーティングの設定

- VRF-Lite の設定

- Quality of Service の設定

- 音声インターフェイスの設定

- 802.1X ポートベース認証の設定

- ポート セキュリティの設定

- コントロール プレーン ポリシングの設定

- DHCP スヌーピング、IP ソース ガード、およ びスタティック ホストの IPSG の設定

- ダイナミック ARP インスペクションの設定

- ACL によるネットワーク セキュリティの設定

- プライベート VLAN の設定

- ポート ユニキャストおよびマルチキャスト フ ラッディング ブロック

- ストーム制御の設定

- SPAN と RSPAN の設定

- システム メッセージ ロギングの設定

- SNMP の設定

- NetFlow の設定

- RMON の設定

- 診断の実行

- WCCP バージョン 2 サービスの設定

- MIB サポートの設定

- ROM モニタ

- 略語および省略形

- 索引

Catalyst 4500 シリーズ スイッチ Cisco IOS ソフト ウェア コンフィギュレーション ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月20日

章のタイトル: レイヤ 3 インターフェイスの設定

レイヤ 3 インターフェイスの設定

この章では、Catalyst 4500 シリーズ スイッチ上のレイヤ 3 インターフェイスについて説明します。設定上の注意事項、設定手順、および設定例についても示します。

•![]() 「レイヤ 3 インターフェイスとしての VLAN の設定」

「レイヤ 3 インターフェイスとしての VLAN の設定」

(注) この章で使用するスイッチ コマンドの構文および使用方法の詳細については、『Catalyst 4500 Series Switch Cisco IOS Command Reference』および次の URL の関連マニュアルを参照してください。

http://www.cisco.com/univercd/cc/td/doc/product/software/ios124/124cr/index.htm

レイヤ 3 インターフェイスの概要

Catalyst 4000 ファミリー スイッチは、Cisco IOS IP および IP ルーティング プロトコルでレイヤ 3 インターフェイスをサポートしています。 ネットワーク レイヤであるレイヤ 3 は、主にパケット内データの論理インターネットワーク パスへのルーティングを行います。

データ リンク レイヤであるレイヤ 2 は、 物理 レイヤ(レイヤ 1)を制御するプロトコルと、メディアに伝送される前のデータのフレーミング方法が含まれています。LAN 上の 2 つのセグメント間でフレーム内のデータをフィルタリングおよび転送するレイヤ 2 の機能を、ブリッジングといいます。

Catalyst 4500 シリーズ スイッチは、2 種類のレイヤ 3 インターフェイスをサポートしています。論理レイヤ 3 VLAN インターフェイスは、ルーティングとブリッジングの機能を統合します。Catalyst 4500 シリーズ スイッチは、物理レイヤ 3 インターフェイスを使用して従来のルータのように設定できます。

論理レイヤ 3 VLAN インターフェイス

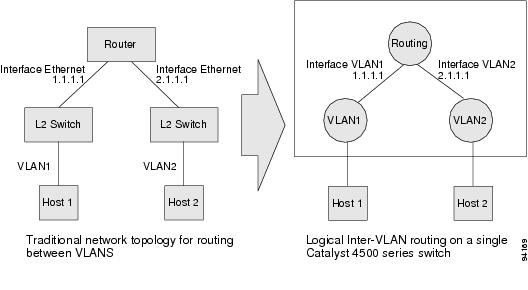

論理レイヤ 3 VLAN インターフェイスは、レイヤ 2 スイッチ上の VLAN への論理ルーティング インターフェイスとして機能します。従来のネットワークでは、ルータとスイッチ間の物理インターフェイスが VLAN 間ルーティングを実行する必要がありました。Catalyst 4500 シリーズ スイッチは単一のCatalyst 4500 シリーズ スイッチでのルーティングとブリッジング機能を統合することで、VLAN 間ルーティングをサポートします。

図 25-1 では、従来のネットワークで 3 台の物理デバイスによって実行されていたルーティングとブリッジング機能が、どのようにして 1 台の Catalyst 4500 シリーズ スイッチ上で論理的に実行されているかを示します。

図 25-1 Catalyst 4500 シリーズ スイッチの論理レイヤ 3 VLAN インターフェイス

物理レイヤ 3 インターフェイス

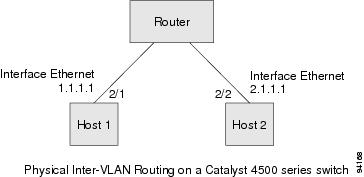

物理レイヤ 3 インターフェイスは、従来のルータに等しい機能をサポートします。これらのレイヤ 3 インターフェイスは、Catalyst 4500 シリーズ スイッチへの物理ルーティング インターフェイスをホストに提供します。

図 25-2 に、Catalyst 4500 シリーズ スイッチが従来のルータとして機能する例を示します。

図 25-2 Catalyst 4500 シリーズ スイッチの物理レイヤ 3 インターフェイス

設定時の注意事項

Catalyst 4500 シリーズ スイッチは、AppleTalk ルーティングおよび IPX ルーティングをサポートします。AppleTalk ルーティングおよび IPX ルーティングについては、次の URL の『Cisco IOS AppleTalk and Novell IPX Configuration Guide』の「Configuring AppleTalk」および「Configuring Novell IPX」を参照してください。

http://www.cisco.com/en/US/docs/ios/12_2/atipx/configuration/guide/fatipx_c.html

Catalyst 4500 シリーズ スイッチは、レイヤ 3 FastEthernet または GigabitEthernet インターフェイスでサブインターフェイスまたは encapsulation キーワードをサポートしていません。

(注) Cisco IOS ソフトウェアが稼動するすべてのレイヤ 3 インターフェイスと同様に、SVI に割り当てられる IP アドレスおよびネットワークは、スイッチ上の他のレイヤ 3 インターフェイスに割り当てられるものと重複できません。

論理レイヤ 3 VLAN インターフェイスの設定

(注) 論理レイヤ 3 VLAN インターフェイスを設定する前に、スイッチ上に VLAN を作成および設定し、レイヤ 2 インターフェイスに VLAN メンバシップを割り当てる必要があります。また、IP ルーティングがディセーブルの場合は IP ルーティングをイネーブルにし、IP ルーティング プロトコルを指定する必要があります。

論理レイヤ 3 VLAN インターフェイスを設定するには、次の作業を行います。

次に、論理レイヤ 3 VLAN インターフェイス vlan 2 を設定し、IP アドレスを割り当てる例を示します。

次に、show interfaces コマンドを使用して、レイヤ 3 VLAN インターフェイス vlan 2 のインターフェイス IP アドレスの設定およびステータスを表示する例を示します。

次に、show running-config コマンドを使用して、レイヤ 3 VLAN インターフェイス vlan 2 のインターフェイス IP アドレスの設定を表示する例を示します。

レイヤ 3 インターフェイスとしての VLAN の設定

SVI 自動ステート除外の概要

ルータ VLAN インターフェイスは「アップ/アップ」状態となるために、次の一般的な条件を満たす必要があります。

•![]() VLAN がスイッチの VLAN データベースに存在し、「アクティブ」であること。

VLAN がスイッチの VLAN データベースに存在し、「アクティブ」であること。

•![]() VLAN インターフェイスがルータに存在し、管理上のダウン状態ではないこと。

VLAN インターフェイスがルータに存在し、管理上のダウン状態ではないこと。

•![]() 少なくとも 1 つのレイヤ 2(アクセス ポートまたはトランク)ポートが存在し、この VLAN 上でリンクが「アップ」状態であり、VLAN でスパニング ツリー フォワーディング ステートであること。

少なくとも 1 つのレイヤ 2(アクセス ポートまたはトランク)ポートが存在し、この VLAN 上でリンクが「アップ」状態であり、VLAN でスパニング ツリー フォワーディング ステートであること。

(注) 対応する VLAN リンクに属する最初のスイッチポートがアップになり、スパニング ツリー フォワーディング ステートとなると、VLAN インターフェイスのプロトコル ライン ステートがアップになります。

通常、VLAN 内に VLAN インターフェイスのポートが複数ある場合は、VLAN 内のすべてのポートが「ダウン」するときに SVI が「ダウン」します。SVI 自動ステート除外機能は、SVI の「アップおよびダウン」判断時にカウントしないポートをマーキングするノブになり、そのポートでイネーブルであるすべての VLAN に適用されます。

VLAN インターフェイスは、レイヤ 2 ポートがコンバージェンス(つまり、リスニングおよびラーニングからフォワーディングに移行)する時間を経過したあと、起動します。これにより、ルーティング プロトコルおよびその他の機能が VLAN インターフェイスをフル稼動させるまで使用しないようにします。また、ブラック ホール ルーティングなどの別の問題が発生しないようにします。

SVI 自動ステート除外の設定

(注) SVI 自動ステート除外機能は、デフォルトでイネーブルであり、STP ステートと同期しています。

SVI 自動ステート除外機能は、次のポート設定変更が発生した場合に、スイッチのレイヤ 3 インターフェイスのシャットダウン(または起動)を行います。

•![]() VLAN 上の最後のポートがダウンした場合、その VLAN 上のレイヤ 3 インターフェイスはシャットダウンされます(SVI 自動ステート)。

VLAN 上の最後のポートがダウンした場合、その VLAN 上のレイヤ 3 インターフェイスはシャットダウンされます(SVI 自動ステート)。

•![]() VLAN 上の最初のポートが立ち上がった状態に戻った場合、それまでシャットダウンしていた VLAN 上のレイヤ 3 インターフェイスは起動されます。

VLAN 上の最初のポートが立ち上がった状態に戻った場合、それまでシャットダウンしていた VLAN 上のレイヤ 3 インターフェイスは起動されます。

SVI 自動ステート除外は、SVI のステータス定義(アップまたはダウン)に含まれるアクセス ポートまたはトランクを、それが同じ VLAN に属する場合でも除外します。さらに、除外されたアクセス ポートまたはトランクがアップ状態であり、VLAN 内の別のポートがダウン状態である場合でも、SVI ステートはダウンに変更されます。

SVI ステートを「アップ」にするには、VLAN 内の少なくとも 1 つのポートがアップ状態であり、除外されていない必要があります。これは、SVI ステータスの決定時にモニタリング ポートのステータスを除外するために役立ちます。

SVI 自動ステート除外を適用するには、次の作業を行います。

次に、SVI 自動ステート除外をインターフェイス g3/1 に適用する例を示します。

SVI 自動ステート除外のトラブルシューティングについては、 「Troubleshooting SVI Autostate Exclude」(P.49-37) を参照してください。

物理レイヤ 3 インターフェイスの設定

(注) 物理レイヤ 3 インターフェイスを設定する前に、IP ルーティングがディセーブルの場合は IP ルーティングをイネーブルにし、IP ルーティング プロトコルを指定する必要があります。

物理レイヤ 3 インターフェイスを設定するには、次の作業を行います。

次に、インターフェイス FastEthernet 2/1 に IP アドレスを設定する例を示します。

次に、show running-config コマンドを使用して、インターフェイス FastEthernet 2/1 のインターフェイス IP アドレスの設定を表示する例を示します。

EIGRP スタブ ルーティングの設定

•![]() 「概要」

「概要」

概要

EIGRP スタブ ルーティング機能は、すべてのイメージで使用することができ、エンド ユーザの近くにルーテッド トラフィックを移動することでリソースの利用率を低減させます。

IP ベース イメージには EIGRP スタブ ルーティングだけが含まれています。IP サービス イメージには、完全な EIGRP ルーティングが含まれています。

EIGRP スタブ ルーティングを使用するネットワークでは、IP トラフィックがユーザに到達するには、ルート EIGRP スタブ ルーティングを設定しているスイッチを通過する必要があります。スイッチは、ユーザ インターフェイスとして設定されているインターフェイスまたは他のデバイスに接続されているインターフェイスにルーテッド トラフィックを送信します。

EIGRP スタブ ルーティングを使用する場合、EIGRP を使用するようにディストリビューション ルータおよびリモート ルータを設定し、さらにスイッチだけをスタブとして設定する必要があります。指定したルートだけがスイッチから伝播されます。スイッチは、サマリー、接続ルート、およびルーティング アップデートに対するすべてのクエリーに応答します。

スタブであることを通知するパケットを受信するネイバーは、スタブ ルータに対してルートのクエリーを実行せず、スタブ ピアを持つルータはそのピアに対するクエリーを実行しません。スタブ ルータは、配布ルータに依存して適切なアップデートをすべてのピアに送信します。

図 25-3 では、スイッチ B が EIGRP スタブ ルータとして設定されています。スイッチ A および C は残りの WAN に接続されています。スイッチ B は、接続ルート、スタティック ルート、再配布ルート、集約ルートをスイッチ A および C からホスト A、B、および C にアドバタイズします。スイッチ B はスイッチ A から学習したルートをアドバタイズしません(逆の場合も同様です)。

EIGRP スタブ ルーティングの詳細については、『Cisco IOS IP Configuration Guide, Volume 2 of 3: Routing Protocols, Release 12.2』の「Configuring EIGRP Stub Routing」を参照してください。

EIGRP スタブ ルーティングの設定方法

EIGRP スタブ ルーティング機能は、ネットワークの安定性を高め、リソース利用率を抑え、スタブ ルータ構成を簡素化します。

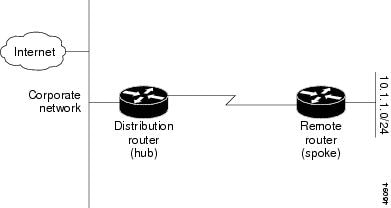

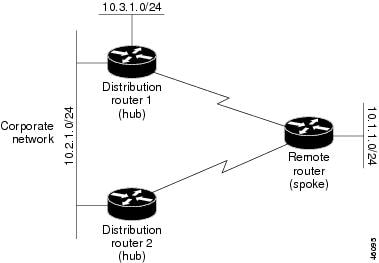

スタブ ルーティングは、一般的に、ハブ アンド スポーク型のネットワーク トポロジで使用されます。ハブ アンド スポーク型ネットワークでは、1 つまたは複数のエンド ネットワーク(スタブ)が、1 つまたは複数のディストリビューション ルータ(ハブ)に接続したリモート ルータ(スポーク)に接続しています。リモート ルータは 1 つまたは複数のディストリビューション ルータだけに隣接します。IP トラフィックがリモート ルータに到達する唯一のルートは、ディストリビューション ルータを経由するものです。このタイプの構成は、一般的に、ディストリビューション ルータが直接 WAN に接続している WAN トポロジで使用されています。ディストリビューション ルータは多くのリモート ルータに接続できます。多くの場合、ディストリビューション ルータは 100 以上のリモート ルータに接続されます。ハブ アンド スポーク型のトポロジでは、リモート ルータはすべての非ローカル トラフィックをディストリビューション ルータに転送する必要があるため、リモート ルータが完全なルーティング テーブルを保持する必要はなくなります。一般に、ディストリビューション ルータはデフォルト ルート以外の情報をリモート ルータに送信する必要はありません。

EIGRP スタブ ルーティング機能を使用する場合、EIGRP を使用するようにディストリビューション ルータおよびリモート ルータを設定し、さらにリモート ルータだけをスタブとして設定する必要があります。指定したルートだけがリモート(スタブ)ルータから伝播されます。スタブ ルータはサマリー、接続ルート、再配布スタティック ルート、外部ルート、および内部ルートのすべてのクエリーに「アクセス不可」のメッセージで応答します。スタブとして設定されたルータは、すべての隣接ルータに特別なピア情報パケットを送信し、自身がスタブ ルータであることを報告します。

スタブ ステータスの情報を伝えるパケットを受信したネイバはすべて、スタブ ルータにルートのクエリーを送信しなくなり、スタブ ピアを持つルータはそのピアにクエリーを送信しなくなります。スタブ ルータは、ディストリビューション ルータに依存してすべてのピアに適切なアップデートを送信します。

図 25-4 に、単純なハブ アンド スポーク構成を示します。

スタブ ルーティング機能自体は、ルートがリモート ルータにアドバタイズされるのを防ぐことはありません。図 25-4 の例では、リモート ルータはディストリビューション ルータだけを通じて企業ネットワークおよびインターネットにアクセスできます。この例では、リモート ルータが完全なルート テーブルを保有しても機能面での意味はありません。企業ネットワークとインターネットへのパスは常にディストリビューション ルータを経由するためです。ルート テーブルが大きくなると、リモート ルータに必要なメモリ量が減るだけです。帯域幅とメモリは、ディストリビューション ルータのルートを集約およびフィルタリングすることによって節約できます。リモート ルータは、宛先に関わりなく、ディストリビューション ルータにすべての非ローカル トラフィックを送信する必要があるため、他のネットワークから学習されたルートを受け取る必要がありません。真のスタブ ネットワークが望ましい場合、ディストリビューション ルータはリモート ルータにデフォルト ルートだけを送信するように設定する必要があります。EIGRP スタブ ルーティング機能では、自動的にディストリビューション ルータでの要約をイネーブルにしません。ほとんどの場合、ネットワーク管理者がディストリビューション ルータでの集約を設定する必要があります。

(注) ディストリビューション ルータがリモート ルータにデフォルト ルートだけを送信するように設定する場合、リモート ルータで ip classless コマンドを使用する必要があります。デフォルトでは、EIGRP スタブ ルーティング機能をサポートするすべての Cisco IOS イメージで ip classless コマンドがイネーブルになっています。

スタブ機能を使用しない場合、ディストリビューション ルータからリモート ルータに送信されるルートがフィルタリングまたは集約されたあとでも、問題が生じることがあります。ルートが企業ネットワーク内で失われた場合、EIGRP はディストリビューション ルータにクエリーを送信できます。そのあと、ディストリビューション ルータはルートが集約されている場合でもリモート ルータにクエリーを送信します。WAN リンクを使用したディストリビューション ルータとリモート ルータ間の通信に問題がある場合、EIGRP Stuck In Active(SIA)状態が発生し、ネットワーク内の別の箇所が不安定になる可能性があります。EIGRP スタブ ルーティング機能を使用することにより、ネットワーク管理者はリモート ルータへクエリーが送信されないようにできます。

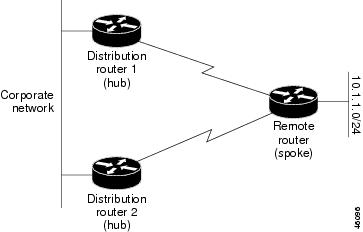

デュアルホーム接続リモート トポロジ

リモート ルータを単一のディストリビューション ルータに接続する簡単なハブ アンド スポーク型ネットワーク以外に、リモート ルータを複数のディストリビューション ルータにデュアルホーム接続できます。この構成では冗長性が増し、一意性の問題が生じますが、スタブ機能がこれらの問題の対処に役立ちます。

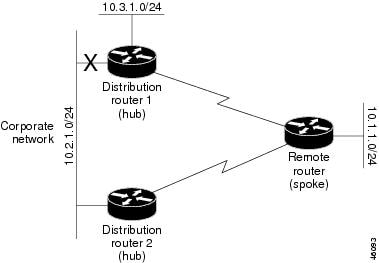

デュアルホーム接続リモート ルータは、複数のディストリビューション ルータ(ハブ)を使用します。ただし、スタブ ルーティングの原理はハブ アンド スポーク型トポロジの場合と同じです。図 25-5 はリモート ルータを 1 つ使用した一般的なデュアルホーム接続リモート トポロジを示していますが、ディストリビューション ルータ 1 とディストリビューション ルータ 2 の同じインターフェイスに 100 以上のルータを接続できます。リモート ルータは最適なルートを使用して宛先に到達します。ディストリビューション ルータ 1 に障害が発生した場合、リモート ルータはディストリビューション ルータ 2 を使用して企業ネットワークに到達できます。

図 25-5 に、リモート ルータ 1 つとディストリビューション ルータ 2 つから構成される単純なデュアルホーム接続リモートを示します。いずれのディストリビューション ルータも企業ネットワークとスタブ ネットワーク 10.1.1.0/24 へのルートを維持します。

デュアルホーム接続ルーティングによって、EIGRP ネットワークが不安定になる場合があります。 では、ディストリビューション ルータ 1 はネットワーク 10.3.1.0/24 に直接接続しています。ディストリビューション ルータ 1 に集約またはフィルタリングが適用された場合、このルータは直接接続したすべての EIGRP ネイバー(ディストリビューション ルータ 2 およびリモート ルータ)にネットワーク 10.3.1.0/24 をアドバタイズします。

図 25-6 ディストリビューション ルータ 1 を 2 つのネットワークに接続したデュアルホーム接続リモート トポロジ

に、ディストリビューション ルータ 1 をネットワーク 10.3.1.0/24 とネットワーク 10.2.1.0/24 の両方に接続した単純なデュアルホーム接続リモート ルータを示します。

ディストリビューション ルータ 1 とディストリビューション ルータ 2 間の 10.2.1.0/24 リンクに障害が発生した場合、ディストリビューション ルータ 2 からネットワーク 10.3.1.0/24 までの最低コスト パスはリモート ルータを経由します(図 25-7 を参照)。それまで企業ネットワーク 10.2.1.0/24 を通過していたトラフィックが今度は帯域幅の相当低い接続を介して送信されるため、このルートは望ましくありません。低帯域幅 WAN 接続の利用率が高くなりすぎると、企業ネットワーク全体に影響するような多くの問題の原因になります。リモート ルータを通過する低帯域幅ルートの利用によって、WAN EIGRP ディストリビューション ルータがドロップする場合があります。ディストリビューションおよびリモート ルータのシリアル回線もドロップし、ディストリビューションおよびコア ルータで EIGRP SIA エラーが発生する可能性があります。

図 25-7 ディストリビューション ルータへのルートに障害が発生したデュアルホーム接続リモート トポロジ

ディストリビューション ルータ 2 からのトラフィックが、ネットワーク 10.3.1.0/24 に到達するためにリモート ルータを通過するのは望ましくありません。リンクが負荷を処理できるサイズであれば、バックアップ ルートの 1 つを使用することもできます。ただし、このタイプのほとんどのネットワークは、リモート ルータをリンク速度が比較的遅いリモート オフィスに配置しています。この問題は、ディストリビューション ルータとリモート ルータで適切な集約が設定されていれば防ぐことができます。

通常、ディストリビューション ルータからのトラフィックが中継パスとしてリモート ルータを使用するのは不適切です。ディストリビューション ルータからリモート ルータへの一般的な接続は、ネットワーク コアにおける接続よりも帯域幅が相当低くなります。中継パスとして接続帯域幅にかぎりがあるリモート ルータを使用した場合、一般にリモート ルータに過度の輻輳が生じます。EIGRP スタブ ルーティング機能は、リモート ルータがディストリビューション ルータにコア ルートをアドバタイズしないようにしてこの問題を防ぎます。ディストリビューション ルータ 1 を通じてリモート ルータが学習したルートは、ディストリビューション ルータ 2 にアドバタイズされません。リモート ルータはディストリビューション ルータ 2 にコア ルートをアドバタイズしないため、ディストリビューション ルータはネットワーク コアに向けられたトラフィックにはリモート ルータを中継点として使用しません。

EIGRP スタブ ルーティング機能は、ネットワークの安定性を高めるのに役立ちます。ネットワークが不安定になった場合、この機能は EIGRP クエリーが帯域幅にかぎりのあるリンクを使用して非中継ルータに送信されるのを防ぎます。その代わりに、スタブ ルータが接続されたディストリビューション ルータが、スタブ ルータに代わってクエリーに応答します。この機能は輻輳のある、または問題のある WAN リンクによってネットワークが不安定になる可能性を大幅に減らします。また EIGRP スタブ ルーティング機能は、ハブ アンド スポーク型ネットワークの設定とメンテナンスを簡易化します。デュアルホーム接続リモート構成でスタブ ルーティングがイネーブルになっている場合、リモート ルータにフィルタリングを設定して、リモート ルータがハブ ルータへの中継パスのように見えないようにする必要はありません。

(注) ATM、イーサネット、フレーム リレー、ISDN PRI、X.25 などのマルチアクセス インターフェイスは、そのインターフェイス上のすべてのルータ(ハブ以外)がスタブ ルータとして設定されている場合にだけ、EIGRP スタブ ルーティング機能によってサポートされます。

EIGRP スタブ ルーティングの設定作業リスト

ここでは、EIGRP スタブ ルーティングを設定するために実行する作業について説明します。最初に説明する作業は必須で、最後の作業は任意です。

•![]() 「EIGRP スタブ ルーティングの設定」 (必須)

「EIGRP スタブ ルーティングの設定」 (必須)

•![]() 「EIGRP スタブ ルーティングの確認」 (任意)

「EIGRP スタブ ルーティングの確認」 (任意)

EIGRP スタブ ルーティングの設定

EIGRP スタブ ルーティングをリモート ルータまたはスポーク ルータに設定するには、ルータ コンフィギュレーション モードで次のコマンドを使用します。

|

|

|

|

|---|---|---|

router(config-router)# eigrp stub [receive-only | connected | static | summary] |

EIGRP スタブ ルーティングの確認

リモート ルータが EIGRP でスタブ ルータとして設定されていることを確認するには、特権 EXEC モードでディストリビューション ルータから show ip eigrp neighbor detail コマンドを使用します。出力の最後の行は、リモート ルータまたはスポーク ルータのスタブ ステータスを示します。次の例は、show ip eigrp neighbor detail コマンドの出力を示します。

router# show ip eigrp neighbor detail

IP-EIGRP neighbors for process 1

H Address Interface Hold Uptime SRTT RTO Q Seq Type

0 10.1.1.2 Se3/1 11 00:00:59 1 4500 0 7

EIGRP のモニタリングおよびメンテナンス

ネイバー テーブルからネイバーを削除するには、EXEC モードで次のコマンドを使用します。

|

|

|

|---|---|

各種のルーティング統計を表示するには、EXEC モードで次のコマンドを使用します。

|

|

|

|---|---|

Router# show ip eigrp interfaces [ interface ] [ as-number ] |

|

Router# show ip eigrp topology [autonomous-system-number | [[ ip-address ] mask ]] |

|

EIGRP の設定例

•![]() 「経路集約の例」

「経路集約の例」

経路集約の例

次の例では、インターフェイス上に経路集約を設定し、また、自動サマリー機能を設定します。この設定によって、EIGRP は、イーサネット インターフェイス 0 からのネットワーク 10.0.0.0 だけを集約するようになります。さらに、この例では自動集約をディセーブルにします。

(注) インターフェイスからのデフォルト ルート(0.0.0.0)を生成するのに、ip summary-address eigrp サマライズ コマンドは使用しないでください。このコマンドを使用すると、管理ディスタンスが 5 で、ヌル 0 インターフェイスへの EIGRP 集約デフォルト ルートが作成されます。このデフォルト ルートの管理ディスタンスの値が小さいと、ルーティング テーブル内の他のネイバーから学習されたデフォルト ルートがこのルートによって置き換えられてしまうことがあります。ネイバーによって学習されたデフォルト ルートが集約デフォルト ルートによって置き換えられた場合、または集約ルートが存在する唯一のデフォルト ルートである場合、そのデフォルト ルート宛てのすべてのトラフィックはルータを離れず、その代わりに、このトラフィックがヌル 0 インターフェイスに送信され、そこでドロップされます。

所定のインターフェイスからのデフォルト ルートだけを送信するようにするには、distribute-list コマンドを使用することを推奨します。このコマンドを設定して、インターフェイスから送信されるデフォルト(0.0.0.0)以外のすべての発信ルート アドバタイズメントをフィルタリングできます。

ルート認証の例

次の例では、自律システム 1 で EIGRP パケットの MD5 認証をイネーブルにします。

ルータ A は 1 のキーを使用した EIGRP パケットの MD5 ダイジェストを受け入れ、確認を試みます。また、2 のキーを使用したパケットも受け入れます。その他のすべての MD5 パケットはドロップされます。ルータ A は、キー 2 を使用したすべての EIGRP パケットを送信します。

スタブ ルーティングの例

eigrp stub コマンドでスタブとして設定されたルータは、デフォルトで接続および集約ルーティング情報をすべての隣接ルータと共有します。この動作を変更する場合、eigrp stub コマンドで 4 つのオプション キーワードを使用できます。

ここでは、eigrp stub コマンドのすべての形式の設定例を示します。eigrp stub コマンドはいくつかのオプションを指定して変更できます。これらのオプションは、receive-only キーワードを除いて、どのような組み合せも可能です。receive-only キーワードは、ルータがその EIGRP 自律システム内の他のルータとルートを共有することを制限します。また receive-only キーワードを使用すると、すべてのタイプのルートの送信が停止するため、他のオプションと併用できません。他の 3 つのオプション キーワード(connected、static、および summary)は、どのように組み合せても使用できますが、receive-only キーワードと一緒には使用できません。これらの 3 つのキーワードのいずれかを eigrp stub コマンドで個別に使用した場合、接続および集約ルートは自動的には送信されません。

connected キーワードを指定すると、EIGRP スタブ ルーティング機能によって接続ルートが送信されます。接続ルートがネットワーク文で扱われない場合、EIGRP プロセスで redistribute connected コマンドを使用して接続ルートを再配布する必要が生じる場合があります。このオプションは、デフォルトでイネーブルに設定されています。

static キーワードを指定すると、EIGRP スタブ ルーティング機能によってスタティック ルートが送信されます。このオプションを指定しない場合、EIGRP は通常は自動的に再配布される内部スタティック ルートを含むすべてのスタティック ルートを送信しません。redistribute static コマンドを使用してスタティック ルートを再配布する必要があります。

summary キーワードを使用すると、EIGRP スタブ ルーティング機能によって集約ルートが送信されます。集約ルートは、summary address コマンドを使用して手動で作成することもでき、auto-summary コマンドをイネーブルにしてメジャー ネットワークの境界ルータで自動的に作成することもできます。このオプションは、デフォルトでイネーブルに設定されています。

次に、接続および集約ルートをアドバタイズするスタブとしてルータを設定するために eigrp stub コマンドを使用する例を示します。

次に、接続およびスタティック ルート(集約ルートの送信は禁止)をアドバタイズするスタブとしてルータを設定するために eigrp stub connected static コマンドを使用する例を示します。

次に、ルータをスタブとして設定するために eigrp stub receive-only コマンドを使用する例を示します。この設定では、接続、集約、またはスタティック ルートは送信されません。

フィードバック

フィードバック