- はじめに

- 製品概要

- コマンドライン インターフェイス

- スイッチの初期設定

- スイッチの管理

- Cisco IOS インサービス ソフトウェア アップグレード プロセスの設定

- Cisco IOS XE インサービス ソフトウェア アップグレード プロセスの設定

- インターフェイスの設定

- ポートのステータスと接続の確認

- Supervisor Engine 6-E および Supervisor Engine 6L-E で RPR および SSO を使用したスーパーバイザ エンジンの冗長構成の設定

- Supervisor Engine 7-E および Supervisor Engine 7L-E で RPR および SSO を使用したスーパーバイザ エンジンの冗長構成の設定

- Cisco NSF/SSO スーパーバイザ エンジンの冗長構成の設定

- 環境モニタリングおよび電源管理

- Power over Ethernet(PoE)の設定

- Cisco Network Assistant による Catalyst 4500 シリーズ スイッチの設定

- VLAN、VTP、および VMPS の設定

- IP アンナンバード インターフェイスの設定

- レイヤ 2 イーサネット インターフェイスの設定

- SmartPort マクロの設定

- Cisco IOS Auto SmartPort マクロの設定

- STP および MST の設定

- Flex Link および MAC アドレス テーブル移動更新機能の設定

- Resilient Ethernet Protocol の設定

- オプションの STP 機能の設定

- EtherChannel およびリンク ステート トラッキングの設定

- IGMP スヌーピングとフィルタリングの設定

- IPv6 MLD スヌーピングの設定

- 802.1Q トンネリング、VLAN マッピング、およびレイヤ 2 プロトコル トンネリングの設定

- CDP の設定

- LLDP、LLDP-MED、およびロケーション サービスの設定

- UDLD の設定

- 単一方向イーサネットの設定

- レイヤ 3 インターフェイスの設定

- シスコ エクスプレス フォワーディングの設定

- uRPF の設定

- IP マルチキャストの設定

- ANCP クライアントの設定

- 双方向フォワーディング検出の設定

- ポリシーベース ルーティングの設定

- VRF-Lite の設定

- Quality of Service の設定

- 音声インターフェイスの設定

- プライベート VLAN の設定

- MACsec の暗号化設定

- 802.1X ポートベース認証の設定

- PPPoE 中継エージェントの設定

- Web ベース認証の設定

- ポート セキュリティの設定

- コントロール プレーン ポリシングおよびレイヤ 2 制御パケット QoS の設定

- ダイナミック ARP インスペクションの設定

- DHCP スヌーピング、IP ソース ガード、およびスタティック ホストの IPSG の設定

- ACL によるネットワーク セキュリティの設定

- IPv6 のサポート

- ポート ユニキャストおよびマルチキャスト フラッディング ブロック

- ストーム制御の設定

- SPAN および RSPAN の設定

- Wireshark の設定

- 拡張オブジェクト トラッキングの設定

- システム メッセージ ロギングの設定

- SNMP の設定

- NetFlow の設定

- NetFlow-lite の設定

- Flexible NetFlow の設定

- イーサネット OAM と CFM の設定

- Y.1731 の設定(AIS および RDI)

- Call Home の設定

- Cisco IOS IP SLA 動作の設定

- RMON の設定

- 診断の実行

- WCCP バージョン 2 サービスの設定

- MIB サポートの設定

- ROM モニタ

- 略語

- 索引

Catalyst 4500 シリーズ スイッチ Cisco IOS ソフトウェア コンフィギュレーション ガイド リリース IOS XE 3.3.0SG および IOS 15.1(1)SG

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月8日

章のタイトル: Web ベース認証の設定

Web ベース認証の設定

この章では、Web ベース認証を設定する方法について説明します。この章の内容は、次のとおりです。

(注) この章で使用するスイッチ コマンドの構文および使用方法の詳細については、次の URL で『Cisco Catalyst 4500 Series Switch Command Reference』と関連資料を参照してください。

http://www.cisco.com/en/US/products//hw/switches/ps4324/index.html

『Catalyst 4500 Series Switch Command Reference』に掲載されていないコマンドについては、より詳細な Cisco IOS ライブラリを参照してください。次の URL でCisco IOS コマンド リファレンスと関連資料を参照してください。

http://www.cisco.com/en/US/products/ps6350/index.html

Web ベース認証について

Web ベース認証機能(別名 Web 認証プロキシ)を使用して、IEEE 802.1X サプリカントを実行していないホスト システムでエンド ユーザを認証できます。

(注) Web ベース認証は、レイヤ 2 およびレイヤ 3 インターフェイス上に設定できます。

HTTP セッションを開始すると、Web ベース認証がホストからの入力 HTTP パケットを代行受信して、ユーザに HTML ログイン ページを送信します。ユーザは資格情報を入力します。Web ベース認証はこの資格情報を認証のために AAA サーバに送信します。

•![]() 認証に成功した場合、Web ベース認証は、ログインの成功を示す HTML ページをホストに送信し、AAA サーバから返されたアクセス ポリシーを適用します。

認証に成功した場合、Web ベース認証は、ログインの成功を示す HTML ページをホストに送信し、AAA サーバから返されたアクセス ポリシーを適用します。

•![]() 認証に失敗した場合、Web ベース認証は、ログインの失敗を示す HTML ページをユーザに転送し、ログインを再試行するように、ユーザにプロンプトを表示します。ユーザが最大試行回数を超えると、Web ベース認証はログイン失効 HTML ページをホストに送信し、ユーザは待機期間の間ウォッチ リストに配置されます。

認証に失敗した場合、Web ベース認証は、ログインの失敗を示す HTML ページをユーザに転送し、ログインを再試行するように、ユーザにプロンプトを表示します。ユーザが最大試行回数を超えると、Web ベース認証はログイン失効 HTML ページをホストに送信し、ユーザは待機期間の間ウォッチ リストに配置されます。

ここでは、認証、許可、アカウンティング(AAA)システムの一部としての Web ベース認証の役割について説明します。

•![]() 「ホストの検出」

「ホストの検出」

•![]() 「認証プロセス」

「認証プロセス」

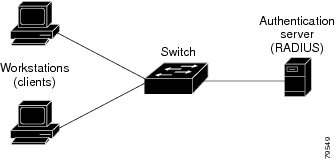

デバイスの役割

Web ベース認証では、ネットワーク上のデバイスに次のような固有の役割があります(図 46-1)。

•![]() クライアント :LAN およびスイッチ サービスへのアクセスを要求し、スイッチからの要求に応答するデバイス(ワークステーション)。このワークステーションでは、Java Script がイネーブルに設定された HTML ブラウザが実行されている必要があります。

クライアント :LAN およびスイッチ サービスへのアクセスを要求し、スイッチからの要求に応答するデバイス(ワークステーション)。このワークステーションでは、Java Script がイネーブルに設定された HTML ブラウザが実行されている必要があります。

•![]() 認証サーバ :実際にクライアントの認証を行います。認証サーバは、クライアントの識別情報を確認し、クライアントが LAN およびスイッチ サービスへのアクセスを許可されたこと、またはクライアントが拒否されたことをスイッチに通知します

認証サーバ :実際にクライアントの認証を行います。認証サーバは、クライアントの識別情報を確認し、クライアントが LAN およびスイッチ サービスへのアクセスを許可されたこと、またはクライアントが拒否されたことをスイッチに通知します

•![]() スイッチ :クライアントの認証ステータスに基づいて、ネットワークへの物理アクセスを制御します。スイッチ はクライアントと認証サーバとの仲介デバイス(プロキシ)として動作し、クライアントに識別情報を要求し、その情報を認証サーバで確認し、クライアントに応答をリレーします。

スイッチ :クライアントの認証ステータスに基づいて、ネットワークへの物理アクセスを制御します。スイッチ はクライアントと認証サーバとの仲介デバイス(プロキシ)として動作し、クライアントに識別情報を要求し、その情報を認証サーバで確認し、クライアントに応答をリレーします。

ホストの検出

スイッチ は、検出されたホストに関する情報を格納するために、IP デバイス トラッキング テーブルを維持します。

(注) デフォルトでは、スイッチの IP デバイス トラッキング機能はディセーブルに設定されています。Web ベース認証を使用するには、IP デバイスのトラッキング機能をイネーブルにする必要があります。

レイヤ 3 インターフェイスの場合、インターフェイス上に Web ベース認証が設定されると(またはインターフェイスがサービス中になると)、Web ベース認証が HTTP 代行受信 Access Control List(ACL; アクセス コントロール リスト)を設定します。

レイヤ 2 インターフェイスの場合、次のメカニズムを使用して Web ベース認証が IP ホストを検出します。

•![]() ARP ベース トリガー:ARP リダイレクト ACL により、Web ベース認証は固定 IP アドレスまたは動的に取得された IP アドレスを持つホストを検出できます。

ARP ベース トリガー:ARP リダイレクト ACL により、Web ベース認証は固定 IP アドレスまたは動的に取得された IP アドレスを持つホストを検出できます。

•![]() Dynamic Host Configuration Protocol(DHCP)スヌーピング:スイッチがホストの DHCP バインディング エントリを作成するときに Web ベース認証が通知されます。

Dynamic Host Configuration Protocol(DHCP)スヌーピング:スイッチがホストの DHCP バインディング エントリを作成するときに Web ベース認証が通知されます。

セッションの作成

Web ベース認証により、新しいホストが検出されると、次のようにセッションが作成されます。

ホスト IP が例外リストにない場合、Web ベース認証は Nonresponsive Host(NRH; 非応答ホスト)要求をサーバに送信します。

サーバの応答が Access Accepted であった場合、認証はこのホストにバイパスされます。セッションが確立されます。

NRH 要求に対するサーバ応答が Access Rejected である場合、HTTP 代行受信 ACL がアクティブになり、セッションはホストからの HTTP トラフィックを待機します。

認証プロセス

Web ベース認証をイネーブルにすると、次のイベントが発生します。

•![]() HTTP トラフィックが代行受信され、認証が開始されます。スイッチは、ユーザにログイン ページを送信します。ユーザがログイン ページにユーザ名とパスワードを入力すると、スイッチは認証サーバにそのエントリを送信します。

HTTP トラフィックが代行受信され、認証が開始されます。スイッチは、ユーザにログイン ページを送信します。ユーザがログイン ページにユーザ名とパスワードを入力すると、スイッチは認証サーバにそのエントリを送信します。

•![]() クライアント ID が有効で、認証に成功した場合、スイッチは認証サーバからユーザのアクセス ポリシーをダウンロードしてアクティブにします。ログインの成功ページがユーザに送信されます

クライアント ID が有効で、認証に成功した場合、スイッチは認証サーバからユーザのアクセス ポリシーをダウンロードしてアクティブにします。ログインの成功ページがユーザに送信されます

•![]() 認証に失敗した場合は、スイッチはログインの失敗ページを送信します。ユーザはログインを再試行します。最大試行回数を超えると、スイッチはログイン失効ページを送信し、ホストはウォッチ リストに配置されます。ウォッチ リストのタイム アウト後、ユーザは認証プロセスを再試行することができます。

認証に失敗した場合は、スイッチはログインの失敗ページを送信します。ユーザはログインを再試行します。最大試行回数を超えると、スイッチはログイン失効ページを送信し、ホストはウォッチ リストに配置されます。ウォッチ リストのタイム アウト後、ユーザは認証プロセスを再試行することができます。

•![]() 認証サーバがスイッチに応答しない場合、AAA 失敗ポリシーが設定されていれば、スイッチは失敗アクセス ポリシーにホストを適用します。ログインの成功ページがユーザに送信されます。「認証プロキシ Web ページのカスタマイゼーション」を参照してください。

認証サーバがスイッチに応答しない場合、AAA 失敗ポリシーが設定されていれば、スイッチは失敗アクセス ポリシーにホストを適用します。ログインの成功ページがユーザに送信されます。「認証プロキシ Web ページのカスタマイゼーション」を参照してください。

•![]() ホストがレイヤ 2 インターフェイスの ARP プローブに応答しない場合やホストがレイヤ 3 インターフェイスでアイドル タイムアウト中にトラフィックを送信しない場合、スイッチはクライアントを再認証します。

ホストがレイヤ 2 インターフェイスの ARP プローブに応答しない場合やホストがレイヤ 3 インターフェイスでアイドル タイムアウト中にトラフィックを送信しない場合、スイッチはクライアントを再認証します。

•![]() この機能は、ダウンロードされたタイムアウト、またはローカルに設定されたセッション タイムアウトを適用します。

この機能は、ダウンロードされたタイムアウト、またはローカルに設定されたセッション タイムアウトを適用します。

•![]() Termination-Action が RADIUS である場合、この機能は、サーバに NRH 要求を送信します。Termination-Action は、サーバからの応答に含まれます。

Termination-Action が RADIUS である場合、この機能は、サーバに NRH 要求を送信します。Termination-Action は、サーバからの応答に含まれます。

認証プロキシ Web ページのカスタマイゼーション

Web ベース認証プロセス中、スイッチの内部 HTTP サーバは認証クライアントに提供するために 4 つの HTML ページをホストします。この 4 つのページでは、サーバは認証プロセスの次の 4 つのステートを通知します。

•![]() 期限切れ:ログインの失敗回数が多すぎて、ログイン セッションが期限切れになりました。

期限切れ:ログインの失敗回数が多すぎて、ログイン セッションが期限切れになりました。

(注) カスタマイズされた Web ベースの認証ページがスイッチのシステム ディレクトリ(フラッシュ)内にある同じ名前の新しいページ(ファイル)に置き換えられると、新しいページは見られません。古いページが表示されます。リリース 15.0(2)SG 以降では、ip admission proxy http refresh-all コマンドを入力するまで新しいページが表示されません。

Cisco IOS Release 12.2(50)SG では、4 枚のデフォルト内部 HTML ページの代わりにカスタム HTML ページを使用したり、認証成功後にリダイレクトされる URL を指定して内部成功ページを効率的に置き換えたりすることができます。

その他の機能と Web ベース認証の相互作用

ここでは、Web ベース認証と他の機能との相互作用について説明します。

•![]() 「ACL」

「ACL」

ポート セキュリティ

Web ベース認証とポート セキュリティは、同じポートに設定できます。( switchport port-security インターフェイス コンフィギュレーション コマンドを使用してポートにポート セキュリティを設定します)。ポートでポート セキュリティと Web 認証をイネーブルにすると、Web ベース認証がポートを認証し、ポート セキュリティがクライアントの MAC アドレスを含むすべての MAC アドレスのネットワーク アクセスを管理します。この場合、このポートを使用してネットワークへアクセスできるクライアントの数とグループを制限できます。

ポート セキュリティのイネーブル化の詳細については、「ポート セキュリティの設定」を参照してください。

LAN ポート IP

LAN Port IP(LPIP; LAN ポート IP)とレイヤ 2 Web ベース認証は、同じポートに設定できます。最初にホストが Web ベース認証を使用して認証されて、次に LPIP ポスチャ検証が実行されます。LPIP ホスト ポリシーは、Web ベース認証のホスト ポリシーに優先されます。

Web ベース認証のアイドル時間が満了すると、NAC ポリシーは削除されます。ホストが認証され、ポスチャが再検証されます。

ゲートウェイ IP

Web ベース認証が VLAN のスイッチ ポートに設定されている場合、レイヤ 3 VLAN インターフェイス上にゲートウェイ IP を設定できません。

Web ベース認証はゲートウェイ IP と同じレイヤ 3 インターフェイスに設定できます。ソフトウェアで、両方の機能のホスト ポリシーが適用されます。GWIP ホスト ポリシーは、Web ベース認証のホスト ポリシーに優先されます。

ACL

VLAN ACL または Cisco IOS ACL をインターフェイス上に設定する場合、ACL がホスト トラフィックに適用されるのは Web ベース認証ホスト ポリシーが適用されたあとだけです。

レイヤ 2 Web ベース認証では、ポートに接続されたホストからの入力トラフィックについて、Port ACL(PACL; ポート ACL)をデフォルトのアクセス ポリシーとして設定する必要があります。認証後、Web ベース認証のホスト ポリシーは、PACL に優先されます。

コンテキストベース アクセス コントロール

Context-based Access Control(CBAC; コンテキストベース アクセス コントロール)がポートの VLAN のレイヤ 3 VLAN インターフェイスに設定されている場合は、Web ベース認証をレイヤ 2 ポートに設定できません。

802.1X 認証

802.1x 認証と同じポート上に Web ベース認証を設定できません。ただし、代替認証方式として設定することは可能です。

EtherChannel

Web ベース認証は、レイヤ 2 EtherChannel インターフェイス上に設定できます。Web ベース認証設定は、すべてのメンバ チャネルに適用されます。

スイッチオーバーします

Route Processor Redundancy(RPR)モードの冗長スーパーバイザ エンジンを搭載した Catalyst 4500 シリーズ スイッチでは、スイッチオーバー中は現在認証されているホストに関する情報が保持されます。そのため、再認証の必要はありません。

Web ベース認証の設定

ここでは、Web ベース認証を設定する手順について説明します。

デフォルトの Web ベース認証の設定

表 46-1 は、デフォルトの Web ベース認証の設定を示しています。

|

|

|

|---|---|

Web ベース認証の設定に関する注意事項と制約事項

Web ベース認証を設定する場合、次の注意事項および制約事項を考慮してください。

•![]() Web 認証には、Cisco Attribute-Value(AV)ペア属性が 2 つ必要です。

Web 認証には、Cisco Attribute-Value(AV)ペア属性が 2 つ必要です。

1 つめの属性 priv-lvl=15 は常に 15 に設定する必要があります。これにより、スイッチにログインするユーザの権限レベルが設定されます。

2 つめの属性は、Web 認証されるホストに適用されるアクセス リストです。構文は、802.1x ユーザ単位アクセス コントロール リスト(ACL)に似ています。ただし、この属性は ip:inacl ではなく proxyacl で始まり、各エントリの source フィールドは any でなければなりません (認証後に、ACL が適用されると any フィールドはクライアント IP アドレスに置き換えられます)。

(注) proxyacl エントリによって、許可されたネットワーク アクセスのタイプが決まります。

•![]() Web ベース認証は、アクセス ポートだけで設定できます。Web ベース認証は、トランク ポート、EtherChannel メンバ ポート、またはダイナミック トランク ポートではサポートされていません。

Web ベース認証は、アクセス ポートだけで設定できます。Web ベース認証は、トランク ポート、EtherChannel メンバ ポート、またはダイナミック トランク ポートではサポートされていません。

•![]() Web ベース認証を設定する前に、インターフェイスでデフォルトの ACL を設定する必要があります。レイヤ 2 インターフェイスのポート ACL を設定するか、レイヤ 3 インターフェイスの Cisco IOS ACL を設定します。

Web ベース認証を設定する前に、インターフェイスでデフォルトの ACL を設定する必要があります。レイヤ 2 インターフェイスのポート ACL を設定するか、レイヤ 3 インターフェイスの Cisco IOS ACL を設定します。

•![]() レイヤ 2 インターフェイス上では、スタティック ARP キャッシュ割り当てのあるホストを認証できません。これらのホストは ARP メッセージを送信しないため、Web ベース認証機能で検出されません。

レイヤ 2 インターフェイス上では、スタティック ARP キャッシュ割り当てのあるホストを認証できません。これらのホストは ARP メッセージを送信しないため、Web ベース認証機能で検出されません。

•![]() デフォルトでは、スイッチの IP デバイス トラッキング機能はディセーブルに設定されています。Web ベース認証を使用するには、IP デバイスのトラッキング機能をイネーブルにする必要があります。

デフォルトでは、スイッチの IP デバイス トラッキング機能はディセーブルに設定されています。Web ベース認証を使用するには、IP デバイスのトラッキング機能をイネーブルにする必要があります。

•![]() スイッチ上で HTTP サーバを実行するために、IP アドレスを少なくとも 1 つ設定する必要があります。また、各ホスト IP アドレスに到達するようにルートを設定する必要もあります。HTTP サーバは、ホストに HTTP ログイン ページを送信します。

スイッチ上で HTTP サーバを実行するために、IP アドレスを少なくとも 1 つ設定する必要があります。また、各ホスト IP アドレスに到達するようにルートを設定する必要もあります。HTTP サーバは、ホストに HTTP ログイン ページを送信します。

•![]() STP トポロジの変更によってホスト トラフィックが別のポートに着信する場合、2 ホップ以上離れたホストではトラフィックの中断が発生することがあります。これは、レイヤ 2(STP)トポロジの変更後に ARP および DHCP アップデートが送信されないことがあるためです。

STP トポロジの変更によってホスト トラフィックが別のポートに着信する場合、2 ホップ以上離れたホストではトラフィックの中断が発生することがあります。これは、レイヤ 2(STP)トポロジの変更後に ARP および DHCP アップデートが送信されないことがあるためです。

•![]() Web ベース認証は、ダウンロード可能ホスト ポリシーとして VLAN 割り当てをサポートしません。

Web ベース認証は、ダウンロード可能ホスト ポリシーとして VLAN 割り当てをサポートしません。

•![]() Cisco IOS Release 12.2(50)SG では、RADIUS サーバからの Downloadable ACL(DACL)がサポートされます。

Cisco IOS Release 12.2(50)SG では、RADIUS サーバからの Downloadable ACL(DACL)がサポートされます。

Web ベース認証の設定タスク リスト

認証ルールとインターフェイスの設定

次に、Fast Ethernet ポート 5/1 で Web ベース認証をイネーブルにする例を示します。

AAA 認証の設定

Web ベース認証をイネーブルにするには、次の作業を行います。

|

|

|

|

|---|---|---|

Switch(config)# aaa authentication login default group { tacacs+ | radius } |

||

Switch(config)# aaa authorization auth-proxy default group { tacacs+ | radius } |

||

Switch(config)# no aaa authorization auth-proxy default group { tacacs+ | radius } |

||

Switch(config)# tacacs-server host { hostname | ip_address } |

AAA サーバを指定します。RADIUS サーバの場合は、「スイッチおよび RADIUS サーバ間の通信の設定」を参照してください。 |

|

スイッチと Terminal Access Controller Access Control System(TACACS)サーバとの間で使用される許可および暗号キーを設定します。 |

スイッチおよび RADIUS サーバ間の通信の設定

RADIUS セキュリティ サーバは、次のいずれかによって識別されます。

IP アドレスと UDP ポート番号の組み合わせによって、一意の ID が作成され、サーバの同一 IP アドレス上にある複数の UDP ポートに RADIUS 要求を送信できるようになります。同じ RADIUS サーバ上の異なる 2 つのホスト エントリに同じサービス(たとえば認証)を設定した場合、2 番めに設定されたホスト エントリは、最初に設定されたホスト エントリのフェールオーバー バックアップとして動作します。RADIUS ホスト エントリは、設定した順序に従って選択されます。

RADIUS サーバ パラメータを設定する手順は、次のとおりです。

RADIUS サーバ パラメータを設定する場合、次の手順を実行します。

•![]() 別のコマンドラインには、 key string を指定します。

別のコマンドラインには、 key string を指定します。

•![]() key string には、 スイッチ と RADIUS サーバ上で動作する RADIUS デーモンとの間で使用する認証キーおよび暗号化キーを指定します。key は文字列であり、RADIUS サーバで使用されている暗号化キーと一致する必要があります。

key string には、 スイッチ と RADIUS サーバ上で動作する RADIUS デーモンとの間で使用する認証キーおよび暗号化キーを指定します。key は文字列であり、RADIUS サーバで使用されている暗号化キーと一致する必要があります。

•![]() key string を指定する場合、キーの中間、および末尾にスペースを使用します。キーにスペースを使用する場合は、引用符がキーの一部分である場合を除き、引用符でキーを囲まないでください。このキーは RADIUS デーモンで使用する暗号と一致する必要があります。

key string を指定する場合、キーの中間、および末尾にスペースを使用します。キーにスペースを使用する場合は、引用符がキーの一部分である場合を除き、引用符でキーを囲まないでください。このキーは RADIUS デーモンで使用する暗号と一致する必要があります。

•![]() radius-server host グローバル コンフィギュレーション コマンドを使用して、すべての RADIUS サーバに対してタイムアウト、再送信、および暗号キーの値をグローバルに設定できます。これらのオプションをサーバ単位で設定するには、 radius-server timeout 、 radius-server retransmit 、および radius-server key グローバル コンフィギュレーション コマンドを使用します。詳細については、

radius-server host グローバル コンフィギュレーション コマンドを使用して、すべての RADIUS サーバに対してタイムアウト、再送信、および暗号キーの値をグローバルに設定できます。これらのオプションをサーバ単位で設定するには、 radius-server timeout 、 radius-server retransmit 、および radius-server key グローバル コンフィギュレーション コマンドを使用します。詳細については、

『 Cisco IOS Security Configuration Guide , Release 12.2』と

『 Cisco IOS Security Command Reference , Release 12.2』を参照してください。

http://www.cisco.com/en/US/docs/ios/12_3/security/command/reference/secur_r.html

(注) RADIUS サーバ上で、スイッチの IP アドレス、サーバとスイッチで共有されるキー文字列、Downloadable ACL(DACL)を含む、いくつかの設定を行う必要があります (Cisco IOS Release 12.2(50)SG は DACL をサポートします)。詳細については、RADIUS サーバのマニュアルを参照してください。

次の例では、スイッチで RADIUS サーバ パラメータを設定する方法を示します。

HTTP サーバの設定

Web ベース認証を使用するには、スイッチで HTTP サーバをイネーブルにする必要があります。このサーバは HTTP または HTTPS のいずれかについてイネーブルにできます。

サーバをイネーブルにするには、次のいずれかの作業を行います。

|

|

|

|

|---|---|---|

HTTP サーバをイネーブルにします。Web ベース認証機能は、HTTP サーバを使用してホストと通信し、ユーザ認証を行います。 |

||

Cisco IOS Release 12.2(50)SG 以降では、任意でカスタム認証プロキシ Web ページを設定したり、ログイン成功時のリダイレクション URL を指定したりできます。詳細については、以下を参照してください。

認証プロキシ Web ページのカスタマイズ

Cisco IOS Release 12.2(50)SG を使用すれば、Web ベース認証中にスイッチの内部デフォルト HTML ページの代わりに、ユーザに 4 枚の代替 HTML ページを表示するオプションがあります。

カスタム認証プロキシ Web ページを使用するように指定するには、カスタム HTML ファイルをスイッチの内部ディスクまたはフラッシュ メモリに保存してから、グローバル コンフィギュレーション モードで次の作業を行います。

カスタマイズした認証プロキシ Web ページを設定する場合、次の注意事項に従ってください。

•![]() カスタム Web ページ機能をイネーブルにするには、カスタム HTML ファイルを 4 個すべて指定します。指定したファイルの数が 4 個未満の場合、内部デフォルト HTML ページが使用されます。

カスタム Web ページ機能をイネーブルにするには、カスタム HTML ファイルを 4 個すべて指定します。指定したファイルの数が 4 個未満の場合、内部デフォルト HTML ページが使用されます。

•![]() この 4 つのカスタム HTML ファイルは スイッチのディスクまたはフラッシュに存在している必要があります。各 HTML ファイルの最大サイズは 8 KB です。

この 4 つのカスタム HTML ファイルは スイッチのディスクまたはフラッシュに存在している必要があります。各 HTML ファイルの最大サイズは 8 KB です。

•![]() カスタム ページ上のイメージは、アクセス可能な HTTP サーバ上になければなりません。HTTP サーバにアクセスできるように、アドミッション ルール内に代行受信 ACL を設定する必要があります。

カスタム ページ上のイメージは、アクセス可能な HTTP サーバ上になければなりません。HTTP サーバにアクセスできるように、アドミッション ルール内に代行受信 ACL を設定する必要があります。

•![]() カスタム ページからの外部リンクはすべて、管理ルール内でのインターセプト ACL の設定を必要とします。

カスタム ページからの外部リンクはすべて、管理ルール内でのインターセプト ACL の設定を必要とします。

•![]() 外部リンクまたはイメージに必要な名前解決には、有効な DNS サーバにアクセスするためにアドミッション ルール内に代行受信 ACL を設定する必要があります。

外部リンクまたはイメージに必要な名前解決には、有効な DNS サーバにアクセスするためにアドミッション ルール内に代行受信 ACL を設定する必要があります。

•![]() カスタム Web ページ機能がイネーブルに設定されている場合、設定された auth-proxy-banner は使用されません。

カスタム Web ページ機能がイネーブルに設定されている場合、設定された auth-proxy-banner は使用されません。

•![]() カスタム Web ページ機能がイネーブルに設定されている場合、ログインの成功に対するリダイレクション URL は使用できません。

カスタム Web ページ機能がイネーブルに設定されている場合、ログインの成功に対するリダイレクション URL は使用できません。

•![]() カスタム ファイルの指定を解除するには、このコマンドの no 形式を使用します。

カスタム ファイルの指定を解除するには、このコマンドの no 形式を使用します。

カスタム ログイン ページはパブリック Web 形式であるため、このページについて次の注意事項に留意してください。

•![]() ログイン形式では、ユーザ名およびパスワードのユーザ入力を受け入れて、そのデータを uname および pwd として POST する必要があります。

ログイン形式では、ユーザ名およびパスワードのユーザ入力を受け入れて、そのデータを uname および pwd として POST する必要があります。

•![]() カスタム ログイン ページは、ページ タイムアウト、暗号化されたパスワード、冗長送信の防止など、Web フォームに対するベスト プラクティスに従う必要があります。

カスタム ログイン ページは、ページ タイムアウト、暗号化されたパスワード、冗長送信の防止など、Web フォームに対するベスト プラクティスに従う必要があります。

次に、カスタム認証プロキシ Web ページを設定する例を示します。

次に、カスタム認証プロキシ Web ページの設定を確認する例を示します。

成功ログインに対するリダイレクション URL の指定

Cisco IOS Release 12.2(50)SG では、ユーザが認証に成功したあとにリダイレクトされる URL を指定するオプションがあり、内部成功 HTML ページを効率的に置き換えることができます。

ログイン成功時のリダイレクション URL を指定するには、次の作業を行います。

|

|

|

|

|---|---|---|

Switch(config)# ip admission proxy http success redirect url-string |

ログイン成功時のリダイレクション URL を設定する場合、次の注意事項に従ってください。

•![]() カスタム認証プロキシ Web ページ機能がイネーブルに設定されている場合、リダイレクション URL 機能はディセーブルにされ、CLI では使用できません。リダイレクションはカスタム ログイン成功ページ内で実行できます。

カスタム認証プロキシ Web ページ機能がイネーブルに設定されている場合、リダイレクション URL 機能はディセーブルにされ、CLI では使用できません。リダイレクションはカスタム ログイン成功ページ内で実行できます。

•![]() リダイレクション URL 機能がイネーブルに設定されている場合、設定された auth-proxy-banner は使用されません。

リダイレクション URL 機能がイネーブルに設定されている場合、設定された auth-proxy-banner は使用されません。

•![]() リダイレクション URL の指定を解除するには、このコマンドの no 形式を使用します。

リダイレクション URL の指定を解除するには、このコマンドの no 形式を使用します。

次に、ログイン成功時のリダイレクション URL を設定する例を示します。

次に、ログイン成功時のリダイレクション URL を確認する例を示します。

Web ベース認証パラメータの設定

クライアントが待機期間の間ウォッチ リストに配置されるまでに可能な失敗ログイン試行の最大回数を設定できます。

Web ベース認証パラメータを設定するには、次の作業を行います。

|

|

|

|

|---|---|---|

失敗ログイン試行の最大回数を設定します。デフォルトは 5 です。 (注) この値の一般的なカスタム設定は、50 を超えることはありません。 |

||

次の例では、失敗ログイン試行の最大回数を 10 に設定する方法を示します。

Web ベース認証キャッシュ エントリの削除

既存のセッション エントリを削除するには、次のいずれかの作業を行います。

|

|

|

|

|---|---|---|

認証プロキシ エントリを削除します。キャッシュ エントリすべてを削除するには、アスタリスクを使用します。シングル ホストのエントリを削除するには、具体的な IP アドレスを入力します。 |

||

認証プロキシ エントリを削除します。キャッシュ エントリすべてを削除するには、アスタリスクを使用します。シングル ホストのエントリを削除するには、具体的な IP アドレスを入力します。 |

次に、IP アドレスが 209.165.201.1 のクライアントの Web ベース認証セッションを削除する例を示します。

Web ベース認証ステータスの表示

すべてのインターフェイスまたは特定のポートの Web ベース認証設定を表示するには、次の作業を行います。

次に、グローバルな Web ベース認証のステータスだけを表示する例を示します。

次に、インターフェイス Gi 3/27 の Web ベース認証設定を表示する例を示します。

フィードバック

フィードバック