أفضل ممارسات شبكة VLAN ونصائح الأمان لموجّهات Cisco Business

الهدف

والهدف من هذه المقالة هو توضيح المفاهيم وخطوات تنفيذ أفضل الممارسات ونصائح الأمان عند تكوين شبكات VLAN على أجهزة Cisco Business.

جدول المحتويات

- بعض المفردات السريعة للنيوبي

- أفضل ممارسة #1 - تعيين منفذ شبكة VLAN

- أفضل ممارسة #2 - المنافذ الافتراضية لشبكة VLAN رقم 1 وغير المستخدمة

- أفضل ممارسة #3 - إنشاء شبكة VLAN "نهاية ميتة" للمنافذ غير المستخدمة

- أفضل ممارسة #4 - هواتف بروتوكول الإنترنت (IP) على شبكة VLAN

- أفضل ممارسة #5 - التوجيه بين شبكات VLAN

المقدمة

هل ترغب في جعل شبكة شركتك أكثر كفاءة مع الحفاظ على أمانها في نفس الوقت؟ ومن بين الطرق التي يمكن بها القيام بذلك إعداد شبكات المنطقة المحلية الظاهرية (VLANs) بشكل صحيح.

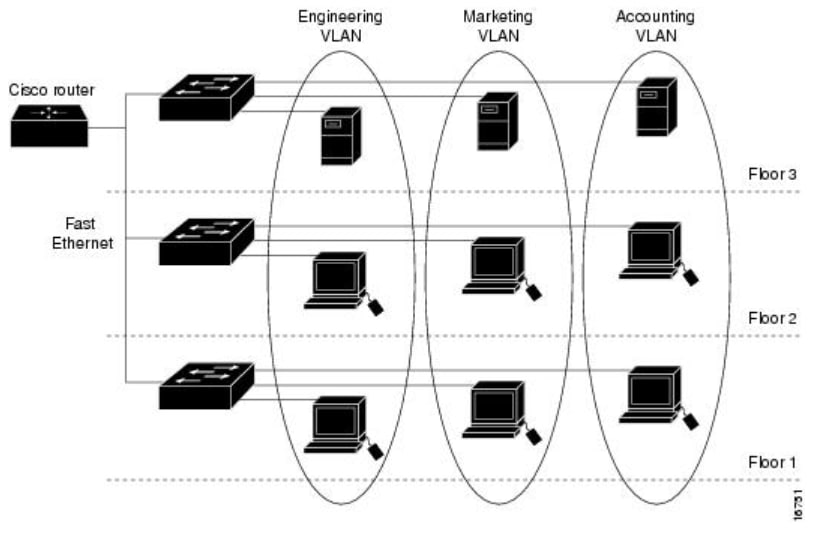

الشبكة المحلية الظاهرية (VLAN) هي مجموعة منطقية من محطات العمل والخوادم وأجهزة الشبكة التي يبدو أنها موجودة على شبكة المنطقة المحلية (LAN) نفسها على الرغم من توزيعها الجغرافي. باختصار، تتيح الأجهزة الموجودة على شبكات VLAN نفسها لحركة مرور البيانات بين الأجهزة أن تكون منفصلة وأكثر أمانا.

على سبيل المثال، قد يكون لديك قسم الهندسة والتسويق والمحاسبة. يوجد في كل قسم عمال في طوابق مختلفة من المبنى، لكنهم لا يزالون بحاجة للوصول إلى المعلومات وإبلاغها داخل القسم الخاص بهم. وهو أمر أساسي لمشاركة الوثائق وخدمات الشبكة.

يجب إعداد شبكات VLAN باستخدام أفضل الممارسات للحفاظ على أمان الشبكة. اتخذ الخيارات الذكية التالية عند إعداد شبكات VLAN. لن تندم على ذلك!

الأجهزة القابلة للتطبيق

- الطراز RV042

- الطراز RV110W

- الطراز RV130

- الطراز RV132

- الطراز RV134W

- الطراز RV160W

- الطراز RV215W

- الطراز RV260

- الطراز RV260p

- الطراز RV260W

- RV320

- RV325

- RV340

- RV340W

- RV345

- الطراز RV345P

بعض المفردات السريعة للنيوبي

منفذ منفذ:منفذ يحمل حركة مرور البيانات لشبكة VLAN واحدة فقط. غالبا ما تتم الإشارة إلى منافذ الوصول على أنها منفذ بلا علامات تمييز، نظرا لوجود شبكة VLAN واحدة فقط على ذلك المنفذ ويمكن تمرير حركة مرور البيانات بدون علامات تمييز.

منفذ خط الاتصال: منفذ على محول يحمل حركة مرور البيانات لأكثر من شبكة VLAN واحدة. غالبا ما يشار إلى منافذ خطوط الاتصال كمنافذ ذات علامات تمييز لأن هناك أكثر من واحد VLAN على أن ميناء وحركة مرور لكل ما عدا واحد VLAN يحتاج أن يكون حددت.

VLAN أهلي طبيعي: ال واحد VLAN في شنطة ميناء أن لا يستلم بطاقة. أي حركة مرور أن لا يتلقى بطاقة إلى ال VLAN أهلي طبيعي. هذا هو السبب أن كلا جانب من شنطة يحتاج أن يتأكد أن يتلقى ال نفسه VLAN أهلي طبيعي أو حركة مرور لن يذهب إلى المكان صحيح.

أفضل ممارسة #1 - تعيين منفذ شبكة VLAN

أساسيات تعيين المنفذ

- يمكن تعيين كل منفذ شبكة LAN على أنه منفذ وصول أو منفذ خط اتصال.

- يجب إستبعاد شبكات VLAN التي لا تريدها على خط الاتصال.

- VLAN يستطيع كنت وضعت في أكثر من واحد ميناء.

تكوين منافذ الوصول

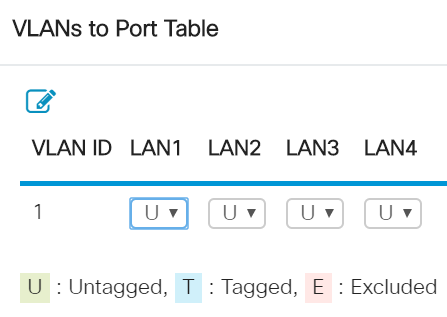

- تم تخصيص شبكة VLAN واحدة على منفذ شبكة LAN

- ال VLAN أن يكون عينت هذا ميناء ينبغي كنت معنون untagged

- كل آخر VLANs ينبغي كنت استبعدت ل أن ميناء

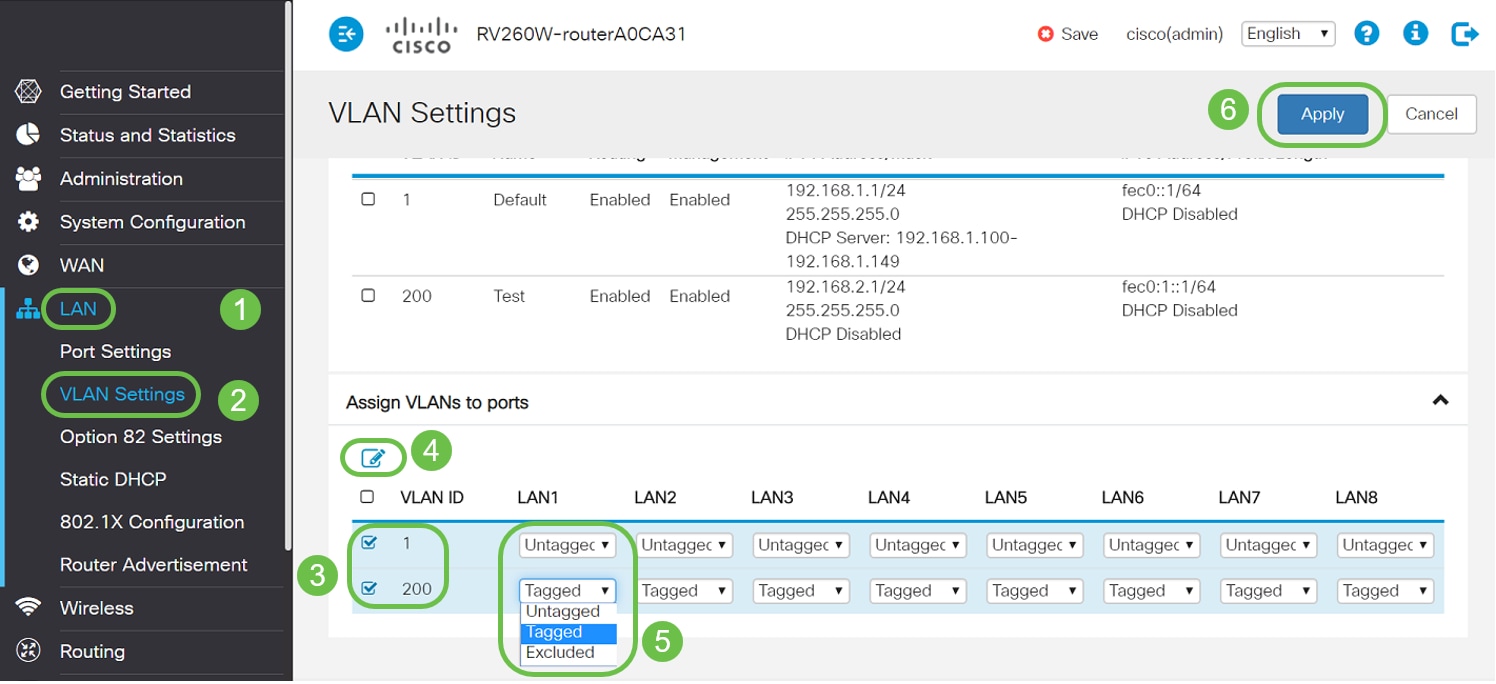

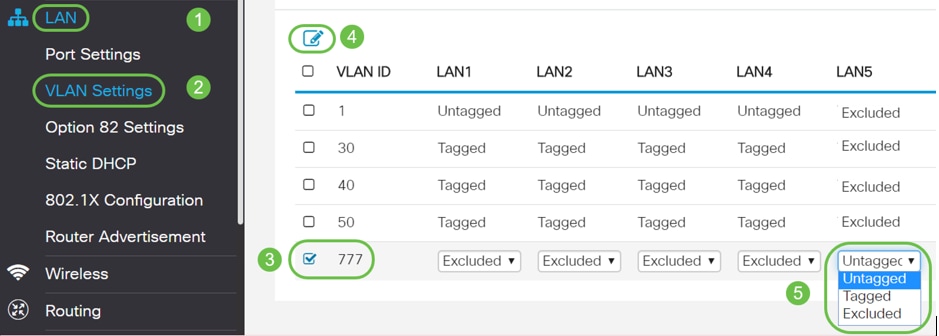

لتعيين هذه الإعدادات بشكل صحيح، انتقل إلى شبكة LAN > إعدادات VLAN. حدد معرفات شبكات VLAN وانقر على أيقونة التحرير. حدد القائمة المنسدلة لأي من واجهات شبكة LAN لشبكات VLAN المدرجة لتحرير تعليم شبكة VLAN. طقطقة يطبق.

تحقق من هذا المثال لكل شبكة VLAN تم تعيين منفذ شبكة LAN الخاص بها:

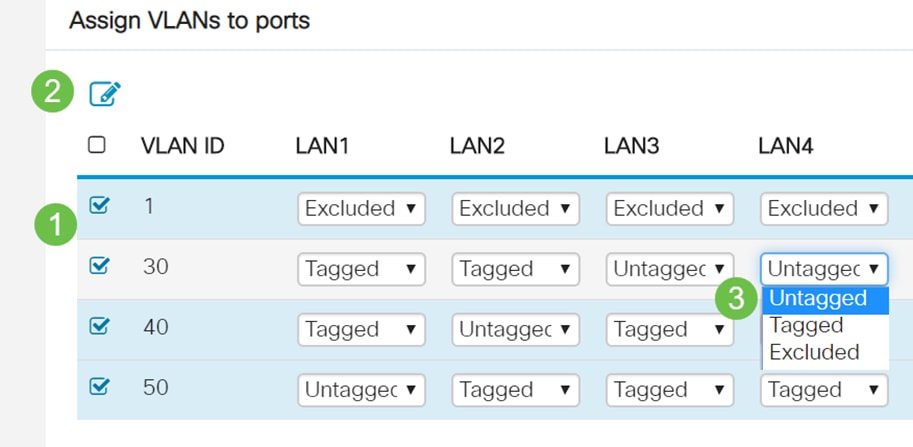

تكوين منافذ خطوط الاتصال

- شبكتان VLAN أو أكثر تشارك منفذ شبكة LAN واحد

- واحد من VLANs يستطيع كنت عنونت untagged.

- ينبغي عنونة بقية VLANs أن يكون جزء من الشنطة ميناء tagged.

- ال VLANs أن ليس جزء من الشنطة ميناء ينبغي كنت ميزت استثنيت ل أن ميناء.

نظرت في هذا مثال من VLANs مختلف أن يكون كل على شنطة ميناء. لتعيين هذه العناصر بشكل صحيح، حدد معرفات شبكات VLAN التي تحتاج إلى التحرير. انقر على أيقونة تحرير. قم بتغييرها وفقا لاحتياجاتك، مع اتباع التوصيات الواردة أعلاه. بالمناسبة، هل لاحظت أن VLAN 1 استثنيت من كل lan ميناء؟ هذا سوف يفسر في قسم، أفضل ممارسة ل تقصير VLAN 1.

الأسئلة المتكررة

لماذا تركت VLAN untagged عندما هو ال VLAN وحيد على أن ميناء؟

بما أن هناك فقط VLAN يعين على منفذ منفذ منفذ منفذ، أرسلت حركة مرور صادرة من الميناء دون أي علامة VLAN على الإطارات. عندما يصل الإطار إلى منفذ المحول (حركة مرور واردة)، سيقوم المحول بإضافة علامة VLAN.

لماذا يتم تمييز شبكات VLAN عندما تكون جزءا من خط اتصال؟

هذا يتم أن يتم أن لا يرسل حركة مرور أن يمر إلى VLAN خاطئ على أن ميناء. ال VLANs يشارك أن ميناء. مثل أرقام الشقق المضافة إلى عنوان للتأكد من أن البريد يذهب إلى الشقة الصحيحة داخل ذلك المبنى المشترك.

لماذا تركت حركة مرور untagged عندما هو جزء من ال VLAN أهلي طبيعي؟

ال VLAN أهلي طبيعي طريقة أن يحمل untagged حركة مرور عبر one or much مفتاح. يعين المفتاح أي إطار untagged أن يصل على بطاقة تمييز ميناء إلى ال VLAN أهلي طبيعي. إن يترك إطار على ال VLAN أهلي طبيعي شنطة (tagged) ميناء، المفتاح ينزع ال VLAN بطاقة خارج.

لماذا يتم إستثناء شبكات VLAN عندما لا تكون على ذلك المنفذ؟

هذا يبقي الحركة مرور على أن شنطة فقط ل VLANs المستعمل يريد بشكل خاص. وتعتبر هذه الممارسة من أفضل الممارسات.

أفضل ممارسة #2 - المنافذ الافتراضية لشبكة VLAN رقم 1 وغير المستخدمة

يلزم تخصيص جميع المنافذ لشبكة VLAN واحدة أو أكثر، بما في ذلك شبكة VLAN الأصلية. تأتي موجهات Cisco Business مع شبكة VLAN رقم 1 المعينة إلى جميع المنافذ بشكل افتراضي.

شبكة VLAN الإدارية هي شبكة VLAN التي يتم إستخدامها لإدارة الأجهزة في شبكتك والتحكم فيها ومراقبتها عن بعد باستخدام Telnet أو SSH أو SNMP أو syslog أو FindIT من Cisco. افتراضيا، هذا أيضا VLAN 1. تتمثل إحدى ممارسات الأمان الجيدة في فصل حركة مرور بيانات الإدارة والمستخدمين. لذلك، يوصى أن يستعمل أنت VLANs، أنت VLAN 1 لإدارة غرض فقط.

للاتصال عن بعد بمحول Cisco لأغراض الإدارة، يجب أن يكون للمحول عنوان IP تم تكوينه على شبكة VLAN الخاصة بالإدارة. لن يتمكن المستخدمون في شبكات VLAN الأخرى من إنشاء جلسات عمل الوصول عن بعد للمحول ما لم يتم توجيهها إلى شبكة VLAN الإدارية، مما يوفر طبقة إضافية من الأمان. كما يجب تكوين المحول لقبول جلسات SSH المشفرة فقط للإدارة عن بعد. لقراءة بعض المناقشات حول هذا الموضوع، انقر فوق الارتباطات التالية على موقع مجتمع Cisco على الويب:

الأسئلة المتكررة

لماذا لا يوصى بتجزئة الشبكة الافتراضية (VLAN 1) بشكل فعلي؟

السبب الرئيسي أن الجهات الفاعلة المعادية تعرف VLAN 1 هو التقصير وغالبا ما يتم إستخدامه. يمكنهم إستخدامها للوصول إلى شبكات VLAN الأخرى من خلال "تخطي شبكات VLAN". بما أن الإسم يتضمن، الفاعل معاد يستطيع أرسلت حركة مرور منتحلة يشكل بما أن VLAN 1 أي يمكن الوصول إلى شنطة ميناء وبالتالي آخر VLANs.

يستطيع أنا تركت ميناء غير مستعمل يعين إلى تقصير VLAN 1؟

للحفاظ على أمان الشبكة، لا يجب عليك ذلك. يوصى بتكوين جميع هذه المنافذ لاقترانها بشبكات VLAN بخلاف شبكة VLAN الافتراضية 1.

لا أريد تعيين أي من شبكات VLAN الخاصة بالإنتاج إلى منفذ غير مستخدم. ماذا يمكنني أن أفعل؟

يوصى بإنشاء شبكة VLAN "ذات نهاية مستديمة" باتباع الإرشادات الواردة في القسم التالي من هذه المقالة.

أفضل ممارسة #3 - إنشاء شبكة VLAN "نهاية ميتة" للمنافذ غير المستخدمة

الخطوة 1. انتقل إلى شبكة LAN > إعدادات شبكة VLAN.

أخترت أي رقم عشوائي ل ال VLAN. يوقن أن هذا VLAN لا يتلقى DHCP، مشترك تحشد، أو أداة إدارة يمكن. يحافظ هذا على VLANs الآخر أكثر أمانا. وضعت أي LAN ميناء غير مستعمل على هذا VLAN. في المثال التالي، تم إنشاء شبكة VLAN 777 وتخصيصها لشبكة LAN5. يجب القيام بذلك مع جميع منافذ LAN غير المستخدمة.

الخطوة 2. انقر على الزر تطبيق لحفظ تغييرات التكوين التي قمت بها.

أفضل ممارسة #4 - هواتف بروتوكول الإنترنت (IP) على شبكة VLAN

تتميز حركة المرور الصوتية بمتطلبات صارمة لجودة الخدمة (QoS). إذا كانت شركتك تحتوي على أجهزة كمبيوتر وهواتف بروتوكول الإنترنت (IP) على شبكة VLAN نفسها، يحاول كل منها إستخدام النطاق الترددي المتاح دون مراعاة الجهاز الآخر. لتجنب هذا التعارض، من الممارسات الجيدة إستخدام شبكات VLAN المنفصلة لحركة مرور صوت IP Telephony وحركة مرور البيانات. لمعرفة المزيد حول هذا التكوين، راجع المقالات ومقاطع الفيديو التالية:

- المحادثة التقنية من Cisco: إعداد شبكة VLAN الصوتية وتكوينها باستخدام منتجات Cisco Small Business (فيديو)

- تكوين شبكة VLAN الصوتية التلقائية باستخدام جودة الخدمة على محول SG500 Series

- تكوين شبكة VLAN الصوتية على المحولات المدارة 200/300 Series

- Cisco Tech Talk: تكوين شبكة VLAN الصوتية التلقائية على محولات SG350 و SG550 Series Switches (فيديو)

أفضل ممارسة #5 - التوجيه بين شبكات VLAN

تم إعداد شبكات VLAN حتى يمكن أن تكون حركة المرور منفصلة، ولكن في بعض الأحيان تحتاج إلى شبكات VLAN لتكون قادرة على التوجيه بين بعضها البعض. هذا هو التوجيه بين شبكات VLAN ولا يوصى به عادة. إذا كان هذا يمثل حاجة لشركتك، فقم بإعداده بأكبر قدر ممكن من الأمان. عند إستخدام التوجيه بين شبكات VLAN، تأكد من تقييد حركة المرور باستخدام قوائم التحكم في الوصول (ACLs)، على الخوادم التي تحتوي على معلومات سرية.

تقوم قوائم التحكم في الوصول (ACL) بتصفية الحزم للتحكم في حركة الحزم من خلال الشبكة. يوفر تصفية الحزم الأمان من خلال تحديد وصول حركة المرور إلى شبكة، وتقييد وصول المستخدم والجهاز إلى شبكة، ومنع حركة المرور من مغادرة الشبكة. تعمل قوائم الوصول إلى IP على تقليل فرصة الانتحال وهجمات رفض الخدمة، كما تتيح للمستخدم إمكانية الوصول بشكل ديناميكي مؤقت عبر جدار حماية.

- التوجيه بين شبكات VLAN على موجه RV34x مع قيود قائمة التحكم في الوصول (ACL) المستهدفة

- Cisco Tech Talk: تكوين التوجيه بين شبكات VLAN على المحولات من السلسلة SG250 Series Switches (فيديو)

- Cisco Tech Talk: التكوين بين شبكات VLAN على RV180 و RV180W (فيديو)

- RV34x تحديد الوصول بين شبكات VLAN (إصلاح أخطاء CSCvo92300)

القرار

ها هو بين يديك، تعرف الآن بعض أفضل الممارسات لإعداد شبكات VLAN الآمنة. تذكر هذه التلميحات عند تكوين شبكات VLAN لشبكتك. ترد أدناه بعض المقالات التي تحتوي على إرشادات خطوة بخطوة. فهذه الميزات ستجعلك تستمر في التوجه نحو شبكة مثمرة وفعالة تلائم شركتك تماما.

- يشكل VLAN عملية إعداد على ال RV160 و RV260

- تكوين الإعدادات الخاصة بشبكة المنطقة المحلية الظاهرية (VLAN) على موجه من السلسلة RV34x

- تكوين عضوية VLAN على موجهات RV320 و RV325 VPN

- تكوين عضوية شبكة المنطقة المحلية الظاهرية (VLAN) على موجه من السلسلة RV

- تكوين عنوان IPv4 لواجهة شبكة VLAN على محول SX350 أو SG350X من خلال CLI (واجهة سطر الأوامر)

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

27-Jan-2020 |

الإصدار الأولي |

التعليقات

التعليقات