- ベーシック パフォーマンス ルーティングの設定

- パフォーマンス ルーティング境界ルータ専用機能

- パフォーマンス ルーティングの理解

- アドバンスド パフォーマンス ルーティングの設定

- パフォーマンス ルーティングを使用した BGP インバウンド最適化

- パフォーマンス ルーティング コスト ポリシーの設定

- PfR Data Export v1.0 NetFlow v9 フォーマット

- パフォーマンス ルーティングの mGRE DMVPN ハブアンドスポーク サポートを使用した EIGRP ルートの制御

- パフォーマンス ルーティング リンク グループ

- NAT を使用したパフォーマンス ルーティング

- NBAR CCE アプリケーション認識を使用したパフォーマンス ルーティング

- パフォーマンス ルーティング:Protocol Independent Route Optimization(PIRO)

- PfR RSVP コントロール

- アプリケーション トラフィック クラスの PfR スケーリングの向上

- PfR 簡素化のフェーズ 1

- PfR SNMP MIB v1.0(読み取り専用)

- PfR SNMP トラップ v1.0

- パフォーマンス ルーティングを使用したスタティック アプリケーション マッピング

- PfR ターゲット検出 v1.0

- xDSL アクセス用 PfR 帯域幅の可視性の配信

- パフォーマンス ルーティングの traceroute レポート

- アクティブ プローブを使用した PfR 音声トラフィック最適化

パフォーマンス ルーティング コンフィギュレーション ガイド、Cisco IOS XE Release 3S(Cisco ASR 1000)

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月26日

章のタイトル: パフォーマンス ルーティングの理解

目次

- パフォーマンス ルーティングの理解

- 機能情報の確認

- パフォーマンス ルーティングを理解するための前提条件

- パフォーマンス ルーティングを理解するための概要

- プロファイル フェーズの概念

- トラフィック クラスのプロファイリングの概要

- 自動トラフィック クラス学習

- PfR を使用したプレフィックス トラフィック クラスの学習

- PfR を使用したアプリケーション トラフィック クラスの学習

- 学習リスト コンフィギュレーション モード

- トラフィック クラスの手動設定

- PfR を使用したプレフィックス トラフィック クラスの設定

- PfR を使用したアプリケーション トラフィック クラスの設定

- 測定フェーズの概念

- トラフィック クラス パフォーマンス測定の概要

- トラフィック クラス パフォーマンス測定手法

- パッシブ モニタリング

- アクティブ モニタリング

- 結合モニタリング

- 高速フェールオーバー モニタリング

- リンク使用率測定手法

- ポリシー適用フェーズの概念

- ポリシー適用フェーズの概要

- PfR ポリシー デシジョン ポイント

- トラフィック クラス パフォーマンス ポリシー

- PfR リンク ポリシー

- PfR リンクのグループ化

- PfR ネットワーク セキュリティ ポリシー

- PfR ポリシーの動作オプションおよびパラメータ

- PfR タイマー パラメータ

- PfR モード オプション

- PfR ポリシーの適用

- 複数の PfR ポリシーに対するプライオリティ解決

- 施行フェーズの概念

- PfR 施行フェーズの概要

- PfR トラフィック クラス制御手法

- PfR 出口リンク選択制御手法

- PfR 入口リンク選択の制御テクニック

- 確認フェーズの概念

- 確認フェーズの概要

- 関連情報

- その他の関連資料

- パフォーマンス ルーティングを理解するための機能情報

このモジュールでは、パフォーマンス ルーティング(PfR)がどのように動作するかを説明し、ユーザが自身のネットワークにこのテクノロジーを実装する方法を理解できるようにします。 設定後、PfR テクノロジーは一連のフェーズを通過します。これらのフェーズはトラフィック クラスのプロファイリングで始まり、トラフィック クラスの測定、トラフィック クラスへのポリシーの適用、ポリシーの条件に合わせたトラフィック クラスの制御を経て、最後にトラフィック クラス最適化の結果が検証されます。

(注) |

PfR コンフィギュレーション モジュールでは、Cisco IOS Release 15.1(2)T で導入された PfR 構文が紹介されています。 Cisco IOS Release 15.1(1)T 以前のリリース、または 12.2SR あるいは 12.2SX のイメージを実行している場合、Optimized Edge Routing に関するすべての資料については、『Optimized Edge Routing Configuration Guide』を参照してください。 |

- 機能情報の確認

- パフォーマンス ルーティングを理解するための前提条件

- パフォーマンス ルーティングを理解するための概要

- 関連情報

- その他の関連資料

- パフォーマンス ルーティングを理解するための機能情報

機能情報の確認

ご使用のソフトウェア リリースでは、このモジュールで説明されるすべての機能がサポートされているとは限りません。 最新の機能情報と注意事項については、ご使用のプラットフォームとソフトウェア リリースに対応したリリース ノートを参照してください。 このモジュールに記載されている機能の詳細を検索し、各機能がサポートされているリリースのリストを確認する場合は、このマニュアルの最後にある機能情報の表を参照してください。

プラットフォームのサポートおよびシスコ ソフトウェア イメージのサポートに関する情報を検索するには、Cisco Feature Navigator を使用します。 Cisco Feature Navigator には、www.cisco.com/go/cfn からアクセスします。 Cisco.com のアカウントは必要ありません。

パフォーマンス ルーティングを理解するための前提条件

- 境界ルータ専用機能は Cisco IOS XE Release 3.1S および 3.2S イメージに含まれます。マスター コントローラ設定は使用できません。 Cisco IOS XE Release 3.1S および 3.2S イメージで境界ルータとして使用されている Cisco ASR 1000 シリーズ ルータと通信するマスター コントローラは、Cisco IOS Release 15.0(1)M またはそれ以降の 15.0M リリースを実行するルータでなければなりません。 Cisco IOS XE Release 3.3S 以降のリリースでは、マスター コントローラ設定はサポートされます。

- PfR フェーズを理解するには、PfR の動作原理と基本的な PfR ネットワーク コンポーネントのセットアップ方法について概要を把握しておく必要があります。 詳細については、「Configuring Basic Performance Routing」モジュールを参照してください。

- 参加するすべてのデバイスでシスコ エクスプレス フォワーディング(CEF)を有効にする必要があります。 その他のスイッチング パスは、ポリシーベース ルーティング(PBR)でサポートされている場合でもサポートされません。

パフォーマンス ルーティングを理解するための概要

プロファイル フェーズの概念

- トラフィック クラスのプロファイリングの概要

- 自動トラフィック クラス学習

- PfR を使用したプレフィックス トラフィック クラスの学習

- PfR を使用したアプリケーション トラフィック クラスの学習

- 学習リスト コンフィギュレーション モード

- トラフィック クラスの手動設定

- PfR を使用したプレフィックス トラフィック クラスの設定

- PfR を使用したアプリケーション トラフィック クラスの設定

トラフィック クラスのプロファイリングの概要

トラフィックを最適化する前に、PfR は境界ルータを通過するトラフィックからトラフィック クラスを判断する必要があります。 トラフィック ルーティングを最適化するには、全トラフィックのサブセットを識別する必要があります。これらのトラフィック サブセットをトラフィック クラスと呼びます。 トラフィック クラスのエントリのリストには、監視対象トラフィック クラス(MTC)リストという名前が付けられています。 デバイスを経由したトラフィックを自動的に学習するか、トラフィック クラスを手動で設定することによって、MTC リスト内のエントリのプロファイリングを行うことができます。 学習されたトラフィック クラスと設定されたトラフィック クラスの両方が、同時に MTC リストに存在する場合があります。 PfR プロファイル フェーズには、学習メカニズムと設定メカニズムの両方が含まれます。 PfR トラフィック クラスのプロファイリング プロセスの全体構造とコンポーネントは次の図で確認できます。

このフェーズの最終的な目的は、ネットワークを通過するトラフィックのサブセットを選択することです。 このトラフィックのサブセット(MTC リスト内のトラフィック クラス)は、使用可能な最良のパフォーマンス パスに基づいてルーティングする必要のあるトラフィックのクラスを表します。

自動トラフィック クラス学習

PfR は、境界ルータを通過するトラフィックを監視しながら、トラフィック クラスを自動的に学習します。 目的はトラフィックのサブセットを最適化することですが、このトラフィックの正確なパラメータをすべて把握できるわけではないので、PfR にはトラフィックを自動的に学習し、MTC リストに入力することによってトラフィック クラスを作成する方法が用意されています。 初回リリース以降、複数の機能が PfR に追加され、自動トラフィック クラス学習プロセスの機能は強化されています。

自動トラフィック クラス学習プロセスには、現在 3 つのコンポーネントがあります。 1 つめのコンポーネントではプレフィックスベースのトラフィック クラスの自動学習、2 つめのコンポーネントではアプリケーションベースのトラフィック クラスの自動学習が規定されています。3 つめのコンポーネントでは、学習リストを使用してプレフィックスベースとアプリケーションベースの両方のトラフィック クラスを分類する方法が規定されています。 この 3 つのコンポーネントについては、次の項で説明します。

PfR を使用したプレフィックス トラフィック クラスの学習

NetFlow Top Talker 機能を使用して、最大のアウトバウンド スループットまたは最大の遅延時間に基づいてプレフィックスを自動的に学習するように PfR マスター コントローラを設定できます。 スループットの学習では、最大のアウトバウンド トラフィック ボリュームを生成するプレフィックスを判定します。 スループット プレフィックスは高い順にソートされます。 遅延学習では、ラウンドトリップ応答時間(RTT)が最大のプレフィックスを判定し、これらのプレフィックスの RTT を低減するために、最大遅延プレフィックスを最適化します。 遅延プレフィックスは、遅延時間の長い順にソートされます。

PfR は、次の 2 種類のプレフィックスを自動的に学習できます。

- 外部プレフィックス:外部プレフィックスは、社外で割り当てられたパブリック IP プレフィックスとして定義されています。 外部プレフィックスは他のネットワークから受信します。

- 内部プレフィックス:内部プレフィックスは、社内で割り当てられたパブリック IP プレフィックスとして定義されています。 内部プレフィックスは、企業ネットワーク内部で設定されたプレフィックスです。

BGP インバウンド最適化機能に、内部プレフィックスを学習する機能が追加されました。 BGP を使用すると、PfR は内部プレフィックスを選択し、自律システム外のプレフィックスから自律システム内のプレフィックス宛てに送信されるトラフィックに対する最良入口選択をサポートできます。 以前のリリースでは、外部プレフィックスだけがサポートされていました。 PfR でサポートされる内部プレフィックスの詳細については、「パフォーマンス ルーティングを使用した BGP インバウンド最適化」モジュールを参照してください。

自動プレフィックス学習は、PfR Top Talker/Top Delay 学習コンフィギュレーション モードで設定します。 PfR マスター コントローラ コンフィギュレーション モードからこのモードに移行するには、learn(PfR)コマンドを使用します。 自動プレフィックス学習がイネーブルの場合、境界ルータ上でプレフィックスとその遅延またはスループット特性が測定されます。 プレフィックスベースのトラフィック クラスのパフォーマンス測定値はマスター コントローラにレポートされ、学習済みプレフィックスは MTC リストに保存されます。

組み込みの NetFlow 機能を使用してトラフィック フローを監視することで、境界ルータ上でプレフィックスが学習されます。 すべての着信および発信トラフィック フローが監視されます。 デフォルトでは上位 100 フローが学習されますが、各学習サイクルにつき最大 2,500 フローを学習するようにマスター コントローラを設定できます。

学習したプレフィックスをタイプ(BGP、または非 BGP(スタティック))に基づいて集約するように、マスター コントローラを設定できます。 プレフィックスは、プレフィックス長に基づいて集約できます。 デフォルトでは、/24 プレフィックス長を使用してトラフィック フローが集約されます。 プレフィックスの集約は、単一のホスト ルート(/32)から主要なネットワーク アドレス範囲にいたるまで、ネットワークの任意のサブセットまたはスーパーセットを含めるように設定できます。 集約された各プレフィックスに対し、最大 5 個のホスト アドレスを選択してアクティブ プローブ ターゲットとして使用できます。 プレフィックスの集約は、PfR Top Talker/Top Delay 学習コンフィギュレーション モードで aggregation-type(PfR)コマンドを使用して設定します。

PfR を使用したアプリケーション トラフィック クラスの学習

PfR はレイヤ 3 プレフィックスを学習でき、プロトコルまたはポート番号などのレイヤ 4 オプションはフィルタとしてプレフィックスベースのトラフィック クラスに追加できます。 プロトコルとポート番号を使用して、特定のアプリケーション トラフィック クラスを識別できます。プロトコルおよびポート番号パラメータは、プレフィックスのコンテキストの中だけで監視され、マスター コントローラ データベース(MTC リスト)には送信されません。 そのあと、特定のトラフィックを伝送するプレフィックスが、マスター コントローラによって監視されます。 PfR アプリケーション トラフィック クラスの学習は、プロトコルとポート番号のほか、DiffServ コード ポイント(DSCP)値もサポートしており、これらのレイヤ 4 オプションは MTC リストに入力されます。

PfR による DSCP 値、ポート、およびプロトコルの学習

PfR では、DSCP 値、ポート番号、またはプロトコルごとにアプリケーション トラフィックをフィルタリングして集約できます。 トラフィック クラスは、プロトコル、ポート番号、および DSCP 値で構成されるキーの組み合わせによって定義されます。 不要なトラフィックをフィルタリングする機能と、必要なトラフィックを集約する機能が追加されました。 プロトコル、ポート番号、DSCP 値などの情報は、プレフィックス情報と共にマスター コントローラ データベースに送信されるようになりました。 この新しい機能により、PfR によるアプリケーション トラフィックのアクティブ モニタリングおよびパッシブ モニタリングの両方が可能になりました。 新しい CLI とアクセス リストを使用して、アプリケーション トラフィック クラスを自動的に学習するように PfR を設定できます。

学習リスト コンフィギュレーション モード

PfR は、トラフィック クラスの学習を簡略化するために、学習リスト コンフィギュレーション モードをサポートしています。 学習リストは、学習したトラフィック クラスを分類する手段です。 各学習リストでは、プレフィックス、アプリケーションの定義、フィルタ、および集約パラメータなど、トラフィック クラスを学習するためのさまざまな基準を設定できます。 トラフィック クラスは、PfR によって各学習リスト基準に基づいて自動的に学習されます。各学習リストには、シーケンス番号が設定されます。 シーケンス番号によって、適用される学習リスト基準の順番が決定します。 学習リストごとに異なる PfR ポリシーを適用できます。以前のリリースではトラフィック クラスを分類することはできず、1 つの PfR ポリシーが、学習されたすべてのトラフィック クラスに適用されていました。

学習リスト コンフィギュレーション モードでは、traffic-class コマンドを使用してトラフィック クラスの学習が簡略化されます。 自動的に学習される 4 種類のトラフィック クラスのプロファイリングを行うことができます。

- 送信先プレフィックスに基づいたトラフィック クラス

- アクセス リストを使用してカスタム アプリケーションの定義を示すトラフィック クラス

- 送信先プレフィックスを定義するオプションのプレフィックス リスト付きのスタティック アプリケーション マッピング名に基づいたトラフィック クラス

- 送信先プレフィックスを定義するオプションのプレフィックス リスト付きの NBAR アプリケーション マッピング名に基づいたトラフィック クラス

学習リストごとに指定できる traffic-class コマンドのタイプは 1 つだけです。throughput(PfR)コマンドと delay(PfR)コマンドも、学習リスト内で同時に使用することはできません。

PfR を使用したスタティック アプリケーション マッピング

スタティック アプリケーション マッピング機能に、キーワードを使用してアプリケーションを定義できる機能が追加され、アプリケーションベースのトラフィック クラスの設定が簡略化されました。 PfR では、よく知られているアプリケーションと固定ポートを使用します。複数のアプリケーションを同時に設定することもできます。 スタティック アプリケーション マッピングの詳細については、パフォーマンス ルーティングを使用したスタティック アプリケーション マッピング機能を参照してください。

NBAR を使用した PfR アプリケーション マッピング

PfR では、NBAR を使用してアプリケーションベース トラフィック クラスをプロファイリングする機能がサポートされます。 ネットワークベース アプリケーション認識(NBAR)は、Web ベースやその他の動的な TCP/UDP ポート割り当てを使用する分類困難なアプリケーションおよびプロトコルを含む、多様なプロトコルおよびアプリケーションを認識して分類する分類エンジンです。 PfR では NBAR を利用して、プロトコルまたはアプリケーションを認識し、分類します。分類されたトラフィック クラスは、PfR アプリケーション データベースに追加され、パッシブ モニタリングおよびアクティブ モニタリングの対象となります。 NBAR を使用した PfR アプリケーション マッピングの詳細については、NBAR/CCE アプリケーション認識を使用したパフォーマンス ルーティング機能を参照してください。

トラフィック クラスの手動設定

モニタリングや後続の最適化用にトラフィック クラスを作成するよう、PfR を手動で設定することができます。 自動学習では通常、デフォルトのプレフィックス長 /24 が使用されますが、手動設定では正確なプレフィックスを定義することができます。 手動のトラフィック クラス設定プロセスには、2 つのコンポーネントがあります。1 つはプレフィックスベースのトラフィック クラスの手動設定、もう 1 つはアプリケーションベースのトラフィック クラスの手動設定です。これらのコンポーネントについては次の項で説明します。

PfR を使用したプレフィックス トラフィック クラスの設定

PfR モニタリングの対象となるプレフィックスまたはプレフィックス範囲を選択するには、IP プレフィックス リストを設定します。 そのあと PfR マップで match 句を設定し、IP プレフィックス リストを MTC リストにインポートします。 PfR マップは IP ルート マップと似ています。 IP プレフィックス リストは ip prefix-list コマンドを使用して設定し、PfR マップはグローバル コンフィギュレーション モードで pfr-map コマンドを使用して設定します。

PfR では、プレフィックス リスト構文は通常のルーティングとは若干異なる方法で動作します。 ge キーワードは使用されません。le キーワードは、包含プレフィックスだけを指定するために PfR によって使用されます。 プレフィックス リストを使用して、正確なプレフィックスを指定することもできます。

マスター コントローラは、デフォルト ルートを含む任意の長さの、完全に一致するプレフィックスを監視し、制御できます。 完全に一致するプレフィックスが指定される場合、PfR は、この完全に一致するプレフィックスだけを監視します。

マスター コントローラは、le キーワードと 32 に設定された le-value 引数を使用して包含プレフィックスを監視および制御できます。 PfR は、設定されたプレフィックスおよびより限定されたプレフィックス(たとえば、10.0.0.0/8 le 32 プレフィックスを設定すると、10.1.0.0/16 プレフィックスおよび 10.1.1.0/24 プレフィックスを含みます)を同じ出口で監視し、この情報をルーティング情報ベース(RIB)に記録します。

(注) |

PfR の一般的な導入では、包含プレフィックス オプションは慎重に使用してください。なぜなら、監視および記録するプレフィックスの量が増える可能性があるからです。 |

deny 文が含まれた IP プレフィックス リストを使用すると、学習済みトラフィック クラスのプレフィックスまたはプレフィックス長を除外するようにマスター コントローラを設定できます。 最良のパフォーマンスを得るには、最も低い PfR マップ シーケンス内で deny プレフィックス リスト シーケンスを割り当てる必要があります。 マスター コントローラの設定では、アクセス リストを使用して不要なトラフィックをフィルタリングするよう境界ルータに指示することもできます。

(注) |

deny 文が含まれた IP プレフィックス リストは、学習済みのトラフィック クラスだけに適用できます。 |

次の 2 種類のプレフィックスを使用して、IP プレフィックス リストを使用した PfR モニタリングを手動で設定できます。

- 外部プレフィックス:外部プレフィックスは、社外で割り当てられたパブリック IP プレフィックスとして定義されています。 外部プレフィックスは他のネットワークから受信します。

- 内部プレフィックス:内部プレフィックスは、社内で割り当てられたパブリック IP プレフィックスとして定義されています。 内部プレフィックスは、企業ネットワーク内部で設定されたプレフィックスです。

BGP インバウンド最適化機能に、内部プレフィックスを手動で設定する機能が追加されました。 BGP を使用すると、内部プレフィックスを選択するように PfR を設定して、自律システム外のプレフィックスから自律システム内のプレフィックス宛てに送信されるトラフィックに対する最良の入口選択をサポートできます。 以前のリリースでは、外部プレフィックスだけがサポートされていました。

PfR でサポートされる内部プレフィックスの詳細については、「パフォーマンス ルーティングを使用した BGP インバウンド最適化」モジュールを参照してください。

PfR を使用したアプリケーション トラフィック クラスの設定

PfR は、PfR プロファイル フェーズにおけるレイヤ 3 プレフィックスの手動設定をサポートしています。 ポリシーベース ルーティング(PBR)用にアプリケーション アウェア ルーティングもサポートされます。 アプリケーション アウェア ルーティングでは、名前付き拡張 IP アクセス コントロール リスト(ACL)を使用してレイヤ 3 宛先アドレスを指定するほか、IP パケット ヘッダーの値に基づいて特定のアプリケーションのトラフィックを選択できます。 サポートされるのは名前付き拡張 ACL だけです。 拡張 ACL は permit 文を使用して設定されたあと、PfR マップで参照されます。 プロトコルとポート番号を使用して、特定のアプリケーション トラフィック クラスを識別できます。ただし、プロトコルおよびポート番号パラメータは、プレフィックスのコンテキストの中だけで監視され、MTC リストには送信されません。 特定のアプリケーション トラフィックを伝送するプレフィックスだけが、マスター コントローラによってプロファイルされます。 アプリケーション アウェア ルーティングがサポートされたことにより、アプリケーション トラフィックのアクティブ モニタリングがサポートされました。 アプリケーション トラフィックのパッシブ モニタリングもサポートされています。 アプリケーション トラフィック クラスは、DSCP 値、プロトコル、およびポート番号を使用して定義できます。 MTC リストには、プレフィックスのほか、DSCP 値、ポート番号、プロトコルも保存されます。

学習リスト コンフィギュレーション モードでは、PfR マップ コンフィギュレーション モードの match traffic-class コマンドを使用して、トラフィック クラスの設定を簡略化します。 手動で設定する 4 種類のトラフィック クラスのプロファイリングを行うことができます。

- 送信先プレフィックスに基づいたトラフィック クラス

- アクセス リストを使用してカスタム アプリケーションの定義を示すトラフィック クラス

- スタティック アプリケーション マッピング名と送信先プレフィックスを定義するためのプレフィックス リストに基づくトラフィック クラス

- NBAR アプリケーション マッピング名と送信先プレフィックスを定義するためのプレフィックス リストに基づくトラフィック クラス

PfR マップごとに指定できる match traffic-class コマンドのタイプは 1 つだけです。

一連の既知のアプリケーションにはスタティック ポートが定義されており、キーワードを入力するとそれぞれのアプリケーションを定義できます。 スタティック アプリケーション マッピングの詳細については、パフォーマンス ルーティングを使用したスタティック アプリケーション マッピング機能を参照してください。

PfR では、NBAR を使用してアプリケーションベース トラフィック クラスをプロファイリングする機能がサポートされます。 NBAR は、多様なプロトコルとアプリケーションを認識および分類する分類エンジンです。たとえば、ダイナミック TCP/UDP ポート割り当てを使用する Web ベースや他の分類が困難なアプリケーションとプロトコルなどです。 PfR では NBAR を利用して、プロトコルまたはアプリケーションを認識し、分類します。分類されたトラフィック クラスは、PfR アプリケーション データベースに追加され、パッシブ モニタリングおよびアクティブ モニタリングの対象となります。 NBAR を使用した PfR アプリケーション マッピングの詳細については、NBAR/CCE アプリケーション認識を使用したパフォーマンス ルーティング機能を参照してください。

測定フェーズの概念

- トラフィック クラス パフォーマンス測定の概要

- トラフィック クラス パフォーマンス測定手法

- パッシブ モニタリング

- アクティブ モニタリング

- 結合モニタリング

- 高速フェールオーバー モニタリング

- リンク使用率測定手法

トラフィック クラス パフォーマンス測定の概要

PfR 測定フェーズは、トラフィック クラス エントリが Monitored Traffic Class(MTC)リストに入力される PfR プロファイル フェーズに続く、PfR パフォーマンス ループにおける 2 番目のステップです。 MTC リストにトラフィック クラス エントリが入力されると、PfR はこれらのトラフィック クラス エントリのパフォーマンス メトリックを測定する必要があります。 ここでいうモニタリングは、一定の時間間隔で定期的に行われ、測定値としきい値が比較される測定処理として定義されています。 PfR は、アクティブおよびパッシブ モニタリング手法を使用してトラフィック クラスのパフォーマンスを測定しますが、デフォルトではリンクの使用率も測定します。 学習済みおよび設定済みのトラフィック クラスを監視するように、マスター コントローラを設定することができます。 境界ルータはパッシブおよびアクティブ モニタリング統計情報を収集し、この情報をマスター コントローラに送信します。 MTC リスト内の各トラフィック クラス エントリにパフォーマンス メトリック測定値が関連付けられると、PfR 測定フェーズは終了します。

PfR 測定フェーズの全体構造とコンポーネントは次の図で確認できます。

PfR は、トラフィック クラスとリンクの両方のパフォーマンスを測定しますが、トラフィック クラスまたはリンクをモニタリングする前に、その状態を確認します。 PfR は、トラフィック クラスの状態遷移図に従って動作するポリシー デシジョン ポイント(PDP)を使用します。

トラフィック クラスまたはリンクの状態を判定したら、PfR は次に示すパフォーマンス測定プロセスのいずれかを開始できます。

トラフィック クラス パフォーマンス測定手法

PfR は、次の 3 つのトラフィック クラス パフォーマンス測定手法を使用します。

- パッシブ モニタリング:トラフィックが NetFlow 機能を使用してデバイスを通過する間に、トラフィック クラス エントリのパフォーマンス メトリックを測定します。

- アクティブ モニタリング:トラフィック クラスをできる限り忠実に再現して合成トラフィックのストリームを作成し、その合成トラフィックのパフォーマンス メトリックを測定します。 合成トラフィックのパフォーマンス メトリック測定結果は、MTC リスト内のトラフィック クラスに適用されます。 アクティブ モニタリングでは、統合された IP サービス レベル契約(SLA)機能が使用されます。

- アクティブ モニタリングとパッシブ モニタリングの両方:ネットワーク内のトラフィック フローをより正確に把握するために、アクティブ モニタリングとパッシブ モニタリングを組み合わせます。

高速フェールオーバー モニタリング モードは、アクティブおよびパッシブ モニタリング モードのもうひとつの組み合わせです。 高速フェールオーバー モニタリング モードでは、アクティブ モニタリングとパッシブ モニタリングを使用して、すべての出口が継続的にプローブされます。 高速フェールオーバー モニタリング モードがイネーブルの場合、プローブの頻度を他のモニタリング モードよりも低く設定すると、より迅速なフェールオーバー機能を実現できます。

明示的な NetFlow または IP SLA 設定は必要なく、NetFlow および IP SLA のサポートは自動的にイネーブルになります。 1 つのトラフィック クラスに対し、アクティブおよびパッシブの両方のモニタリング手法を使用できます。

マスター コントローラが定義され、PfR 機能がイネーブルになると、マスター コントローラはデフォルトによりアクティブ モニタリングとパッシブ モニタリングの両方を使用します。 すべてのトラフィック クラスは、統合 NetFlow 機能を使用してパッシブに監視されます。 ポリシー違反のトラフィック クラスは、IP SLA 機能を使用してアクティブに監視されます。 マスター コントローラは、パッシブ モニタリングだけ、アクティブ モニタリングだけ、パッシブおよびアクティブ モニタリング、または、高速フェールオーバー モニタリングを使用するように設定できます。 各種モードの主な違いは次の表で確認できます。

| 比較パラメータ |

アクティブ モード |

パッシブ モード |

複合モード |

高速フェールオーバー モード |

|---|---|---|---|---|

| アクティブ/IP SLA |

Yes |

No |

Yes |

Yes |

| パッシブ/NetFlow |

No |

Yes |

Yes |

Yes |

| 代替パスのモニタリング |

オンデマンド |

オンデマンド |

オンデマンド |

常時 |

| 最良のフェールオーバー時間 |

10 秒 |

1 分以内 |

1.1 分以内 |

3 秒 |

| ラウンドトリップ遅延のサポート |

Yes |

Yes |

Yes |

Yes |

| 損失に対するサポート |

ジッター プローブ限定 |

TCP トラフィック限定 |

TCP トラフィック限定 |

TCP トラフィックおよびジッター プローブ限定 |

| 到達可能性のサポート |

Yes |

TCP トラフィック限定 |

TCP トラフィック限定 |

Yes |

| ジッターのサポート |

Yes |

No |

No |

Yes |

| MOS のサポート |

Yes |

No |

No |

Yes |

パッシブ モニタリング

Cisco IOS PfR は、Cisco IOS ソフトウェアの統合テクノロジーである NetFlow を使用して、トラフィック クラスごとにパッシブ モニタリング統計情報を収集、集約します。 PfR 管理ネットワークが作成されると、デフォルトによりパッシブ モニタリングとアクティブ モニタリングが共にイネーブルになります。 パッシブ モニタリングは、mode monitor passive コマンドを使用して明示的にイネーブルにすることもできます。 Netflow はフローベースのモニタリングおよびアカウンティング システムで、パッシブ モニタリングがイネーブルになると、デフォルトにより境界ルータの Netflow サポートがイネーブルになります。

パッシブ モニタリングは既存のトラフィックだけを使用し、追加のトラフィックは生成されません。 境界ルータは、パッシブ モニタリング統計情報を収集し、1 分間に約 1 回の頻度でマスター コントローラに情報をレポートします。 トラフィックが境界ルータの外部インターフェイスを通過しない場合、データはマスター コントローラにレポートされません。 しきい値の比較はマスター コントローラで実行されます。 パッシブ モニタリングでは、プレフィックス、ポート、プロトコル、および DSCP 値で定義されたトラフィック クラスがサポートされます。

PfR はパッシブ モニタリングを使用して、すべてのトラフィック クラスについて次のメトリックを測定します。

- 遅延:PfR は所定のプレフィックスについて、TCP フローの平均遅延を測定します。 遅延とは、TCP 同期メッセージが送信されてから TCP 受信確認が受信されるまでの、ラウンドトリップ応答時間(RTT)の測定値です。

- パケット損失:PfR は各 TCP フローの TCP シーケンス番号をトラッキングすることによってパケット損失を測定します。 PfR は、最も大きい TCP シーケンス番号をトラッキングすることで、パケット損失を推定します。 後続のパケットが前よりも小さいシーケンス番号で受信されると、PfR はパケット損失のカウンタを増やします。 パケット損失は、100 万パケットあたりの損失パケット数で測定されます。

- 到達可能性:PfR は、TCP 受信確認を受信しないまま繰り返し送信された TCP 同期メッセージをトラッキングして、到達可能性を測定します。

- スループット:PfR は、所定の時間間隔における各トラフィック クラスの総バイト数と総パケット数を測定することで、スループットを測定します。

(注) |

すべてのトラフィック クラスが監視されますが、遅延、損失、および到達可能性に関する情報は TCP トラフィック フローに限定して取得されます。 スループット統計情報は、すべての非 TCP トラフィック フローについて取得されます。 |

プレフィックスに加えて DSCP 値、ポート番号、プロトコルも境界ルータからマスター コントローラに送信されます。 収集されたパッシブ モニタリング統計情報は、プレフィックス履歴バッファに保存されます。このバッファは、トラフィック フローが継続的かどうかに応じて、少なくとも 60 分間の情報を格納できます。 PfR はこの情報を使用して、プレフィックスがデフォルトまたはユーザ定義のポリシーに準拠しているかどうかを判断します。 トラフィック クラスのトラフィックは、ネットワーク内の 1 台の伝送デバイスを通過するので、代替パスの分析は行われません。 トラフィック クラスがポリシー違反(OOP)になり、パッシブ モニタリング モードだけがイネーブルの場合、そのトラフィック クラスは別のポイントに移動され、良好または最良の出口が見つかるまで測定が繰り返されます。 トラフィック クラスが OOP になり、パッシブおよびアクティブの両方のモニタリング モードがイネーブルの場合、すべての出口でアクティブ プローブが実行され、最良または良好な出口が選択されます。

アクティブ モニタリング

PfR パッシブ モニタリング手法によってネットワーク デバイスで過度のオーバーヘッドが発生する場合、または PfR パッシブ モニタリング モードを使用してトラフィック クラスのパフォーマンス メトリックを測定できない場合は、PfR アクティブ モニタリング手法が実行されます。 アクティブ モニタリングでは、トラフィック クラスをできる限り忠実に再現する合成トラフィックのストリームが作成されます。 合成トラフィックのパフォーマンス メトリックが測定され、その結果が MTC リストのトラフィック クラス エントリに適用されます。 アクティブ モニタリングでは、プレフィックス、ポート、プロトコル、および DSCP 値で定義されたトラフィック クラスがサポートされます。

PfR はアクティブ モニタリングを使用して、すべてのトラフィック クラスについて次のメトリックを測定します。

- 遅延:PfR は所定のプレフィックスについて、TCP、UDP、および ICMP フローの平均遅延を測定します。 遅延とは、TCP 同期メッセージが送信されてから TCP 受信確認が受信されるまでの、ラウンドトリップ応答時間(RTT)の測定値です。

- 到達可能性:PfR は、TCP 受信確認を受信しないまま繰り返し送信された TCP 同期メッセージをトラッキングして、到達可能性を測定します。

- ジッター:ジッターはパケット間の遅延がばらつくことを指します。 PfR は、複数のパケットをターゲット アドレスと所定のターゲット ポート番号に送信し、宛先に到着したパケット間の遅延を測定することで、ジッターを測定します。

- MOS:平均オピニオン評点(MOS)は、標準ベースの音声品質測定手法です。 ITU などの標準化団体によって、P.800(MOS)および P.861(Perceptual Speech Quality Measurement(PSQM))という 2 つの重要な勧告が作成されています。 P.800 は、音声品質の平均オピニオン評点を算出する方法の定義に関するものです。 MOS スコアの範囲は、最低の音声品質を表す 1 から最高を表す 5 までです。 MOS 4 は、「トール品質」音声と見なされます。

Cisco ネットワーク デバイスでの合成トラフィックの作成は、Cisco IOS IP SLA プローブを使用するとアクティブになります。 PfR は IP SLA 機能と統合され、IP SLA プローブを使用してトラフィック クラスをアクティブに監視します。 アクティブ モニタリングがイネーブルの場合、マスター コントローラは境界ルータに対し、一連のターゲット IP アドレスにアクティブ プローブを送信するよう指示します。 境界ルータは、1 つのトラフィック クラスにつき最大 5 個のターゲット ホスト アドレスにプローブ パケットを送信し、分析のためプローブ結果をマスター コントローラに送信します。

アクティブ プローブ モニタリングの期間は、最新の 5 個のプローブ結果で構成される短期、および最新の 60 個のプローブ結果で構成される長期と定義されます。

PfR で使用される IP SLA アクティブ プローブ タイプ

IP SLA は Cisco IOS ソフトウェアの組み込み機能で、これを使用すると IP アプリケーションおよびサービスの IP サービス レベルの分析、生産性の改善、運用コストの削減、ネットワークの輻輳や停止の低減などが可能になります。 IP SLA は、アクティブ トラフィック モニタリングを使用します。これにより、継続的で信頼性のある予測可能な方法でトラフィックが生成され、ネットワーク パフォーマンスを測定できます。 Cisco ルータで使用できる IP SLA Responder を宛先デバイス上でイネーブルにすると、測定データの精度が向上します。 IP SLA の詳細については、『IP SLAs Configuration Guide』を参照してください。

設定可能なアクティブ プローブのタイプは次のとおりです。

- ICMP エコー:ターゲット アドレスに ping が送信されます。 アクティブ プローブが自動的に生成されると、PfR はデフォルトにより ICMP エコー プローブを使用します。 ICMP エコー プローブの設定には、ターゲット デバイスからの大きな協力を必要としません。 しかし、プローブを繰り返し行うと、ターゲット ネットワーク内で侵入検知システム(IDS)アラームが発生することがあります。 自身の管理制御下にないターゲット ネットワークで IDS が設定されている場合には、ターゲット ネットワークの管理者に通知することを推奨します。

- ジッター:ジッター プローブがターゲット アドレスに送信されます。 ターゲット ポート番号を指定する必要があります。 設定されるポート番号に関係なく、ターゲット デバイスのリモート レスポンダはイネーブルにする必要があります。 ジッター プローブ使用時のアクティブ モニタリング用に、損失ポリシーがサポートされています。

- TCP 接続:TCP 接続プローブがターゲット アドレスに送信されます。 ターゲット ポート番号を指定する必要があります。 TCP メッセージの設定で、既知の番号である TCP ポート番号 23 以外のポート番号を使用するように指定されている場合は、リモート レスポンダをイネーブルにする必要があります。

- UDP エコー:UDP エコー プローブがターゲット アドレスに送信されます。 ターゲット ポート番号を指定する必要があります。 設定されるポート番号に関係なく、ターゲット デバイスのリモート レスポンダはイネーブルにする必要があります。

監視対象トラフィック クラスの DSCP フィールドが 0 以外の値に設定されている場合、PfR はデフォルトにより、DSCP 値を持つプローブ パケットをマークします。

トラフィック クラスに対するアクティブ プローブの作成

トラフィック クラスに対してアクティブ プローブを作成するには、プローブ タイプを特定し、そのトラフィック クラスにプローブ ターゲットを割り当てる必要があります。 PfR は、次のいずれかの手法を使用してプローブ タイプを特定します。

- 学習済みプローブ:NetFlow トップ トーカーの学習メカニズムを使用してトラフィック クラスが学習されると、アクティブ プローブが自動的に生成されます。 各トラフィック クラスに対して 5 つのターゲットが学習され、デフォルトによりアクティブ プローブが ICMP エコー プローブとして設定されます。

- 設定済みプローブ:プローブ タイプ、ターゲット アドレス、およびポートを必要に応じて指定することで、マスター コントローラでアクティブ プローブを設定することもできます。 設定済みトラフィック クラスは、任意の IP SLA アクティブ プローブを使用するように設定できます。

PfR は次のいずれかの手法を使用して、トラフィック クラスにプローブ ターゲットを割り当てます。

- 最長一致:デフォルトでは、PfR は MTC リスト内で最長の照合プレフィックスを持つトラフィック クラスにプローブ ターゲットを割り当てます。 これをデフォルト プローブ割り当てと呼びます。

- 強制割り当て:PfR マップを使用して IP SLA プローブを設定できます。プローブの結果は、PfR マップに関連付けられた特定のトラフィック クラスに割り当てられます。 このようなアクティブ プローブ結果の割り当てを、強制ターゲット プローブ割り当てと呼びます。

アクティブ プローブは境界ルータから発信され、外部インターフェイスを経由して伝送されます(外部インターフェイスは、最適化されたプレフィックスの優先ルートである場合とそうでない場合があります)。 指定されたターゲットに対して外部インターフェイス経由のアクティブ プローブを作成する場合は、その外部インターフェイスを介してターゲットに到達できる必要があります。 指定されたターゲットの到達可能性をテストするために、PfR は BGP およびスタティック ルーティング テーブルで、所定のターゲットと外部インターフェイスのルート ルックアップを実行します。 Protocol Independent Route Optimization(PIRO)は、PfR で任意の IP ルーティング情報ベース(RIB)の親ルート(完全一致ルート、またはそれより一致度が低いルート)を検索できる機能を導入しました。 まず BGP ルーティング テーブルが検索され、次にスタティック テーブル、最後に RIB が検索されます。

アクティブ モニタリング モードでは、すべての境界ルータでプローブがアクティブになり、特定のトラフィック クラスにとって最良のパフォーマンス パスが検索されます。 トラフィック クラスが OOP にならない限り、そのトラフィック クラスのアクティブ プローブが再度アクティブ化されることはありません。

デフォルトでは、PfR が使用するアクティブ プローブの頻度は 60 秒に設定されています。 2 つのプローブ間の時間間隔を短く設定することで、ポリシーごとにアクティブ プローブの頻度を増やすことができます。 プローブの頻度を増やすと応答時間が短縮され、音声トラフィックの場合は、MOS 低カウント率の近似値をより正確に求めることができます。

PfR アクティブ プローブ ソース アドレス

PfR は、アクティブ プローブのソース アドレスを設定する機能をサポートしています。 デフォルトでは、アクティブ プローブはプローブを送信する PfR 外部インターフェイスのソース IP アドレスを使用します。 アクティブ プローブ ソース アドレス機能は、境界ルータで設定されます。 このコマンドが設定されると、指定されたインターフェイスのプライマリ IP アドレスがアクティブ プローブ ソースとして使用されます。 アクティブ プローブのソース インターフェイス IP アドレスは、プローブ応答が指定したソース インターフェイスに必ず戻されるようにするために、一意である必要があります。 インターフェイスに IP アドレスが設定されていない場合、アクティブ プローブは生成されません。 インターフェイスがアクティブ プローブのソースとして設定された後で IP アドレスが変更されると、アクティブ プローブは停止し、新しい IP アドレスで再開します。 インターフェイスがアクティブ プローブのソースとして設定された後で IP アドレスが削除されると、アクティブ プローブは停止します。有効なプライマリ IP アドレスが設定されるまで再開しません。

アクティブ プローブを使用した PfR 音声トラフィック最適化

PfR では、遅延、到達可能性、ジッター、平均オピニオン評点(MOS)などの音質メトリックを基準とする、アクティブ プローブを使用した音声トラフィックのアウトバウンド最適化がサポートされます。

音声トラフィック最適化の詳細については、「アクティブ プローブを使用した PfR 音声トラフィック最適化」モジュールを参照してください。

結合モニタリング

ネットワーク内のトラフィック フローをより正確に把握するために、アクティブおよびパッシブの両方のモニタリングを組み合わせるように Cisco IOS PfR を設定することもできます。 両方の PfR モニタリング モードを結合する場合、いくつかのシナリオが考えられます。

一例を挙げると、トラフィック クラスを学習するにはそれらのトラフィック クラスをパッシブに監視しますが、トラフィック クラスを制御するには代替パスのパフォーマンス メトリックも測定する必要があります。 ネットワーク内で実際に代替パスを通過するトラフィックがない場合は、アクティブ プローブを使用して代替パス パフォーマンス メトリックを測定できます。 PfR は、5 つのターゲットでトラフィック クラスを学習し、アクティブ プローブを使用してすべての代替パスをプローブすることにより、このプロセスを自動化します。

高速フェールオーバー モニタリング

高速モニタリングでは、すべての出口を継続的に監視する(probe-all)ようにアクティブ プローブが設定され、パッシブ モニタリングもイネーブルになります。 高速フェールオーバー モニタリングは、すべてのタイプのアクティブ プローブ(ICMP エコー、ジッター、TCP 接続、および UDP エコー)で使用できます。 mode monitor fast コマンドがイネーブルの場合、プローブの頻度を他のモニタリング モードよりも低く設定すると、より迅速なフェールオーバー機能を実現できます。 プローブ頻度を低く設定した高速モニタリング中にポリシー違反状態が発生すると、3 秒以内にルートが変更されます。 高速モニタリング中に出口が OOP になると、選択された最良の出口が動作可能になり、OOP 出口からのルートは最良のポリシー準拠出口に移動されます。 高速モニタリングは、継続的なプローブによって多くのオーバーヘッドが発生する、非常にアグレッシブなモードです。 高速モニタリングは、パフォーマンスに影響されやすいトラフィックだけに使用することを推奨します。 たとえば音声コールは、パフォーマンスの問題や輻輳が発生したリンクに大きく影響されます。しかし、高速モニタリング モードを使用すると、数秒でコールを検出して再ルーティングすることができます。

(注) |

高速モニタリング モードでは、学習済みプレフィックスと同様に、プローブ ターゲットが学習されます。 ネットワーク内で多数のプローブをトリガーしないようにするには、トラフィックがパフォーマンスに影響されやすいリアルタイム アプリケーションと重要アプリケーションにのみ、高速モニタリング モードを使用します。 |

リンク使用率測定手法

リンク使用率のしきい値

境界ルータに外部インターフェイスが設定されると、PfR は自動的に外部リンクの使用率を監視します(外部リンクは境界ルータ上のインターフェイスで、通常は WAN にリンクしています)。 デフォルトでは、境界ルータは 20 秒ごとにリンクの使用率をマスター コントローラにレポートします。 出力(送信済み)と入力(受信済み)の両方のトラフィック使用率の値がマスター コントローラにレポートされます。 出口または入口リンクの使用率がデフォルトしきい値である 75 % を超えている場合、その出口または入口リンクは OOP 状態であり、PfR はトラフィック クラス用の代替リンクを検出するためにモニタリング プロセスを開始します。 リンク使用率のしきい値は、毎秒あたりのキロバイト数(kbps)で表す絶対値またはパーセンテージとして手動で設定できます。

リンク使用率範囲

また、PfR では、すべてのリンクに対する使用率の範囲を計算するよう設定することもできます。 出力(送信済み)と入力(受信済み)の両方のトラフィック使用率の値がマスター コントローラにレポートされます。 次の図に、個別の ISP 経由でインターネットに接続する出口リンクを持つ 2 つの境界ルータを示します。 マスター コントローラは、一方の境界ルータ(次の図の BR1 または BR2)のどのリンクをトラフィック クラスによって使用するのかを決定します。

PfR 範囲機能は、確実にトラフィックの負荷を分散するために、出口または入口リンクが相互に相対的な使用率の範囲内に収まるよう動作します。 範囲は割合で指定されます。この値はマスター コントローラ上で設定され、そのマスター コントローラで管理されている境界ルータ上のすべての出口リンクまたは入口リンクに適用されます。 たとえば、範囲が 25 % として指定され、(上の図の)BR1 の出口リンクの使用率が 70 % で、(上の図の)BR2 の出口リンクの使用率が 40 % に下がった場合、2 つの出口リンクの間の割合の範囲が 25 % を上回るので、PfR は、BR1 の出口リンクを使用する一部のトラフィック クラスを移動して、トラフィック負荷を均等にしようとします。 (上の図の)BR1 が入口リンクとして設定されている場合は、使用率の値が送信済みトラフィックではなく受信済みトラフィックに関するものでない限り、出口リンクの場合と同じ方法でリンク使用率範囲が計算されます。

(注) |

リンクのグループ化を設定している場合、リンク使用率範囲は、リンクのグループ化に対して設定された出口リンクの優先セットまたはフォールバック セットと両立できないので、no max-range-utilization コマンドを設定します。 CSCtr33991 では、この要件は削除され、PfR は PfR リンク グループ内でロード バランシングを実行できます。 |

ポリシー適用フェーズの概念

- ポリシー適用フェーズの概要

- PfR ポリシー デシジョン ポイント

- トラフィック クラス パフォーマンス ポリシー

- PfR リンク ポリシー

- PfR リンクのグループ化

- PfR ネットワーク セキュリティ ポリシー

- PfR ポリシーの動作オプションおよびパラメータ

- PfR ポリシーの適用

- 複数の PfR ポリシーに対するプライオリティ解決

ポリシー適用フェーズの概要

PfR ポリシー適用フェーズは、トラフィック クラスを識別するプロファイル フェーズと、MTC リスト内の各トラフィック クラス エントリを監視してパフォーマンス メトリックを測定する測定フェーズに続く、PfR パフォーマンス ループにおける 3 番目のステップです。 ポリシー適用フェーズでは、測定されたパフォーマンス メトリックを既知のまたは設定されたしきい値と比較し、トラフィックが所定のサービス レベルを満たしているか、あるいは何らかの措置が必要かを判断します。 パフォーマンス メトリックがしきい値に適合していない場合、PfR はトラフィック クラスを移動するか、他の状態に遷移するかを決定します。

PfR ポリシーは、目的が明示されたルールであり、次の項目が含まれます。

たとえば、特定のトラフィック クラス エントリに送信されるパケットの遅延を 100 ミリ秒以下で維持するようにポリシーを設定することができます。 この場合、範囲とは特定のトラフィック クラス エントリに送信されるネットワーク トラフィックであり、処理はルーティング テーブルの変更、トリガー イベントはこのトラフィックで測定された 100 ミリ秒を超える遅延です。 PfR がトラフィックを制御するよう PfR 制御フェーズで設定されるまでは、処理が実行されない場合があります。 プロファイル、測定、およびポリシー適用フェーズでは、PfR はデフォルトにより観察モードで実行されます。

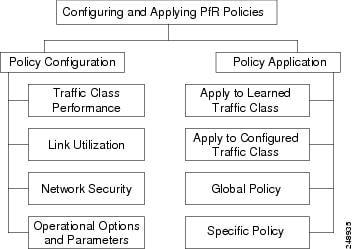

PfR ポリシー適用フェーズでは、ポリシーの設定と適用が可能です。 異なるタイプの PfR ポリシーを設定できます。次の図を参照してください。特定の PfR パラメータおよびオプションをポリシーに含めることができます。 このマニュアルでは、パラメータとは微調整ができる設定可能要素であり、オプションとはイネーブルまたはディセーブルにする設定可能要素を指します。 PfR ポリシーを設定したら、そのポリシーを学習済みトラフィック クラスまたは設定済みトラフィック クラスに適用できます。 PfR ポリシーは、すべてのトラフィック クラスを対象としてグローバルに適用することも、一部のトラフィック クラスだけに適用することもできます。

上の図には、3 種類の PfR ポリシーといくつかの設定可能な動作オプションおよびパラメータが示されています。 各ポリシー タイプ、パラメータ、またはオプションの詳細を確認するには、次のリンクを使用してください。

PfR ポリシーの設定後は、上の図に示すように、すべてのトラフィック クラスを対象とするグローバル ベースで、または一部のトラフィック クラスを対象に、ポリシーを学習済みトラフィック クラスまたは設定済みトラフィック クラスに適用できます。

トラフィック クラスに複数のポリシー パラメータを設定する場合、複数のポリシーが重複する可能性があります。 実行するポリシーの競合を回避するために、PfR は解決機能を使用します。これは、大半のポリシー タイプにプライオリティを設定できる柔軟なメカニズムです。

PfR ポリシー デシジョン ポイント

トラフィック クラスのパフォーマンス メトリックをデフォルトまたは設定されたしきい値と比較する PfR ポリシーを実行する際、トラフィック クラスの状態が変更される場合があります。 PfR は、次の図に示すトラフィック クラスの状態遷移図に従って動作するポリシー デシジョン ポイント(PDP)を使用します。 次の図の状態遷移図には次の状態が含まれています。

- デフォルト:PfR の制御下にないとき、トラフィック クラスはデフォルト状態です。 中央のポリシー データベースである MTC に最初に追加されたとき、トラフィック クラスはデフォルト状態にあります。 トラフィック クラスは、パフォーマンス測定値、タイマー、およびポリシーの設定に応じてデフォルト状態から遷移します。

- 出口選択:これは、PDP がトラフィック クラスの現在の状態をポリシーの設定と比較し、そのトラフィック クラスに最適の出口を選択するための一時的な状態です。 PfR は現在の出口を通過するトラフィック クラスを維持しようとしますが、デフォルト状態の場合と同様に、パフォーマンス測定値、タイマー、およびポリシーの設定によって、マスター コントローラは出口リンク選択プロセス中にトラフィック クラスをこの状態に移動させる可能性があります。 トラフィック クラスは、新しい出口に移動されるまでは出口選択状態にあります。

- ホールドダウン:マスター コントローラが、プローブを使用して監視するためにトラフィック クラスを転送するよう境界ルータに要求すると、トラフィック クラスはホールドダウン状態になります。 このトラフィック クラスが使用している出口が到達不能と宣言されない限り、選択されたトラフィック クラスに関する測定値はホールドダウン タイマーが終了するまで収集されます。 出口が到達不能な場合、トラフィック クラスは出口選択状態に戻ります。

- ポリシー準拠:パフォーマンス測定値がデフォルトまたはユーザ定義のポリシー設定と比較され、出口が選択されると、トラフィック クラスはポリシー準拠状態になります。 ポリシー準拠状態のトラフィック クラスは、デフォルトまたはユーザ定義の設定に適合する出口から転送されます。 マスター コントローラは引き続きトラフィック クラスを監視しますが、周期タイマーが終了するか、測定コレクタからポリシー違反メッセージが受信され、トラフィック クラスが出口選択状態に戻るまで、処理は行われません。

(注) |

観察モードの実行中、プレフィックスがポリシー準拠状態になるのは、そのプレフィックスに選択された出口が現在の出口である場合だけです。 |

トラフィック クラス パフォーマンス ポリシー

PfR トラフィック クラス パフォーマンス ポリシーは、トラフィック クラスのパフォーマンス特性を管理する一連のルールです。トラフィック クラスは、ネットワーク アドレス(プレフィックス)の場合と、プロトコル、ポート番号、DSCP 値などのアプリケーション基準の場合があります。 ネットワーク アドレスは、ネットワーク内の各エンドポイント(10.1.1.1/32 など)またはサブネット全体(10.0.0.0/8 など)を参照できます。 PfR ポリシーで管理できる主なパフォーマンス特性は次のとおりです。

これらのパフォーマンス特性は、到達可能性を除き、従来のルーティング プロトコル メトリックの構造では管理できません。 Cisco PfR は、指定されたパスで宛先に到達できるかどうかを自動的に検証することで、到達可能性の(ルーティング テーブルに特定のルートを確保するという)概念を拡大します。 Cisco PfR では、ネットワーク管理者はトラフィック フローを管理するための新しく強力なツールセットを使用できます。

到達可能性

到達可能性は、PfR がトラフィック クラス エントリから許可する到達不能ホストの相対割合(%)、または 100 万フローあたりの到達不能数(fpm)に基づく絶対最大数として指定されます。 到達不能ホストの絶対数または相対割合がユーザ定義またはデフォルトの値を超える場合、PfR そのはトラフィック クラス エントリをポリシー違反と見なし、代替出口リンクを探します。

到達可能性のパラメータを設定するには、unreachable(PfR)コマンドを使用します。 このコマンドには relative と threshold という 2 つのキーワードがあります。 到達不能ホストの相対割合を設定するには relative キーワードを使用します。 到達不能ホストの相対割合は、短期測定値および長期測定値の比較に基づいています。 短期測定値には、5 分以内に到達できないホストの割合が反映されます。 長期測定値には、60 分以内に到達できないホストの割合が反映されます。 この値の計算には次の式が使用されます。

到達不能ホストの相対割合 = ((短期割合 - 長期割合) / 長期割合) * 100

マスター コントローラは、割合で表されるこれら 2 つの値の差異を測定します。 この割合がユーザ定義またはデフォルトの値を超えると、トラフィック クラス エントリはポリシー違反と見なされます。 たとえば、長期測定で 10 台、短期測定で 12 台のホストが到達不能な場合、到達可能ホストの相対割合は 20 % です。

threshold キーワードは、到達不能ホストの絶対最大数の設定に使用します。 この最大数は、fpm に基づく到達不能な実際のホスト数に基づいています。

遅延

遅延(レイテンシともいう)は、パケットが送信元デバイスから送信されて宛先デバイスに到着するまでの遅れとして定義されています。 遅延は、一方向遅延またはラウンドトリップ遅延として測定されます。 レイテンシの最大の原因は、ネットワーク伝送遅延です。

PfR は、音声トラフィックに関する遅延パフォーマンス特性の定義をサポートしています。 ラウンドトリップ遅延は、通話能力に影響し、平均オピニオン評点(MOS)の計算に使用されます。 一方向遅延は、ネットワーク問題の診断に使用されます。 200 ミリ秒の遅延に気づいた発信者は、パケット遅延のため、相手の応答中に話そうとすることがあります。 ITU-T G.114 で規定されている電話業界標準では、一方向遅延の最大値を 150 ミリ秒以下にするよう推奨しています。 一方向遅延が 150 ミリ秒を超えると、音声品質に影響が出ます。 300 ミリ秒以上のラウンドトリップ遅延が発生すると、話者同士が同時に発話してしまうことがあります。

パケット損失

パケット損失は、インターフェイスの障害、パケットのルーティング先の間違い、またはネットワークの輻輳によって発生する可能性があります。

音声トラフィックのパケット損失はサービスの低下を招き、発信者には音声が途切れて聞こえます。 パケット損失の平均値が低くても、音声品質は短期間の連続するパケット損失の影響を受ける場合があります。

ジッター

PfR は、ジッター パフォーマンス特性の定義をサポートしています。 ジッターはパケット間の遅延がばらつくことを指します。 複数のパケットが発信元から宛先に連続的に送信された場合、たとえば 10 ms 間隔で送信された場合、ネットワークが理想的に動作していれば、宛先は 10 ms 間隔でパケットを受信します。 しかし、ネットワーク内に遅延(キューイング、代替ルートを介した受信など)が存在する場合、パケット間の到着遅延は、10 ms より大きい場合も、10 ms より小さい場合もあります。 この例を使用すると、正のジッター値は、パケットが 10 ms を超える間隔で到着することを示します。 パケットが 12 ms 間隔で到着する場合、正のジッターは 2 ms です。パケットが 8 ms 間隔で到着する場合、負のジッターは 2 ms です。 VoIP のように遅延の影響を受けやすいネットワークの場合、ジッター値は正と負のいずれであっても望ましくなく、理想的なジッター値は 0 です。

平均オピニオン評点(MOS)

PfR は、MOS パフォーマンス特性の定義をサポートしています。 すべての要因が音声品質に影響を与えるので、音声品質の測定方法については多くの人々が疑問を持っています。 ITU などの標準化団体によって、P.800(MOS)および P.861(Perceptual Speech Quality Measurement(PSQM))という 2 つの重要な勧告が作成されています。 P.800 は、音声品質の平均オピニオン評点を算出する方法の定義に関するものです。 MOS スコアの範囲は、最低の音声品質を表す 1 から最高を表す 5 までです。 MOS 4 は、「トール品質」音声と見なされます。

ジッターと MOS パフォーマンス特性は、遅延やパケット損失だけでなく PfR ポリシーでも設定でき、IP ネットワークでの電話品質の判断に利用できます。

PfR リンク ポリシー

PfR リンク ポリシーは、PfR が管理する外部リンクに適用される一連のルールです(外部リンクは、ネットワーク エッジにある境界ルータのインターフェイスです)。 リンク ポリシーでは、目的とするリンクのパフォーマンス特性を定義します。 トラフィック クラス パフォーマンス ポリシーのように、リンクを使用する個々のトラフィック クラス エントリのパフォーマンスを定義するのではなく、リンク ポリシーではリンク全体のパフォーマンスを定義します。 リンク ポリシーは、出口(出力)リンクと入口(入力)リンクに適用できます。 リンク ポリシーで管理されるパフォーマンス特性は次のとおりです。

トラフィックの負荷

トラフィック負荷(使用率とも呼ばれます)ポリシーは、特定のリンクで伝送できるトラフィック量に関する上限しきい値で構成されます。 Cisco IOS PfR は、トラフィック クラスごとの負荷分散をサポートします。 境界ルータに外部インターフェイスが設定されると、境界ルータはデフォルトにより、20 秒ごとにリンク使用率をマスター コントローラに報告します。 出口リンクおよび入口リンクのトラフィック負荷しきい値は PfR ポリシーとして設定できます。 出口または入口リンク使用率が、設定されたしきい値またはデフォルトしきい値である 75 % を超えている場合、その出口または入口リンクは OOP 状態であり、PfR はトラフィック クラス用の代替リンクを検出するためにモニタリング プロセスを開始します。 リンク使用率のしきい値は、キロビット毎秒(kbps)で表す絶対値またはパーセンテージとして手動で設定できます。 各インターフェイスの負荷使用率ポリシーは、マスター コントローラで境界ルータを設定する際に設定します。

ヒント |

負荷分散を設定する場合は、load-interval(PfR)インターフェイス コンフィギュレーション コマンドを使用して、外部インターフェイスでのインターフェイス負荷計算の間隔を 30 秒に設定することを推奨します。 デフォルトの計算間隔は 300 秒です。 負荷計算は、インターフェイス コンフィギュレーション モードの境界ルータで設定します。 この設定は必須ではありませんが、Cisco IOS PfR ができる限り迅速に負荷分散に対応できるよう、これを設定しておくことを推奨します。 |

範囲

範囲ポリシーは、確実にトラフィックの負荷が分散されるよう、すべてのリンクを相互に相対的な一定の使用率の範囲内で維持するために定義します。 たとえば、ネットワークに複数の出口リンクがあり、いずれかのリンクを優先する財務上の理由がない場合、最善の選択はすべてのリンクに負荷を均一に分散することです。 従来のルーティング プロトコルによる負荷共有では、必ずしも均一に負荷が分散されるわけではありません。なぜなら、負荷共有はフローベースであり、パフォーマンスまたはポリシー ベースではないからです。 Cisco PfR 範囲機能を使用すると、一連のリンクにおけるトラフィック使用率が所定の割合の範囲内で相互に維持されるように PfR を設定できます。 リンク間の差異が大きくなりすぎると、PfR は使用可能なリンク間にトラフィック クラスを分散し、リンクをポリシー準拠状態に戻そうとします。 デフォルトでは、マスター コントローラは PfR が管理するすべてのリンクに対して最大範囲使用率を 20 % に設定しますが、使用率の範囲は最大割合値を使用して設定できます。 出口リンクおよび入口リンクの使用率範囲は PfR ポリシーとして設定できます。

(注) |

リンクのグループ化を設定している場合、リンク使用率範囲は、リンクのグループ化に対して設定された出口リンクの優先セットまたはフォールバック セットと両立できないので、no max-range-utilization コマンドを設定します。 CSCtr33991 では、この要件は削除され、PfR は PfR リンク グループ内でロード バランシングを実行できます。 |

コスト

コストベース最適化を使用すると、ネットワーク内の各出口リンクの金銭的コスト(ISP サービス レベル契約(SLA))に基づいてポリシーを設定できます。 PfR コストベース最適化を実装するには、帯域幅使用率の費用効果が最も高い出口リンクからトラフィックを送信し、なおかつ目的とするパフォーマンス特性は維持するようにマスター コントローラを設定します。

コストベース最適化は、固定または階層的な課金方法を使用して課金されるリンクに適用でき、コストベースのロード バランシングも実行できます。 設定の詳細は、「パフォーマンス ルーティング コスト ポリシーの設定」モジュールを参照してください。

PfR リンクのグループ化

パフォーマンス ルーティング - リンク グループ機能に、出口リンクのグループを PfR 用の優先リンク セットまたはフォールバック リンク セットとして定義し、PfR ポリシーで指定されたトラフィック クラスを最適化する際に使用できるようにする機能が導入されました。 現在 PfR は、ポリシーで指定されたプリファレンスと、指定リンク外のパスでのトラフィック クラスのパフォーマンス(到達可能性、遅延、損失、ジッター、MOS などのパラメータを使用)に基づいて、トラフィック クラスに最良のリンクを選択しています。 最良リンクの選択では、帯域幅の使用率、コスト、リンクの範囲を考慮することもできます。 リンクのグループ化に使用される手法では、1 つ以上のトラフィック クラスに対する優先リンクを PfR ポリシーで指定し、プライマリ リンク グループと呼ばれる優先リンクのリストにある最良リンクを介してトラフィック クラスがルーティングされるようにします。 プライマリ グループに所定のポリシーとパフォーマンス要件を満たすリンクがない場合は、フォールバック リンク グループを指定することもできます。 プライマリ グループ リンクを使用できない場合、トラフィック クラスはフォールバック グループ内の最良リンクを介してルーティングされます。 最良のリンクを特定するために、PfR はプライマリ グループとフォールバック グループの両方をプローブします。

(注) |

リンクのグループ化を設定している場合、リンク使用率範囲は、リンクのグループ化に対して設定された出口リンクの優先セットまたはフォールバック セットと両立できないので、no max-range-utilization コマンドを設定します。 CSCtr33991 では、この要件は削除され、PfR は PfR リンク グループ内でロード バランシングを実行できます。 |

PfR リンクのグループ化の詳細については、「パフォーマンス ルーティング リンク グループ」モジュールを参照してください。

PfR ネットワーク セキュリティ ポリシー

PfR には、ネットワークの不正使用の防止またはネットワーク内外での攻撃軽減のためにネットワーク セキュリティ ポリシーを設定する機能があります。 ブラック ホール ルーティングまたはシンクホール ルーティング手法を使用するように PfR を設定すると、ネットワーク攻撃による影響を軽減できます。 ブラック ホール ルーティングとは、パケットをヌル インターフェイスに転送する、つまりパケットを「ブラック ホール」にドロップするプロセスです。シンクホール ルーティングでは、パケットはネクスト ホップに転送され、そこで保存、分析、またはドロップされます。 シンクホール ルーティングはハニーポット ルーティングとも呼ばれます。

PfR ポリシーの動作オプションおよびパラメータ

特定のタイプの PfR ポリシーに加え、PfR ポリシーの動作パラメータまたはオプションも設定可能です。 動作パラメータとはタイマーであり、動作オプションはさまざまな動作モードで構成されます。 詳細については、次の項を参照してください。

PfR タイマー パラメータ

PfR ポリシーの動作パラメータとして、次の 3 種類のタイマーを設定できます。

バックオフ タイマー

バックオフ タイマーは、マスター コントローラがポリシー違反のトラフィック クラスエントリを保留する移行期間を調整するために使用されます。 マスター コントローラは、この移行期間だけ待機してから、ポリシー準拠の出口を検索します。 最小、最大、および任意のステップ タイマー値を設定できます。

ホールドダウン タイマー

ホールドダウン タイマーは、トラフィック クラス エントリのルート ダンプニング タイマーを設定して、代替出口が選択可能になるまで新しい出口を使用する最小期間を設定します。 マスター コントローラは、急速な状態の変化によってトラフィック クラス エントリのフラッピングが発生するのを防ぐために、トラフィック クラス エントリがポリシー違反状態になっても、ホールドダウン タイマー期間中はそのエントリを他の出口に移動しません。 トラフィック クラス エントリがホールドダウン状態の間、PfR はポリシーの変更を実施しません。 トラフィック クラス エントリは、デフォルトまたは設定された期間中、ホールドダウン状態で維持されます。 ホールドダウン タイマーの期限が切れると、PfR は、パフォーマンスおよびポリシー設定に基づいて最良の出口を選択します。 ただし、トラフィック クラス エントリの現在の出口が到達不能になった場合は、ただちにルート変更がトリガーされます。

周期タイマー

周期タイマーは、トラフィック クラス エントリが現在の出口でポリシー準拠状態であっても、さらに良好なパスを検出するために使用されます。 周期タイマーが終了すると、マスター コントローラはトラフィック クラス エントリの現在の出口を確認します。現在の測定値とプライオリティに基づいてさらに良好な出口がある場合、トラフィック クラス エントリは新しいポリシー準拠出口リンクに移動されます。

PfR タイマーの調整を行う際は、新しい設定値が残り時間よりも少ないと、既存の設定はただちに新しいタイマー設定に置き換えられることに注意してください。 値が残り時間よりも多い場合、既存タイマーが期限切れになるか、リセットされると、新しい設定が適用されます。

(注) |

極端なタイマー設定を行うと、出口リンクまたはトラフィック クラス エントリがポリシー違反状態になることがあります。 |

PfR モード オプション

PfR ポリシーの動作オプションとして、次の 3 種類のモード オプションを設定できます。

モニタ モード

モニタ モード オプションでは、PfR モニタリングの設定をイネーブルにします。 ここでいうモニタリングは、一定の時間間隔で定期的に行われ、測定値としきい値が比較される測定処理として定義されています。 PfR は、アクティブおよびパッシブ モニタリング手法を使用してトラフィック クラスのパフォーマンスを測定しますが、デフォルトでは出口リンクの使用率も測定します。

ルート モード

ルート モード オプションでは、3 つの PfR ルート制御ポリシー設定のうちいずれか 1 つを指定します。 ルート モード制御は PfR の自動ルート制御をイネーブルにし、ルート モード メトリックは PfR ルート プロトコルに関する設定を指定し、ルート観察モードではルート制御についての助言が行われますが、処理は何も実行されません。 デフォルトでは、PfR がイネーブルになると、観察モードのモニタリングもイネーブルになります。 観察モードでは、マスター コントローラはデフォルトおよびユーザ設定のポリシーに基づいてトラフィック クラスと出口リンクを監視し、ネットワークの状態と必要な決定事項をレポートします。ただし、変更は何も実施されません。 観察モードは、PfR がネットワークに積極的に導入される前に、その機能の効果を検証するために使用されます。

PfR 境界ルータで異なる種類のルーティング プロトコルが動作している場合(たとえば、ある境界ルータでは BGP、別のルータでは EIGRP)、mode route コマンドで protocol と pbr キーワードを設定して、ダイナミック PBR を使用して宛先だけのトラフィック クラスを制御できるようにする必要があります。 no mode route protocol pbr コマンドを入力すると、まず、宛先だけのトラフィック クラスが制御されない設定になり、次に、BGP、EIGRP、スタティック、PBR の順に、トラフィック クラスを制御する 1 つのプロトコルを使用して、PfR がデフォルトの動作に戻ります。

出口選択モード

出口選択モード オプションでは、出口選択の設定をイネーブルにします。 ポリシー準拠のトラフィック クラス エントリは、パフォーマンス メトリックの測定値がデフォルトまたは定義済みのしきい値を超えず、トラフィック クラス エントリが現在のパス上にあると定義されます。 この場合、現在のネットワーク パスでトラフィック クラス エントリのポリシー準拠状態が維持されるので、PfR は代替出口リンクを検索しません。 このタイプの設定は、mode select-exit good コマンドを使用してアクティブ化されます。このコマンドは、mode(PfR)コマンドが指定されていない場合のデフォルトです。 PfR で最良パフォーマンス パスを選択するシナリオはほかにもあります。 このタイプの設定は、mode select-exit best コマンドを使用してアクティブ化されます。 この場合、トラフィック クラス エントリが現在のパスでポリシー準拠状態である間に、PfR は代替パスのパフォーマンス メトリックを測定します。 さらに良好なパスが検出されると、PfR は現在のパスを移動します。 ただし、最初に最良のパスが選択された場合は、周期タイマーが設定されていない限り、PfR は代替パスの検索を開始しません。 周期タイマーが終了すると、マスター コントローラはトラフィック クラス エントリの現在の出口を確認します。現在の測定値とプライオリティに基づいてさらに良好な出口がある場合、トラフィック クラス エントリは新しいポリシー準拠出口リンクに移動されます。 PfR でいつでも最良パフォーマンス パスが選択されるようにする必要がある場合は、周期タイマーと mode select-exit best コマンドを使用します。

出口選択モード オプションにはもうひとつ使用方法があります。 mode select-exit good コマンドの動作中に、PfR によってトラフィック クラス エントリに対するポリシー準拠の出口が検出されなかった場合、PfR はそのトラフィック クラス エントリを制御解除状態にします。 mode select-exit best コマンドの動作中に、PfR によってトラフィック クラス エントリに対するポリシー準拠の出口が検出されなかった場合、PfR は OOP 出口リンクの中からそのトラフィック クラス エントリにとって最良の出口を選択します。

PfR ポリシーの適用

PfR ポリシーは、学習済みまたは設定済みのトラフィック クラスに適用できます。 PfR マスター コントローラ コンフィギュレーション モードで PfR ポリシーが直接設定されている場合は、その PfR ポリシーをグローバルに適用できます。 すべてのトラフィック クラスはグローバル ポリシーを継承します。 ただし、トラフィック クラスのサブセットにポリシーを適用したい場合は、特定のポリシーを設定できます。 特定の PfR ポリシーは、プレフィックス リストまたはアクセス リストと一致する特定のトラフィック クラスだけに適用されます。 特定のポリシーは、同じポリシーが特定のポリシーによって上書きされない限り、グローバル ポリシーを継承します。 PfR ポリシーは、プレフィックスだけに適用できすることができます。あるいは、アプリケーション トラフィック クラスを定義するトラフィック クラスに PfR ポリシーを適用し、プレフィックス、プロトコル、ポート番号、および DSCP 値を含めることもできます。 特定のポリシーを学習済みまたは設定済みトラフィック クラスに適用するには、PfR マップ設定を使用します。

PfR ポリシー用 PfR マップの設定

PfR マップはルート マップと似ていますが、大きく異なる点があります。 PfR マップの目的は、match 句を使用して学習済みまたは設定済みトラフィック クラスを選択してから、set 句を使用して PfR ポリシー設定を適用することです。 ルート マップのようにシーケンス番号を使用して PfR マップを任意で設定することはできますが、評価されるのはシーケンス番号が最も小さい PfR マップだけです。 PfR マップとルート マップの動作の違いはここにあります。 重要な違いは次の 2 点です。

- 各シーケンスに対して設定できるのは、1 つの match 句だけです。 1 つの PfR マップ シーケンスに複数の match 句を設定しようとすると、エラー メッセージが表示されます。

-

PfR マップの設定に permit 文または deny 文は使用しません。 ただし、IP プレフィックス リストで permit 文または deny 文を設定し、そのプレフィックス リストを PfR マップに適用すると、IP トラフィック フローに許可または拒否シーケンスを設定できます。

(注)

match precedence のプライオリティは PfR マップではサポートされません。

適切に一致すると、PfR マップに set 句の設定が適用されます。 PfR set 句を使用して、バックオフ タイマー、パケット遅延、ホールドダウン タイマー、パケット損失、周期タイマー、解決設定、到達不能ホスト、traceroute レポートなどのポリシー パラメータを設定できます。

PfR マップによって適用されたポリシーはただちに有効になります。 PfR マップ設定は、show running-config コマンドの出力で確認できます。 PfR ポリシー設定は、show pfr master policy コマンドの出力で確認できます。 これらのポリシーは、PfR マップと一致する、または PfR マップを通過するトラフィック クラスだけに適用されます。

PfR ポリシーを適用するポリシー ルールの設定

policy-rules(PfR)コマンドを使用すると、PfR マスター コントローラ コンフィギュレーション モードで、シーケンス番号を使用して PfR マップを選択し設定を適用できます。これにより、定義済み PfR マップ間での切り替えを容易に実行できます。 ポリシーの設定に使用できる PfR マップは 1 度に 1 つだけですが、多数の PfR マップを定義することができます。

複数の PfR ポリシーに対するプライオリティ解決

1 つのトラフィック クラス エントリまたはトラフィック クラスのセットに複数のポリシー基準を設定する場合、複数のポリシーが重複する可能性があります。 実行するポリシーの競合を回避するために、PfR は解決機能を使用します。これは、PfR ポリシーにプライオリティを設定できる柔軟なメカニズムです。 各ポリシーには一意の値が割り当てられ、最低値が設定されているポリシーが最高プライオリティ ポリシーとして選択されます。 デフォルトでは、PfR は最高プライオリティを遅延ポリシーに割り当て、その次に使用率ポリシーに割り当てます。 いずれかのポリシーにプライオリティ値を割り当てると、デフォルト設定は上書きされます。 ポリシー競合解決を設定するには、PfR マスター コントローラ コンフィギュレーション モードで resolve(PfR)コマンドを使用するか、PfR マップ コンフィギュレーション モードで set resolve(PfR)コマンドを使用します。

PfR ポリシー競合解決のための分散設定

PfR 解決を設定する際、定義済みのポリシーに許容分散を設定することもできます。 分散では、平均遅延が割合で設定されます。平均遅延とは、1 つの出口に対するすべてのトラフィック クラスまたは特定のポリシー トラフィック クラスが、定義されたポリシー値と異なっていてもそれと同等と見なされる範囲です。 たとえば、最良の出口リンク(遅延の面から見て最良の出口)でのトラフィック クラス エントリの遅延が 80 ミリ秒(ms)で、10 % の分散が設定されている場合、その他の出口リンクで同じトラフィック クラス エントリの遅延が 80 ~ 88 ms の範囲内であれば、それらの出口リンクは最良の出口リンクと同等であると見なされます。

PfR で分散がどのように使用されるかを理解するために、3 つの出口リンクでトラフィック クラス エントリの遅延およびジッターに次のパフォーマンス値が設定された場合を見てみましょう。

このトラフィック クラス エントリには、次の PfR ポリシー競合解決が適用されます。

delay priority 1 variance 10 jitter priority 2 variance 10

PfR は、プライオリティ値が最も低いポリシー(この例では遅延ポリシー)を探して最良の出口を判断します。 遅延値が最も低いのは出口 A です。ただし、出口 B の遅延値は 85 で、これは出口 A における遅延値の 10 % 分散の範囲内です。 したがって、出口 A と出口 B は遅延値上では同等であると見なされます。 出口 C は、遅延値が高すぎるため無視されます。 次のプライオリティ ポリシーはジッターで、ジッター値が最も低いのは出口 B です。 出口 A のジッター値は出口 B のジッター値の 10 % 分散の範囲内にないので、PfR は、トラフィック クラス エントリの唯一最良の出口として出口 B を選択します。

(注) |

分散は、コストまたは範囲ポリシーには設定できません。 |

施行フェーズの概念

PfR 施行フェーズの概要

PfR 学習フェーズでトラフィック クラスをプロファイリングし、測定フェーズでトラフィック クラスのパフォーマンス メトリックを測定し、トラフィックが所定のサービス レベルを満たしている場合はポリシー フェーズでネットワーク ポリシーを使用して、Monitored Traffic Class(MTC)リストにあるトラフィック クラス エントリの測定済みパフォーマンス メトリックを既知または設定済みのしきい値にマッピングしたら、PfR パフォーマンス ループにおける次のステップは施行フェーズです。

デフォルトでは、PfR は観察モードで動作します。PfR 学習、測定、およびポリシー適用フェーズのマニュアルでは、PfR が観察モードであることを前提としています。 観察モードでは、マスター コントローラはデフォルトおよびユーザ設定のポリシーに基づいてトラフィック クラスと出口リンクを監視し、ポリシー違反(OOP)イベントなどネットワークの状態と必要な決定事項をレポートします。ただし、変更は何も実施されません。 PfR 施行フェーズは、観察モードではなく制御モードで動作します。制御モードは、mode route control コマンドを使用して明示的に設定する必要があります。 制御モードでは、マスター コントローラは境界ルータからの情報を観察モードと同じ方法で統合します。ただし、PfR 管理ネットワークのルーティングを変更してポリシー決定を実施するために、境界ルータにコマンドが返されます。

次のいずれかの状況が発生すると、PfR はルート変更を開始します。

PfR 施行フェーズでは、マスター コントローラは目的のパフォーマンス特性と一致するポリシー準拠のトラフィック クラスを継続的に監視し、それらのトラフィック クラスがポリシー準拠のまま維持されるようにします。 OOP のトラフィック クラスと出口をポリシー準拠にする場合だけ、それらのトラフィック クラスと出口が変更されます。 ネットワークで目的のパフォーマンス レベルを実現するには、マスター コントローラによるポリシー決定に影響を与える可能性のある設定オプションを認識しておく必要があります。

PfR の導入時に考慮すべきもうひとつの設定上の問題は、極端な遅延または損失ポリシーが定義され、出口リンクへの加入も過剰な場合、PfR がトラフィック クラスをポリシー準拠状態にできないと判断する可能性があるということです。 この場合マスター コントローラは、トラフィック クラスが OOP のままであっても、パフォーマンス ポリシーに最も厳密に適合するリンクを選択するか、PfR 制御からプレフィックスを削除します。 PfR は、使用可能な帯域幅を最大限活用できるようにすることを目的としていますが、加入過多の帯域幅の問題は解決できません。

PfR 制御モードがイネーブルになり、設定オプションが検討されたら、次のステップでは PfR で実施されるトラフィック クラス制御の手法を検証します。

PfR トラフィック クラス制御手法

PfR マスター コントローラが、OOP トラフィック クラスまたは出口リンクに対して何らかの措置が必要であると判断した場合、ルーティング メトリックまたは BGP 属性を変更したり、ルート マップを使用するポリシーベースのルーティングを導入したりして、トラフィックが別のリンクを使用するようにするための手法がいくつかあります。 トラフィック クラスに関連付けられたトラフィックがプレフィックスだけで定義されている場合は、BGP ルートまたはスタティック ルートの導入など、従来のルーティング制御メカニズムを使用できます。 この制御は、再配布後にネットワーク全体で有効になります。なぜなら、より良好なメトリックを持つルーティング プロトコルに導入されたプレフィックスは、そのプレフィックスのトラフィックを境界ルータに誘導するからです。 トラフィック クラスに関連付けられたトラフィックがプレフィックスとその他のパケット一致基準または(たとえばアプリケーション トラフィック)によって定義されている場合、従来のルーティングを使用してそのアプリケーション トラフィックを制御することはできません。 この場合は、ネットワーク全体ではなくデバイス固有の制御が行われます。 このようなデバイス固有の制御は、PfR でポリシーベース ルーティング(PBR)機能を使用して実行されます。 このシナリオのトラフィックを他のデバイスにルーティングする必要がある場合、リモート境界ルータはシングル ホップの位置にあるか、シングル ホップのように見えるトンネル インターフェイスである必要があります。

出口または入口リンクの選択でグループ化されたさまざまなトラフィック クラス制御手法を次の図に示します。

PfR 出口リンク選択制御手法

出口選択にはパフォーマンス ルーティングのロード バランシングに関する 1 つの原理が当てはまるので、出口リンク選択制御手法を導入するにあたっては、この原理を理解する必要があります。 PfR では、限定度の高いルートはデフォルト ルートとして設定しない限り、親ルートとして扱われません。

親ルートの検索時、ソフトウェアでは指定されたプレフィックスを含む最も限定度の高いルートの検出が試みられます。また、ソフトウェアでは、そのルートが予想される出口をポイントしていることが確認されます。 限定度の高いスタティック ルートが 2 つ以上存在する場合、それぞれのルートで予想される出口があるかどうかが検査されます。 予想される出口が見つかった場合、プローブが作成されます。

たとえば、次のような設定があるとします。

ip route 10.4.0.0 255.255.0.0 172.17.40.2 ip route 0.0.0.0 0.0.0.0 serial 6/0

プレフィックス 10.4.1.0/24 およびターゲット 10.4.1.1 のプローブは、シリアル インターフェイス 6/0 を使用する出口上には作成されません。この理由は、10.4.1.1 を含む最も限定度の高いルートは 172.17.40.2 への出口になっているためです。 両方の出口にトラフィックのロード バランスを行う場合の解決法は、限定度の高いルートのデフォルト ルートを作成することです。 次に例を示します。

ip route 10.4.0.0 255.255.0.0 172.17.40.2 ip route 10.4.0.0 255.255.0.0 serial 6/0

または

ip route 0.0.0.0 0.0.0.0 serial 6/0 ip route 0.0.0.0 0.0.0.0 172.17.40.2

変更後の設定では、172.17.40.2 への出口用とシリアル インターフェイス 6/0 を使用する出口用に 2 つのプローブが作成されます。

PfR では、次の手法を使用して出口リンク選択を実施します。

スタティック ルートの挿入

PfR マスター コントローラは、一時的なスタティック ルートを挿入して、特定の境界ルータを優先出口リンクとして強制的に使用させることができます。 これらのスタティック ルートはルータのメモリ内に一時的に存在し、永続的な設定には意図的に保存されません。 マスター コントローラが境界ルータでスタティック ルートを挿入するための手法はいくつかあります。 既存のスタティック ルートは、より良好なルーティング メトリックを持つ新しいスタティック ルートで上書きされます。 境界ルータ上にデフォルト ルート(またはあいまいなルート)がある場合、マスター コントローラは監視対象のトラフィック クラス用に特定のスタティック ルートを追加できます。このスタティック ルートは既存のデフォルト ルートよりも優先されます。 最後に、マスター コントローラでは分割プレフィックスとして知られる方法も使用できます。

分割プレフィックスは、追加されたより具体的なルートを参照します。このルートは、あいまいなルートよりも優先されます。 たとえば、境界ルータに 10.10.10.0/24 のルートがすでにある場合、10.10.10.128/25 のスタティック ルートを追加すると、新たに挿入されたルートを使用してアドレス 10.10.10.129 ~ 10.10.10.254 も転送されます。 大規模ネットワークのサブセットを監視するように設定されている場合、PfR は既存のルーティング テーブルに適切なルートを追加します。 PfR は分割プレフィックスを使用して、既存プレフィックスのサブセットをより適切な出口リンクにリダイレクトできます。分割プレフィックスは、内部 BGP(iBGP)ルートとスタティック ルートの両方で使用できます。

ルーティング プロトコル テーブルに既存ルートがない場合、PfR はルートを挿入しません。 特定タイプのルートを挿入する前に、PfR は BGP またはスタティック テーブル内にルートが存在し、プレフィックスと既存リンクへのポイントが含まれていることを確認します。 このルートはデフォルト ルートの場合もあります。

BGP 制御手法

PfR では 2 つの BGP 手法を使用して、最良の出口パスを強制的に使用させます。手法のひとつは BGP ルートの挿入、もうひとつは BGP ローカル プリファレンス属性の変更です。

トラフィック クラスに関連付けられているトラフィックがプレフィックスだけで定義されている場合、マスター コントローラは BGP ルートを BGP テーブルに挿入するよう境界ルータに指示し、そのトラフィックで他のリンクが使用されるようにすることができます。 PfR で挿入されたすべてのルートは自律システムのローカル ルートのままであり、外部 BGP ピアと共有されることはありません。 この動作が確実に実行されるようにするため、PfR は BGP ルートを挿入する際、そのルートに no-export コミュニティを設定します。 この処理は自動的に実行されるので、ユーザが設定する必要はありません。 ただし、現在これらのルートには特殊なマーキングがあるため、内部 BGP ピアと情報を共有するには追加設定が必要です。 各 iBGP ピアに対し、send コミュニティ設定を指定する必要があります。 境界ルータは挿入されたルートの最良出口を認識していますが、さらにこの情報をネットワークに再配布する必要が生じる場合があります。

PfR は、トラフィック クラスの制御にも BGP ローカル プリファレンスを使用します。 BGP ローカル プリファレンス(Local_Pref)は BGP プレフィックスに適用される任意の属性で、ルート選択時にそのルートに対するプリファレンスの程度を指定します。 Local_Pref は BGP プレフィックスに適用される値であり、Local_Pref の値が高いほど、そのルートは同等のルートよりも優先されます。 マスター コントローラはいずれかの境界ルータに対し、トラフィック クラスに関連付けられたプレフィックスまたはプレフィックスのセットに Local_Pref 属性を適用するよう指示します。 そのあと境界ルータは、Local_Pref 値をすべての内部 BGP ピアと共有します。 Local_Pref は自律システムのローカルでは重要な値ですが、外部 BGP ピアとは共有されません。 iBGP 再コンバージェンスが完了すると、プレフィックスの Local_Pref が最も高いルータが、ネットワークからの出口リンクになります。

(注) |

デフォルトの BGP ルーティングに 5000 以上のローカル プリファレンス値が設定されている場合は、mode(PfR)コマンドを使用してそれよりも高い BGP ローカル プリファレンス値を PfR で設定する必要があります。 |

EIGRP ルート制御

PfR EIGRP mGRE DMVPN ハブアンドスポーク サポート機能により、PfR で EIGRP ルートを制御できるようになりました。 この機能がイネーブルになると、PfR プレフィックスおよびルートを制御するために、既存の BGP およびスタティック ルート データベースだけでなく EIGRP データベースでも親ルートがチェックされます。 詳細については、「パフォーマンス ルーティングの mGRE DMVPN ハブアンドスポーク サポートを使用した EIGRP ルートの制御」モジュールを参照してください。

ポリシーベースのルーティング制御

PfR は、ポリシーベースのルーティングを使用してアプリケーション トラフィックを制御できます。 PfR ポリシーの一環として PfR マップで定義されたトラフィックと照合することで、特定の PfR 境界ルータを通過するアプリケーション トラフィックを識別できます。 match ip address(PfR)コマンドは、拡張 ACL をサポートするように強化されました。 拡張 ACL は PfR マップで参照されます。各 PfR マップ シーケンスには単一の match 句を設定できます。 set 句は、一致したトラフィックに独立した PfR ポリシーを適用するために設定されます。このトラフィックは、監視対象のプレフィックスのサブセットです。 アプリケーションのポリシー ルーティングを強制するために、PfR ポリシーはすべての境界ルータに適用されます。 一致したトラフィックは、ポリシー パラメータに適合する PfR 外部インターフェイスを介してポリシー ルーティングされます。

アプリケーション トラフィックの識別と制御には、プレフィックスのほか DSCP 値、ポート番号、およびプロトコルも使用できます。 DSCP 値、プロトコル、およびポート番号は、境界ルータによってマスター コントローラに送信され、MTC リストに入力されます。

Protocol Independent Route Optimization(PIRO)

PIRO が導入され、PfR でトラフィック クラスを識別および制御できるようになりました。 PIRO より前に、PfR は、BGP またはスタティック ルート データベースで親ルート(完全一致ルート、またはそれより一致度が低いルート)を持つトラフィック クラスのパスを最適化します。 PIRO を使用して、PfR は親ルートの IP ルーティング情報ベース(RIB)を検索できます。これにより、OSPF や IS-IS などの内部ゲートウェイ プロトコル(IGP)を含む任意の IP ルーティング環境に PfR を導入することができます。

詳細については、「PfR Protocol Independent Route Optimization」モジュールを参照してください。

PfR 入口リンク選択の制御テクニック

PfR BGP インバウンド最適化機能に、インバウンド トラフィックを操作する機能が追加されました。 ネットワークは ISP への eBGP アドバタイズメントを使用して、内部プレフィックスの到達可能性をインターネットにアドバタイズします。 同じプレフィックスが複数の ISP にアドバタイズされると、そのネットワークはマルチホーム状態になります。 PfR BGP インバウンド最適化は、マルチホームのネットワークで最も効果的に機能します。ただしこの最適化は、同じ ISP に対して複数の接続を持つネットワークでも使用できます。 BGP インバウンド最適化を実装するために、PfR は eBGP アドバタイズメントを操作して、内部プレフィックス宛てのトラフィックに対して最良入口選択を反映させます。 最良入口選択は、複数の ISP に接続しているネットワークだけに効果があります。

PfR 入口リンク選択制御手法の詳細については、「パフォーマンス ルーティングを使用した BGP インバウンド最適化」モジュールを参照してください。

確認フェーズの概念

確認フェーズの概要

PfR パフォーマンス ループの最終フェーズでは、PfR 制御フェーズで実施された処理によってトラフィック フローが実際に変更され、トラフィック クラスまたはリンクのパフォーマンスがポリシー準拠状態に移行するかどうかを確認します。 PfR は NetFlow を使用して、自動的にルート制御を確認します。 マスター コントローラは、新しいリンク インターフェイスからのトラフィック クラスの Netflow アップデートを予想しているので、以前のパスからの Netflow アップデートは無視します。 2 分後に Netflow アップデートが表示されない場合、マスター コントローラはトラフィック クラスをデフォルト状態にします。 PfR の制御下にないとき、トラフィック クラスはデフォルト状態です。

PfR で使用される NetFlow 確認に加え、PfR がネットワーク内で変更を開始したことを確認する方法がさらに 2 つあります。

- syslog レポート:主要な PfR の状態変更をすべてユーザに通知するようにロギング コマンドを設定できます。syslog レポートを実行すると、PfR で変更が行われたことを確認できます。 マスター コントローラは双方向トラフィックを予想しており、トラフィック クラスに関連付けられた特定のプレフィックスに関する区切りつき syslog レポートでこれを確認できます。

- PfR show コマンド:PfR show コマンドを使用して、ネットワークで変更が行われたこと、トラフィック クラスがポリシー準拠状態であることを確認できます。 監視対象のプレフィックスのステータスを表示するには、show pfr master prefix コマンドを使用します。 このコマンドの出力には、現在の出口インターフェイス、プレフィックス遅延、出力および入力インターフェイスの帯域幅、指定された境界ルータを送信元とするパス情報が含まれます。 境界ルータ上で PfR によって制御されているルートに関する情報を表示するには、show pfr border routes コマンドを使用します。 このコマンドは、BGP またはスタティック ルートに関する情報を表示できます。

関連情報

このモジュールで説明する概念を実行する設定タスクと設定例については、「アドバンスド パフォーマンス ルーティングの設定」モジュールを参照してください。 その他のパフォーマンス ルーティング モジュールおよび機能の詳細については、「関連資料」の項を参照してください。

その他の関連資料

関連資料

| 関連項目 |

マニュアル タイトル |

|---|---|

| Cisco IOS コマンド |

|

| Cisco IOS PfR のコマンド:コマンド構文の詳細、コマンド モード、コマンド履歴、デフォルト設定、使用上の注意事項、および例 |

|

| Cisco IOS XE Release での基本的な PfR 設定 |

「ベーシック パフォーマンス ルーティングの設定」モジュール |

| Cisco IOS XE Release 3.1 および 3.2 の境界ルータ専用機能の設定に関する情報 |

「パフォーマンス ルーティング境界ルータ専用機能」モジュール |

| Cisco IOS XE Release のパフォーマンス ルーティングの運用フェーズを理解するために必要な概念 |

「パフォーマンス ルーティングの理解」モジュール |

| Cisco IOS XE Release でのアドバンスド PfR 設定 |

「アドバンスド パフォーマンス ルーティングの設定」モジュール |

| IP SLA の概要 |

「Cisco IOS IP SLAs Overview」モジュール |

| シスコの DocWiki コラボレーション環境の PfR 関連のコンテンツへのリンクがある PfR ホーム ページ |

MIB

MIB |

MIB のリンク |

|---|---|

|

|

選択したプラットフォーム、Cisco ソフトウェア リリース、およびフィーチャ セットの MIB を検索してダウンロードする場合は、次の URL にある Cisco MIB Locator を使用します。 |

シスコのテクニカル サポート

| 説明 |

リンク |

|---|---|

| シスコのサポートおよびドキュメンテーション Web サイトでは、ダウンロード可能なマニュアル、ソフトウェア、ツールなどのオンライン リソースを提供しています。 これらのリソースは、ソフトウェアをインストールして設定したり、シスコの製品やテクノロジーに関する技術的問題を解決したりするために使用してください。 この Web サイト上のツールにアクセスする際は、Cisco.com のログイン ID およびパスワードが必要です。 |

パフォーマンス ルーティングを理解するための機能情報

次の表に、このモジュールで説明した機能に関するリリース情報を示します。 この表は、ソフトウェア リリース トレインで各機能のサポートが導入されたときのソフトウェア リリースだけを示しています。 その機能は、特に断りがない限り、それ以降の一連のソフトウェア リリースでもサポートされます。

プラットフォームのサポートおよびシスコ ソフトウェア イメージのサポートに関する情報を検索するには、Cisco Feature Navigator を使用します。 Cisco Feature Navigator には、www.cisco.com/go/cfn からアクセスします。 Cisco.com のアカウントは必要ありません。

| 機能名 |

リリース |

機能の設定情報 |

|---|---|---|

| OER 境界ルータ専用機能 |

Cisco IOS XE Release 3.1.S |

境界ルータ専用機能は Cisco IOS XE Release 3.1S で導入されました。 境界ルータとして使用する Cisco ASR 1000 シリーズ ルータと通信するマスター コントローラは、Cisco IOS Release 15.0(1)M またはそれ以降のリリースを実行するルータでなければなりません。 この機能により、次のコマンドが導入または変更されました。show pfr border passive cache。 |

| ASR 1000 用 PfR マスター コントローラのサポート |

Cisco IOS XE Release 3.3.S |

ASR 1000 用 PfR マスター コントローラのサポートにより、マスター コントローラのサポートが導入されました。 以前は、境界ルータのサポートのみ使用可能でした。 この機能により、他のプラットフォームで使用できる PfR 機能の大部分がイネーブルになりました。 |