LAN ファブリック

このマニュアルでは、次の用語を使用しています。

-

グリーンフィールド展開:新しい VXLAN EVPN ファブリックおよび eBGP ベースのルーテッド ファブリックのプロビジョニングに適用されます。

-

ブラウンフィールド展開:既存の VXLAN EVPN ファブリックに適用されます。

-

Easy_Fabric ファブリック テンプレートを使用して、CLI で設定された VXLAN EVPN ファブリックを Nexusダッシュボード ファブリック コントローラ に移行します。

-

Easy_Fabric ファブリック テンプレートを使用した Nexusダッシュボード ファブリック コントローラ Cisco への NFM 移行。

-

アップグレードについては、 『Cisco Nexusダッシュボード ファブリック コントローラ Installation and Upgrade Guide for LAN Controller Deployment』を参照してください。

次の表では、LAN > [ファブリック(Fabrics)] で表示されるフィールドを説明します。

|

フィールド |

説明 |

|---|---|

|

Fabric Name(ファブリック名) |

ファブリックの名前を表示します。 |

|

ファブリック テクノロジー |

ファブリック テンプレートに基づくファブリック テクノロジーを表示します。 |

|

ファブリックタイプ |

ファブリックのタイプ(スイッチ ファブリック、LAN モニタ、または外部)を表示します。 |

|

ASN |

ファブリックの ASN を表示します。 |

|

ファブリック ヘルス |

ファブリックのヘルスを表示します。 |

次の表に、[アクション(Actions)] メニューのドロップダウンリストで、[LAN] > [ファブリック(Fabrics)]に表示されるアクション項目を示します。

|

アクション項目 |

説明 |

|---|---|

|

ファブリックの作成 |

[アクション(Actions)] ドロップダウン リストから、[ファブリックの作成(Create Fabric)] を選択します。手順については、ファブリックの作成を参照してください。 |

|

ファブリックの編集 |

編集するファブリックを選択します。[アクション(Actions)] ドロップダウン リストから、[ファブリックの編集(Edit Fabric)] を選択します。必要な変更を行って、[保存(Save)] をクリックします。変更を廃棄するには [閉じる(Close)] をクリックします。 |

|

ファブリックを削除 |

削除するファブリックを選択します。ドロップダウン リストから、[ファブリックの削除(Delete Fabric)] を選択します。[確認(Confirm)] をクリックして、ファブリックを削除します。 |

ここでは、次の内容について説明します。

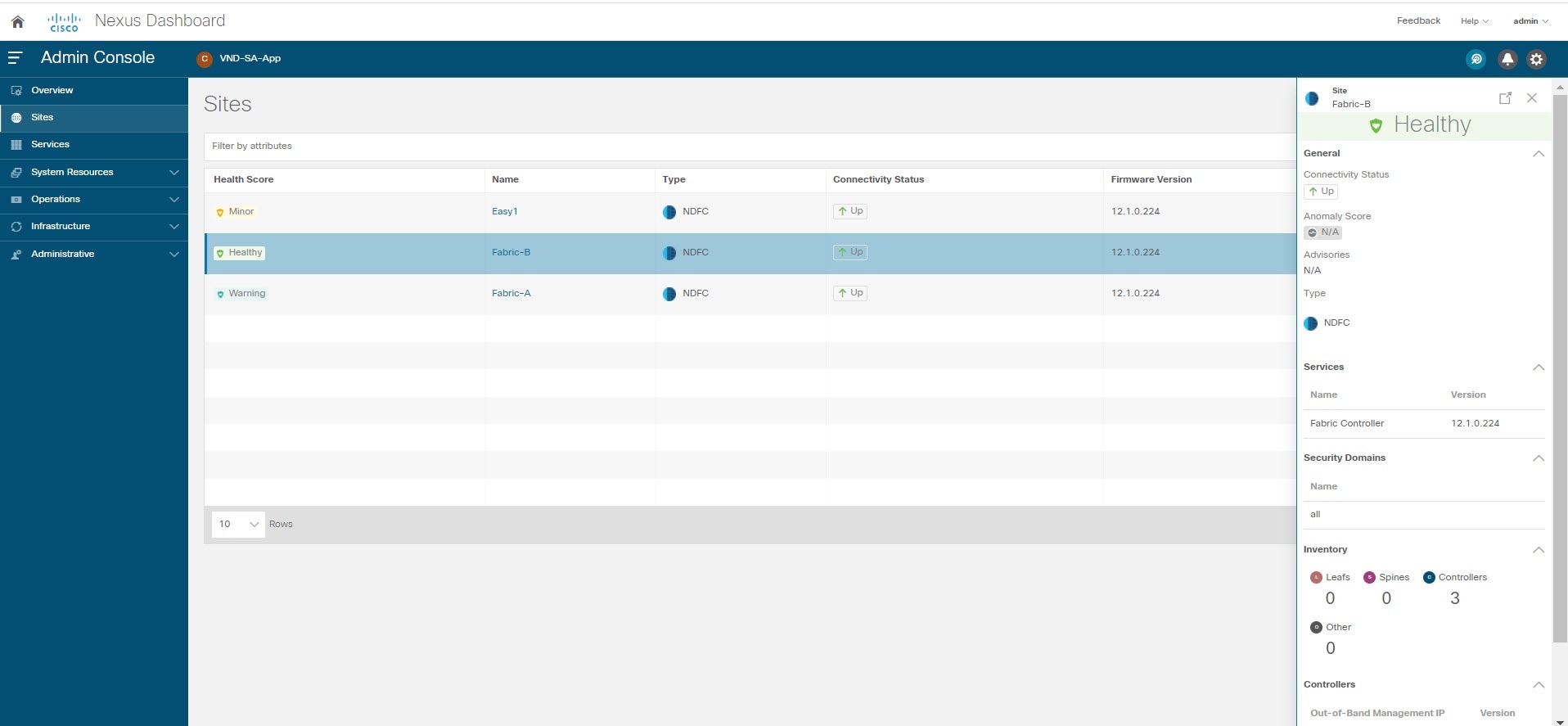

ファブリック サマリ

[ファブリック(Fabric)] をクリックして、サイド キック パネルを開きます。次のセクションでは、ファブリックの概要を表示します。

ヘルス:ファブリックのヘルスを示します。

アラーム:カテゴリに基づいてアラームを表示します。

ファブリック情報:このセクションでは、ファブリックに関する基本情報を提供します。

インベントリ:このセクションでは、スイッチの設定とスイッチの状態に関する情報を提供します。

右上隅にある [起動(Launch)] アイコンをクリックして、ファブリックの概要を表示します。

ファブリックを作成するための前提条件

-

vSphere クライアントの ESXi ホスト設定を更新して、無差別モードでの変更の上書きを受け入れます。詳細については、「無差別モードでの変更のオーバーライド」を参照してください。

-

Nexus Dashboard で永続 IP アドレスを設定します。詳細については、 『Cisco Nexus Dashboard User Guide』の「Cluster Configuration」の項を参照してください。

ファブリック テンプレートの概要

次の表に、ファブリック テンプレートの概要に関する情報を示します。

| ファブリックのテンプレート | [説明(Description)] | 詳細な手順 |

|---|---|---|

| Easy_Fabric | IGP(OSPF、IS-IS)を使用した VXLAN BGP EVPN 展開および Nexus 9000 および 3000 スイッチへの iBGP 展開用のファブリック テンプレート。IPv4 と IPV6 両方のアンダーレイがサポートされています。 | 新規 VXLAN BGP EVPN ファブリックの作成 |

| Easy_Fabric_IOS_XE | Catalyst 9000 スイッチを使用した VXLAN BGP EVPN 展開用のファブリック テンプレート。 | Cisco Catalyst 9000 シリーズ スイッチ向け Easy ファブリックの作成 |

| Easy_Fabric_eBGP | Nexus 9000 および 3000 スイッチを使用した eBGP ベースのルーテッド ファブリック展開用のファブリック テンプレート。このテンプレートは、アンダーレイ プロトコルとオーバーレイ プロトコルの両方として使用される eBGP を使用した eBGP VXLAN BGP EVPN 展開もサポートします。 | eBGP ベースのアンダーレイを使用した eBGP の新しい VXLAN EVPN の作成 |

| External_Fabric | Nexus および Nexus 以外のデバイスをサポートするファブリック テンプレート。非 Nexus デバイスのサポートには、他の Cisco デバイス(IOS-XE、IOS-XR)およびサードパーティのスイッチが含まれます。このテンプレートには、コア ルータとエッジ ルータの BGP 構成を管理する機能があります。このテンプレートの使用例としては、以下のものがあります。クラシック階層 2/3 層 vPC またはファブリック パスのようなネットワーク、Nexus 3k/9k 以外の Nexus スイッチの VXLAN EVPN 展開、コア/エッジ デバイスでの VRF-Lite、および監視モードでの NDFC の使用 (監視モードを試してから、最終的に管理モードに移行したい場合に有用)。 | 外部ファブリックの作成 |

| LAN_Classic | 従来の 2 または 3 層、vPC やファブリック パス データセンター トポロジを含む、さまざまな Nexus ベースのグリーンフィールドおよびブラウンフィールドの展開を監視および管理するためのファブリック テンプレート。 | LAN ファブリック |

| Fabric_Group | 他の LAN_Classic ファブリックを含むファブリック テンプレートにより、Classic LAN ファブリックのグループとその相互接続を視覚化できます。 | LAN ファブリック |

| LAN_Monitor | モニタリングのみを目的としてファブリック ディスカバリ ペルソナをサポートするファブリック テンプレート。Nexus Dashboard Insights(NDI)は、そのようなファブリックで動作できます。構成のプロビジョニングまたはイメージ管理はサポートされていません。 | LAN ファブリック |

| MSD_Fabric | VXLAN BGP EVPN マルチサイト ドメイン(MSD)展開用のファブリック テンプレート。これには、レイヤ 2/レイヤ 3 オーバーレイ DCI 拡張を備えた他の VXLAN BGP EVPN ファブリックを含めることができます。 | MSD ファブリックの作成とメンバー ファブリックの関連付け |

| [IPFM_Classic] | メディア用 IP ファブリック (IPFM) の既存の展開用のファブリック テンプレート。IPFM により、メディア コンテンツ プロバイダーと放送局は、柔軟でスケーラブルな IP ベースのインフラストラクチャを使用できます。 | IPFM クラシック ファブリックの作成 |

| Easy_Fabric_IPFM | メディア用 IP ファブリック(IPFM)ファブリックのグリーンフィールド展開を容易にするファブリック テンプレート。IPFM により、メディア コンテンツ プロバイダーと放送局は、柔軟でスケーラブルな IP ベースのインフラストラクチャを使用できます。 | IPFM Easy ファブリックの作成 |

無差別モードの ESXi ネットワーキングのオーバーライド

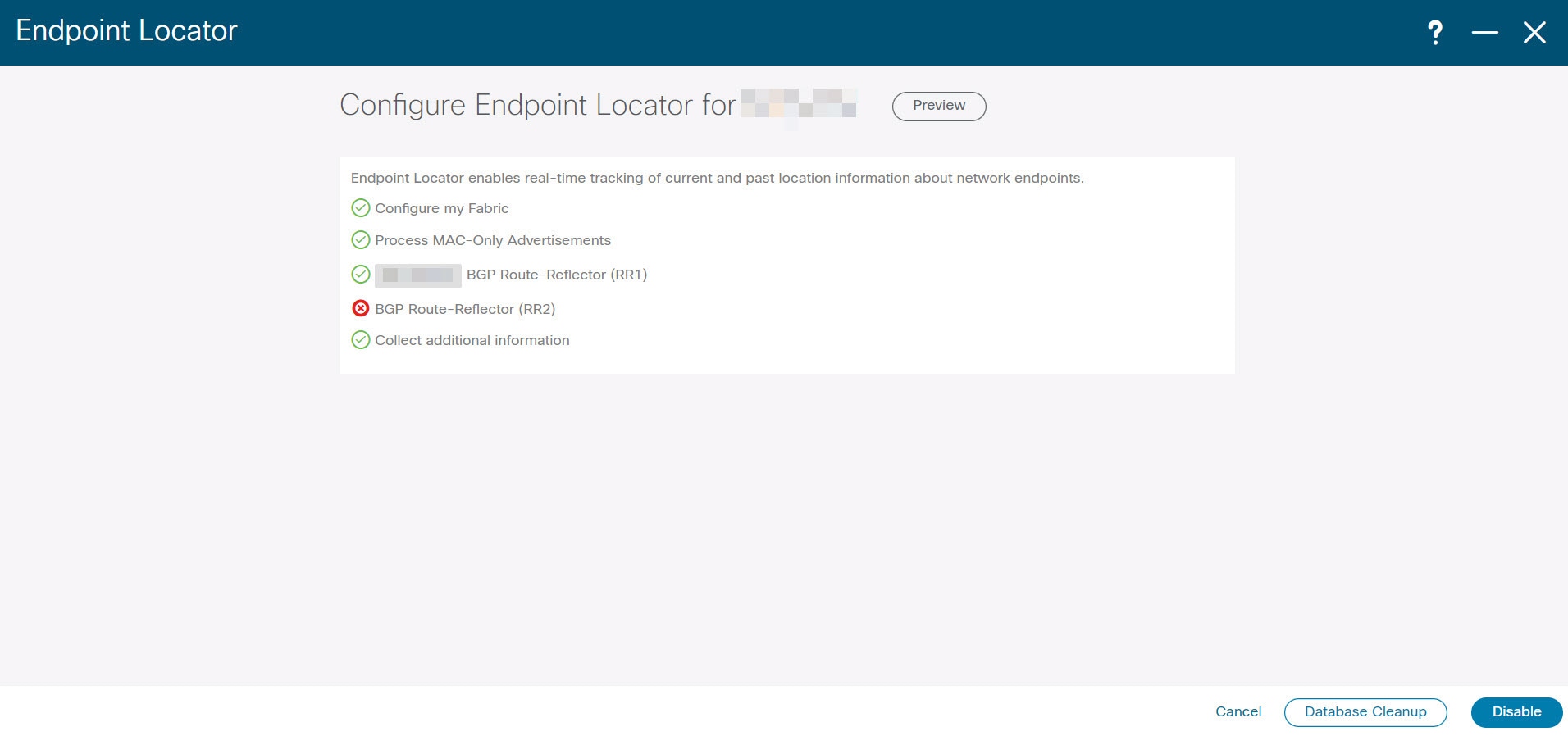

NDFC を仮想 Nexus Dashboard(vND)インスタンス上で実行するには、外部サービス IP アドレスが指定されている Nexus Dashboard インターフェイスに関連付けられているポートグループで無差別モードを有効にする必要があります。 vND は、Nexus Dashboard 管理インターフェイスとデータインターフェイスで構成されています。デフォルトでは、LAN 展開では、Nexus Dashboard 管理インターフェイス サブネットに 2 つの外部サービス IP アドレスが必要です。したがって、関連付けられたポートグループの無差別モードを有効にする必要があります。インバンド管理またはエンドポイントロケータ(EPL)が有効になっている場合は、Nexus Dashboard データ インターフェイス サブネットで外部サービス IP アドレスを指定する必要があります。また、Nexus ダッシュボードデータ/ファブリック インターフェイス ポート グループの無差別モードを有効にする必要があります。NDFC SAN コントローラの場合、無差別モードは、ポート グループに関連付けられた Nexus Dashboard データインターフェイスでのみ有効にする必要があります。NDFC SAN コントローラの場合、無差別モードは、ポート グループに関連付けられた Nexus Dashboard データ インターフェイスでのみ有効にする必要があります。詳細については、Cisco Nexus ダッシュボード導入ガイドを参照してください。

手順

| ステップ 1 |

vSphere クライアントにログインします。 |

| ステップ 2 |

ESXi ホストに移動します。 |

| ステップ 3 |

ホストを右クリックし、[Settings(設定)] を選択します。 サブメニューが表示されます。 |

| ステップ 4 |

[ネットワーキング(Networking)] > [仮想スイッチ(Virtual Switches)] を選択します。 すべての仮想スイッチがブロックとして表示されます。 |

| ステップ 5 |

VM ネットワークの [設定を編集(Edit Settings)] をクリックします。 |

| ステップ 6 |

[セキュリティ(Security)] タブに移動します。 |

| ステップ 7 |

無差別モードの設定を次のように更新します。

|

| ステップ 8 |

[OK] をクリックします。 |

ファブリックの作成

手順

| ステップ 1 |

[LAN] > [ファブリック(Fabrics)] > [ファブリック(Fabrics)] の順に選択します。 |

| ステップ 2 |

[アクション(Actions)] ドロップダウンリストから、[ファブリックの作成(Create Fabric)] を選択します。 |

| ステップ 3 |

ファブリック名を入力し、[テンプレートの選択(Choose Template)] をクリックします。 LAN_Monitor テンプレートのみを使用できます。 |

| ステップ 4 |

ファブリック要件に基づいて、ファブリック テンプレートのいずれかを選択し、[選択(Select)] をクリックします。 |

| ステップ 5 |

ファブリック設定の値を指定し、[保存(Save)] をクリックします。 |

VXLAN BGP EVPN ファブリックのプロビジョニング

Cisco Nexusダッシュボード ファブリック コントローラ では、Nexus 9000 および 3000 シリーズ スイッチでの VXLAN BGP EVPN 設定の統合アンダーレイおよびオーバーレイ プロビジョニングのための拡張「Easy」ファブリック ワークフローを導入しています。ファブリックの設定は、強力で柔軟でカスタマイズ可能なテンプレートベースのフレームワークによって実現されます。最小限のユーザー入力に基づいて、シスコ推奨のベストプラクティス設定により、ファブリック全体を短時間で立ち上げることができます。[ファブリック設定(Fabric Settings)]で公開されている一連のパラメータにより、ユーザーはファブリックを好みのアンダーレイ プロビジョニング オプションに合わせて調整できます。

ファブリック内の境界デバイスは通常、適切なエッジ/コア/WAN ルータとのピアリングを介して外部接続を提供します。これらのエッジ/コア ルータは、Nexusダッシュボード ファブリック コントローラ によって管理またはモニタできます。これらのデバイスは、外部ファブリックと呼ばれる特別なファブリックに配置されます。同じ Nexusダッシュボード ファブリック コントローラ が、複数のVXLAN BGP EVPNファブリックを管理できると同時に、Multi-Site ドメイン(MSD)ファブリックと呼ばれる特別な構造を使用して、これらのファブリック間のレイヤ 2 およびレイヤ 3 DCI アンダーレイおよびオーバーレイ設定を簡単にプロビジョニングし、管理できます。

このドキュメントでは、「スイッチ」と「デバイス」という用語は同じ意味で使用されていることにご注意ください。

VXLAN BGP EVPN ファブリックを作成および展開するための Nexusダッシュボード ファブリック コントローラ GUI の機能は次のとおりです。

[LAN] > [ファブリック(Fabrics)] > [LAN ファブリック(LAN Fabris)] で、[ファブリックの作成(Create Fabric)] を [アクション(Actions)] ドロップダウン リストで選択します。

ファブリックの作成、編集、および削除:

-

新しい VXLAN、MSD、および外部 VXLAN ファブリックを作成します。

-

ファブリック間の接続を含む、VXLAN および MSD ファブリック トポロジを表示します。

-

ファブリック設定を更新します。

-

更新された変更を保存し、展開します。

-

ファブリックを削除します(デバイスが削除された場合)。

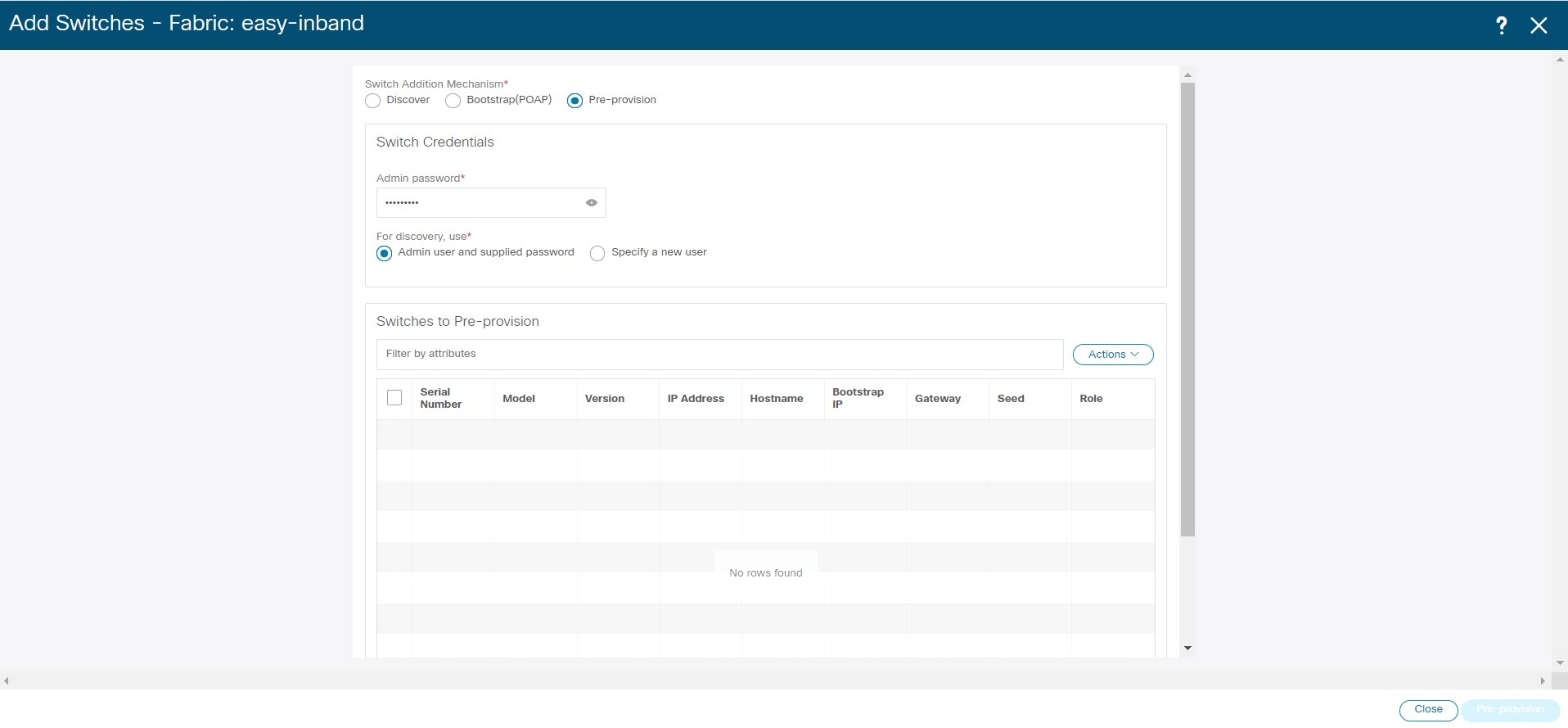

新しいスイッチでのデバイス検出とプロビジョニングの起動設定:

-

ファブリックにスイッチ インスタンスを追加します。

-

POAP 設定を使用して、新しいスイッチに起動設定と IP アドレスをプロビジョニングします。

-

スイッチ ポリシーを更新し、更新された変更を保存し、展開します。

-

ファブリック内およびファブリック間リンク(ファブリック間接続(IFC)とも呼ばれる)を作成します。

[LAN] > [インターフェイス(Interfaces) ]> [LAN ファブリック(LAN Fabrics)] で、[新しいインターフェイスの作成(Create New Interface)] を [アクション(Actions)] ドロップダウン リストで選択します。

アンダーレイのプロビジョニング:

-

ポートチャネル、vPC スイッチペア、ストレート スルーFEX(ST-FEX)、アクティブ-アクティブ FEX(AA-FEX)、ループバック、サブインターフェイスなどを作成、展開、表示、編集、削除します。

-

ブレイクアウト ポートとアンブレイクアウト ポートを作成します。

-

インターフェイスをシャットダウンして起動します。

-

ポートを再検出し、インターフェイスの設定履歴を表示します。

[LAN] > [スイッチ(Switches)] > [LAN ファブリック(LAN Fabris)] で、[追加(Add)] を [アクション(Actions)] ドロップダウン リストで選択します。

オーバーレイ ネットワークのプロビジョニング

-

(ファブリックの作成で指定された範囲から)新しいオーバーレイ ネットワークと VRF を作成します。

-

ファブリックのスイッチでオーバーレイ ネットワークと VRF をプロビジョニングします。

-

スイッチからネットワークと VRF を展開解除します。

-

Nexusダッシュボード ファブリック コントローラ でファブリックからプロビジョニングを削除します。

[LAN] > [サービス(Services)] メニュー オプション。

L4 ~ 7 サービス アプライアンスを接続できるサービス リーフの設定のプロビジョニング。詳細については、「L4 ~ L7サービスの基本的なワークフロー」を参照してください。

この章では、単一の VXLAN BGP EVPN ファブリックの設定プロビジョニングについて主に説明します。MSD ファブリックを使用した複数のファブリックでのレイヤ 2/レイヤ 3 DCI の EVPN Multi-Site プロビジョニングについては、別の章で説明します。ファブリック コントローラからオーバーレイ ネットワークおよび VRF を簡単にプロビジョニングできる方法の展開の詳細については、「ネットワーク」および「VRF」のセクションの、ネットワークの作成と VRF の作成の説明で扱われています。

VXLAN BGP EVPN ファブリック プロビジョニングのガイドライン

-

スイッチを Nexusダッシュボード ファブリック コントローラ に正しくインポートするには、検出/インポート用に指定されたユーザーに次の権限が必要です。

-

スイッチへの SSH アクセス

-

SNMPv3 クエリを実行する権限

-

show run、show interfaces などを含む show コマンドを実行する権限

-

guestshell コマンドを実行する機能。これには、Nexusダッシュボード ファブリック コントローラ トラッカーのための run guestshell によりプレフィックスが付けられます。

-

-

スイッチ検出ユーザーには、スイッチの設定を変更する権限は必要ありません。主に読み取りアクセスに使用されます。

-

無効なコマンドが Nexusダッシュボード ファブリック コントローラ によってデバイスに展開された場合、たとえば、ファブリック設定の無効なエントリが原因で無効なキー チェーンを持つコマンドが生じた場合には、この問題を示すエラーが生成されます。このエラーは、無効なファブリック エントリを修正した後もクリアされません。エラーをクリアするには、無効なコマンドを手動でクリーンアップまたは削除する必要があります。

コマンドの実行に関連するファブリック エラーは、失敗したのと同じコマンドが後続の展開で成功した場合にのみ、自動的にクリアされることに注意してください。

-

LAN クレデンシャルは、デバイスへの書き込みアクセスを実行する必要があるすべてのユーザーに設定する必要があります。LANクレデンシャルは、デバイスごと、ユーザーごとに Nexusダッシュボード ファブリック コントローラ に設定する必要があります。ユーザーがデバイスを Easy ファブリックにインポートし、そのデバイスに LAN クレデンシャルが設定されていない場合、Nexusダッシュボード ファブリック コントローラ はこのデバイスを移行モードに移動します。ユーザーがそのデバイスに適切な LAN クレデンシャルを設定し、その後で [保存と展開(Save&Deploy)] を選択すると、デバイス インポート プロセスが再トリガーされます。

-

[保存と展開(Save&Deploy)] ボタンをクリックすると、ファブリック全体のインテントの再生成と、ファブリック内のすべてのスイッチの設定コンプライアンス チェックがトリガーされます。このボタンは以下の場合に必須ですが、それらに限定されません。

-

スイッチまたはリンクが追加された、またはトポロジが変更されたとき

-

ファブリック全体で共有する必要があるファブリック設定が変更されたとき

-

スイッチが取り外された、または削除されたとき

-

新しい vPC のペアリングまたはペアリングの解除が実行されたとき

-

デバイスのロールが変更されたとき

[設定の再計算(Recalculate Config)] をクリックすると、ファブリックの変更が評価され、ファブリック全体の設定が生成されます。[設定のプレビュー(Preview Config)] をクリックして、生成された設定をプレビューし、ファブリック レベルで展開します。そのため、ファブリックのサイズによっては、[設定の展開(Deploy Config)] に時間がかかることがあります。

スイッチのアイコンを右クリックして、[スイッチに設定を展開(Deploy config to Switches) ]オプションを選択すれば、スイッチごとの設定を展開できます。このオプションは、スイッチのローカル操作です。つまり、スイッチの予想される構成またはインテントが現在の実行構成に対して評価され、構成のコンプライアンス チェックが実行されて、スイッチが In-Sync または Out-of-Sync ステータスを取得します。スイッチが同期していない場合、ユーザには、その特定のスイッチで実行されているすべての設定のプレビューが提供されます。これらの設定は、それぞれのスイッチに対してユーザが定義した意図とは異なります。

-

-

永続的な設定の差分は、コマンドラインsystem nve infra-vlan int force で確認できます。永続的な差分は、スイッチにフリーフォームの設定を介してこのコマンドを展開すると、発生します。スイッチは展開時に force キーワードを必要としますが、Nexusダッシュボード ファブリック コントローラ 内でスイッチから取得された実行設定では force キーワードは表示されません。したがって、system nve infra-vlan int force コマンドは常に diff として表示されます。

Nexusダッシュボード ファブリック コントローラ のインテントには次の行が含まれます:

system nve infra-vlan int force実行設定には次の行が含まれいます:

system nve infra-vlan int永続的な差分を修正する回避策として、最初の展開後にフリーフォームの設定を編集して force キーワードを削除し、 system nve infra-vlan int になるようにします。

force キーワードは最初の展開に必要ですが、展開が成功した後では削除する必要があります。[比較(Side-by-side)] タブ([設定のプレビュー(Config Preview)] ウィンドウ)を使用して、差分を確認できます。

永続的な差分は、スイッチの消去書き込みおよびリロードの後にも表示されます。force キーワードを含めるように Nexusダッシュボード ファブリック コントローラ のインテントを更新し、最初の展開後に force キーワードを削除する必要があります。

-

スイッチに、hardware access-list tcam region arp-ether 256 コマンドが含まれている場合、このコマンドは、double-wide キーワードなしでは非推奨になり、次の警告が表示されます。

警告:「double-wide」なしで arp-ether 領域を設定すると、非 vxlan パケットのドロップが発生する可能性があります。(WARNING: Configuring the arp-ether region without "double-wide" is deprecated and can result in silent non-vxlan packet drops.)arp-ether リージョンの TCAM スペースを分割する場合は、「double-wide」キーワードを使用します。

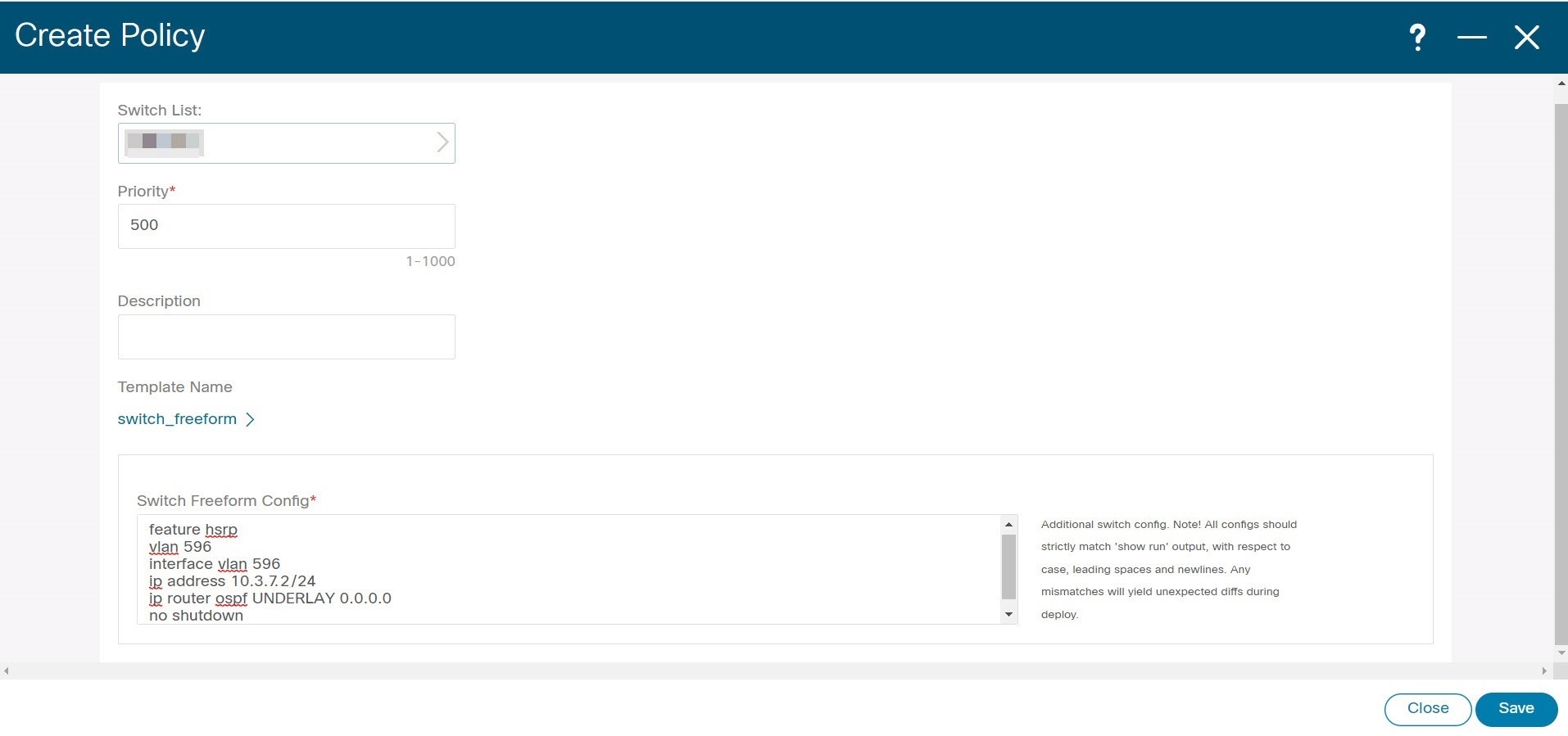

元の hardware access-list tcam region arp-ether 256 コマンドは Nexusダッシュボード ファブリック コントローラ のポリシーとマッチしないため、この設定は switch_freeform ポリシーでキャプチャされます。hardware access-list tcam region arp-ether 256 double-wide コマンドがスイッチにプッシュされると、元の tcam コマンド(double-wide キーワードを含まないもの)は削除されます。

hardware access-list tcam region arp-ether 256 コマンドを switch_freeform ポリシーから手動で削除する必要があります。それ以外の場合、設定コンプライアンスには永続的な差分が表示されます。

スイッチでの hardware access-list コマンドの例を次に示します。

switch(config)# show run | inc arp-ether switch(config)# hardware access-list tcam region arp-ether 256 Warning: Please save config and reload the system for the configuration to take effect switch(config)# show run | inc arp-ether hardware access-list tcam region arp-ether 256 switch(config)# switch(config)# hardware access-list tcam region arp-ether 256 double-wide Warning: Please save config and reload the system for the configuration to take effect switch(config)# show run | inc arp-ether hardware access-list tcam region arp-ether 256 double-wide元の tcam コマンドが上書きされていることがわかります。

新規 VXLAN BGP EVPN ファブリックの作成

この手順では、新しい VXLAN BGP EVPN ファブリックを作成する方法を示します。

この手順には、IPv4 アンダーレイの説明が含まれています。IPv6 アンダーレイについては、Easy ファブリックの IPv6 アンダーレイ サポート を参照してください。

-

[アクション(Actions)] ドロップダウンリストから、[ファブリックの作成(Create Fabric)] を選択します。

[ファブリックの作成(Create Fabric)] ウィンドウが表示されます。

-

ファブリックの一意の名前を入力します。

[テンプレートを選択(Choose Template)] をクリックして、ファブリックのテンプレートを選択します。

使用可能なすべてのファブリック テンプレートのリストが表示されます。

-

ファブリック テンプレートの使用可能なリストから、Easy_Fabric テンプレートを選択します。

[選択(Select)] をクリックします。

ファブリックを作成するために必要なフィールド値を入力します。

画面のタブとそのフィールドについては、以降のポイントで説明します。オーバーレイおよびアンダーレイ ネットワーク パラメータは、これらのタブに含まれています。

Note

MSD ファブリックの潜在的なメンバー ファブリックとしてスタンドアロン ファブリックを作成する場合(EVPN マルチサイト テクノロジーを介して接続されるファブリックのオーバーレイ ネットワークのプロビジョニングに使用)、メンバー ファブリックの作成前に、トピックVXLAN BGP EVPN ファブリックのマルチサイト ドメインを参照してください。

-

デフォルトでは、[全般パラメータ(General Parameters)] タブが表示されます。このタブのフィールドは次のとおりです。

[BGP ASN]:ファブリックが関連付けられている BGP AS 番号を入力します。これは、既存のファブリックと同じである必要があります。

[IPv6 アンダーレイの有効化(Enable IPv6 Underlay)]:IPv6 アンダーレイ機能を有効にします。詳細については、Easy ファブリックの IPv6 アンダーレイ サポートを参照してください。

[IPv6 リンクローカル アドレスの有効化(Enable IPv6 Link-Local Address)]:IPv6 リンクローカル アドレスを有効にします。

[ファブリック インターフェイスの番号付け(Fabric Interface Numbering)]:ポイントツーポイント([p2p])またはアンナンバード ネットワークのどちらを使用するかを指定します。

[アンダーレイ サブネット IP マスク(Underlay Subnet IP Mask)]:ファブリック インターフェイスの IP アドレスのサブネットマスクを指定します。

[アンダーレイ サブネット IPv6 マスク(Underlay Subnet IPv6 Mask)]:ファブリック インターフェイスの IPv6 アドレスのサブネットマスクを指定します。

[アンダーレイ ルーティング プロトコル(Underlay Routing Protocol)]:ファブリック、OSPF、または IS-IS で使用される IGP。

[ルートリフレクタ(RR)(Route-Reflectors(RRs))]:BGP トラフィックを転送するためのルート リフレクタとして使用されるスパイン スイッチの数。ドロップダウン リスト ボックスで [なし(None)] を選択します。デフォルト値は 2 です。

スパイン デバイスを RR として展開するには、スパイン デバイスをシリアル番号に基づいてソートし、2 つまたは 4 つのスパイン デバイスを RR として指定します。Nexusダッシュボード ファブリック コントローラスパイン デバイスを追加しても、既存の RR 設定は変更されません。

[カウントの増加(Increasing the count)]:ルート リフレクタを任意の時点で 2 から 4 に増やすことができます。設定は、RR として指定された他の 2 つのスパイン デバイスで自動的に生成されます。

[カウントの削減(Decreasing the count)]:4 つのルート リフレクタを 2 つに減らす場合に、不要なルート リフレクタ デバイスをファブリックから削除します。カウントを 4 から 2 に減らすには、次の手順に従います。

-

ドロップダウンボックスの値を 2 に変更します。

-

ルート リフレクタとして指定するスパイン スイッチを特定します。

ルート リフレクタの場合、[rr_state] ポリシーのインスタンスがスパイン スイッチに適用されます。ポリシーがスイッチに適用されているかどうかを確認するには、スイッチを右クリックし、[ポリシーの表示/編集(View/edit policies)] を選択します。[ポリシーの表示/編集(View/Edit Policies)] 画面の [テンプレート(Template)] フィールドで [rr_state] を検索します。画面に表示されます。

-

ファブリックから不要なスパイン デバイスを削除します(スパイン スイッチ アイコンを右クリックし、[検出(Discovery)] > [ファブリックから削除(Remove from fabric)] の順に選択します)。

既存の RR デバイスを削除すると、次に使用可能なスパイン スイッチが交換 RR として選択されます。

-

ファブリック トポロジ ウィンドウで [Config の展開(Deploy Config)] をクリックします。

最初の [保存と展開(Save&Deploy)] 操作を実行する前に、RR と RP を事前に選択できます。詳細については、「ルート リフレクタおよびランデブー ポイントとしてのスイッチの事前選択」を参照してください。

[エニーキャスト ゲートウェイ MAC(Anycast Gateway MAC)]:エニーキャスト ゲートウェイ MAC アドレスを指定します。

[パフォーマンス モニタリングの有効化(Enable Performance Monitoring)]:パフォーマンス モニタリングを有効にするには、このチェックボックスをオンにします。

-

-

[レプリケーション(Replication)] タブをクリックします。ほとんどのフィールドは自動生成されます。必要に応じてフィールドを更新できます。

[レプリケーション モード(Replication Mode)]:BUM(ブロードキャスト、不明なユニキャスト、マルチキャスト)トラフィックのファブリックで使用されるレプリケーションのモードです。選択肢は [レプリケーションの入力(Ingress Replication)] または [マルチキャスト(Multicast)] です。[レプリケーションの入力(Ingress replication)] を選択すると、マルチキャスト関連のフィールドは無効になります。

ファブリックのオーバーレイ プロファイルが存在しない場合は、ファブリック設定をあるモードから別のモードに変更できます。

[マルチキャスト グループ サブネット(Multicast Group Subnet)]:マルチキャスト通信に使用される IP アドレス プレフィックスです。オーバーレイ ネットワークごとに、このグループから一意の IP アドレスが割り当てられます。

現在のモードのポリシー テンプレート インスタンスが作成されている場合、レプリケーション モードの変更は許可されません。たとえば、マルチキャスト関連のポリシーを作成して展開する場合、モードを入力に変更することはできません。

[テナント ルーテッド マルチキャスト(TRM)の有効化(Enable Tenant Routed Multicast(TRM))]:VXLAN BGP EVPN ファブリックで EVPN/MVPN を介してオーバーレイ マルチキャスト トラフィックをサポートできるようにするテナント ルーテッド マルチキャスト(TRM)を有効にするには、このチェックボックスをオンにします。

[TRM VRF のデフォルト MDT アドレス(Default MDT Address for TRM VRFs)]:テナント ルーテッド マルチキャスト トラフィックのマルチキャスト アドレスが入力されます。デフォルトでは、このアドレスは [マルチキャスト グループ サブネット] フィールドで指定された IP プレフィックスから取得されます。いずれかのフィールドをアップデートする場合、[マルチキャスト グループ サブネット(Multicast Group Subnet)] で指定した IP プレフィックスから選択された TRM アドレスであることを確認してください。

詳細については、テナント ルーテッド マルチキャストの概要を参照してください。

[ランデブーポイント(Rendezvous-Points)]:ランデブーポイントとして機能するスパイン スイッチの数を入力します。

[RP モード(RP mode)]:ASM(エニーソース マルチキャスト(ASM)の場合)または BiDir(双方向 PIM(BIDIR-PIM)の場合)の 2 つのサポート対象のマルチキャスト モードから選択します。

[ASM] を選択すると、[BiDir] 関連のフィールドは有効になりません。[BiDir] を選択すると、[BiDir] 関連フィールドが有効になります。

Note

BIDIR-PIM は、Cisco のクラウド スケール ファミリ プラットフォーム 9300-EX および 9300-FX/FX2、およびソフトウェア リリース 9.2(1) 以降でサポートされています。

ファブリック オーバーレイの新しい VRF を作成すると、このアドレスが [アドバンス(Advanced)] タブの [アンダーレイ マルチキャスト アドレス(Underlay Multicast Address)] フィールドに入力されます。

[アンダーレイ RP ループバック ID(Underlay RP Loopback ID)]:ファブリック アンダーレイでのマルチキャスト プロトコル ピアリングの目的で、ランデブーポイント(RP)に使用されるループバック ID です。

次の 2 つのフィールドは、レプリケーションのマルチキャスト モードとして [BIDIR-PIM] を選択した場合に有効になります。

[アンダーレイ プライマリ RP ループバック ID(Underlay Primary RP Loopback ID)]:ファブリック アンダーレイでマルチキャスト プロトコル ピアリングのためにファントム RP に使用されるプライマリ ループバック ID です。

[アンダーレイ バックアップ RP ループバック ID(Underlay Backup RP Loopback ID)]:ファブリック アンダーレイでマルチキャスト プロトコル ピアリングを目的として、ファントム RP に使用されるセカンダリ ループバック ID です。

[アンダーレイ セカンド バックアップ RP ループバック ID(Underlay Second Backup RP Loopback Id)] および [アンダーレイ サード バックアップ RP ループバック ID(Underlay Third Backup RP Loopback Id)]:2 番目と 3 番目のフォールバック双方向 PIM ファントム RP に使用されます。

-

[VPC] タブをクリックします。ほとんどのフィールドは自動生成されます。必要に応じてフィールドを更新できます。

vPC ピア リンク VLAN(vPC Peer Link VLAN)]:vPC ピア リンク SVI に使用される VLAN です。

[vPC ピア リンク VLAN をネイティブ VLAN とする(Make vPC Peer Link VLAN as Native VLAN)]:vPC ピア リンク VLAN をネイティブ VLAN として有効にします。

[vPC ピア キープアライブ オプション(vPC Peer Keep Alive option)]:管理またはループバック オプションを選択します。管理ポートおよび管理 VRF に割り当てられた IP アドレスを使用する場合は、[管理(management)] を選択します。ループバック インターフェイス(および非管理 VRF)に割り当てられた IP アドレスを使用する場合は、ループバックを選択します。

IPv6 アドレスを使用する場合は、ループバック ID を使用する必要があります。

[vPC 自動回復時間(vPC Auto Recovery Time)]:vPC 自動回復タイムアウト時間を秒単位で指定します。

[vPC 遅延復元時間(vPC Delay Restore Time)]:vPC 遅延復元期間を秒単位で指定します。

[vPC ピア リンク ポート チャネル ID(vPC Peer Link Port Channel ID)]:vPC ピア リンクのポート チャネル ID を指定します。デフォルトでは、このフィールドの値は 500 です。

[vPC IPv6 ND 同期(vPC IPv6 ND Synchronize)]:vPC スイッチ間の IPv6 ネイバー探索同期を有効にします。デフォルトでチェックボックスはオンになっています。機能を無効にするにはチェックボックスをクリアします。

[vPC advertise-pip]:アドバタイズ PIP 機能を有効にします。

特定の vPC で アドバタイズ PIP 機能をイネーブルにすることもできます。.

[すべての vPC ペアに同じ vPC ドメイン ID を有効にする(Enable the same vPC Domain Id for all vPC Pairs)]:すべての vPC ペアに同じ vPC ドメイン ID を有効にします。このフィールドを選択すると、[vPC ドメイン ID(vPC Domain Id)] フィールドが編集可能になります。

[vPCドメインID(vPC Domain Id)]:すべての vPC ペアで使用される vPC ドメイン ID を指定します。

[vPC ドメイン ID の範囲(vPC Domain Id Range)]:新しいペアリングに使用する vPC ドメイン ID の範囲を指定します。

[ファブリック vPC ピアリングの QoS を有効にする(Enable QoS for Fabric vPC-Peering)]:スパインの QoS を有効にして、vPC ファブリック ピアリング通信の配信を保証します。.

Note

ファブリック設定の vPC ファブリック ピアリングとキューイング ポリシーの QoS オプションは相互に排他的です。

[QoS ポリシー名(QoS Policy Name)]:すべてのファブリック vPC ピアリング スパインで同じにする必要がある QoS ポリシー名を指定します。デフォルト名は [spine_qos_for_fabric_vpc_peering] です。

-

[プロトコル(Protocols)] タブをクリックします。ほとんどのフィールドは自動生成されます。必要に応じてフィールドを更新できます。

[アンダーレイ ルーティング ループバック ID(Underlay Routing Loopback Id)]:通常は loopback0 がファブリック アンダーレイ IGP ピアリングに使用されるため、ループバック インターフェイス ID は 0 に設定されます。

[アンダーレイ VTEP ループバック ID(Underlay VTEP Loopback Id)]:loopback1 は VTEP ピアリングの目的で使用されるため、ループバック インターフェイス ID は 1 に設定されます。

[アンダーレイ エニーキャスト ループバック ID(Underlay Anycast Loopback Id)]:ループバック インターフェイス ID はグレー表示され、VXLANv6 ファブリックの vPC ピアリングにのみ使用されます。

[アンダーレイ ルーティング プロトコル タグ(Underlay Routing Protocol Tag)]:ネットワークのタイプを定義するタグです。

[OSPF エリア ID(OSPF Area ID)]:OSPF エリア ID です(OSPF がファブリック内で IGP として使用されている場合)。

Note

OSPF または IS-IS 認証フィールドは、[全般(General)] タブの [アンダーレイ ルーティング プロトコル(Underlay Routing Protocol)] フィールドでの選択に基づいて有効になります。

[OSPF 認証の有効化(Enable OSPF Authentication)]:OSPF 認証を有効にするには、このチェックボックスをオンにします。無効にするにはチェックボックスをオフにします。このフィールドを有効にすると、OSPF 認証キー ID フィールドおよび OSPF 認証キー フィールドが有効になります。

[OSPF 認証キー ID(OSPF Authentication Key ID)]:キー ID が入力されます。

[OSPF 認証キー(OSPF Authentication Key)]:OSPF 認証キーは、スイッチからの 3DES キーである必要があります。

Note

プレーン テキスト パスワードはサポートされていません。スイッチにログインし、暗号化キーを取得して、このフィールドに入力します。詳細については、「認証キーの取得」の項を参照してください。

[IS-IS レベル(IS-IS Level)]:このドロップダウン リストから IS-IS レベルを選択します。

[IS-IS ネットワーク ポイントツーポイントの有効化(Enable IS-IS Network Point-to-Point)]:番号付きのファブリック インターフェイスでネットワーク ポイントツーポイントを有効にします。

[IS-IS 認証の有効化(Enable IS-IS Authentication)]:IS-IS 認証を有効にするには、チェックボックスをオンにします。無効にするにはチェックボックスをオフにします。このフィールドを有効にすると、IS-IS 認証フィールドが有効になります。

[IS-IS 認証キーチェーン名(IS-IS Authentication Keychain Name)]:CiscoisisAuth などのキーチェーン名を入力します。

[IS-IS 認証キー ID(IS-IS Authentication Key ID)]:キー ID が入力されます。

[IS-IS 認証キー(IS-IS Authentication Key)]:Cisco Type 7 暗号化キーを入力します。

Note

プレーン テキスト パスワードはサポートされていません。スイッチにログインし、暗号化キーを取得して、このフィールドに入力します。詳細については、「認証キーの取得」の項を参照してください。

[IS-IS オーバーロード ビットの設定(Set IS-IS Overload Bit)]:有効にすると、リロード後の一定時間、オーバーロード ビットを設定します。

[IS-IS オーバーロード ビットの経過時間(IS-IS Overload Bit Elapsed Time)]:経過時間(秒)の後にオーバーロード ビットをクリアできます。

[BGP 認証の有効化(Enable BGP Authentication)]:BGP 認証を有効にするにはチェックボックスをオンにします。無効にするにはチェックボックスをオフにします。このフィールドを有効にすると、[BGP 認証キー暗号化タイプ(BGP Authentication Key Encryption Type)] および [BGP 認証キー(BGP Authentication Key)] フィールドが有効になります。

Note

このフィールドを使用して BGP 認証を有効にする場合は、[iBGP Peer-Template Config] フィールドを空白のままにして、設定が重複しないようにします。

[BGP 認証キー暗号化タイプ(BGP Authentication Key Encryption Type)]:3DES 暗号化タイプの場合は 3、Cisco 暗号化タイプの場合は 7 を選択します。

[BGP 認証キー(BGP Authentication Key)]:暗号化タイプに基づいて暗号化キーを入力します。

Note

プレイン テキスト パスワードはサポートされていません。スイッチにログインし、暗号化されたキーを取得して、[BGP 認証キー(BGP Authentication Key)] フィールドに入力します。詳細については、「認証キーの取得」の項を参照してください。

[PIM Hello 認証の有効化(Enable PIM Hello Authentication)]:ファブリック内のスイッチのすべてのファブリック内インターフェイスで PIM hello 認証を有効にするには、このチェックボックスをオンにします。このチェックボックスは、マルチキャスト レプリケーション モードでのみ編集できます。このチェックボックスは、IPv4 アンダーレイに対してのみ有効です。

[PIM Hello 認証キー(PIM Hello Authentication Key)]:PIM hello 認証キーを指定します。詳細については、「PIM Hello 認証キーの取得」を参照してください。

PIM Hello 認証キーを取得するには、次の手順を実行します。

-

スイッチに SSH 接続します。

-

未使用のスイッチインターフェイスで、次を有効にします。

switch(config)# interface e1/32 switch(config-if)# ip pim hello-authentication ah-md5 pimHelloPasswordこの例では、pimHelloPassword が使用されたクリアテキスト パスワードです。

-

show run interface コマンドを入力して、PIM hello 認証キーを取得します。

switch(config-if)# show run interface e1/32 | grep pim ip pim sparse-mode ip pim hello-authentication ah-md5 3 d34e6c5abc7fecf1caa3b588b09078e0この例では、d34e6c5abc7fecf1caa3b588b09078e0 がファブリック設定で指定される PIM hello 認証キーです。

[BFD の有効化(Enable BFD)]:ファブリック内のすべてのスイッチで機能 [bfd] を有効にするには、このチェックボックスをオンにします。この機能は、IPv4 アンダーレイでのみ有効で、範囲はファブリック内にあります。

ファブリック内の BFD はネイティブにサポートされます。ファブリック設定では、BFD 機能はデフォルトで無効になっています。有効にすると、デフォルト設定のアンダーレイ プロトコルに対して BFD が有効になります。カスタムの必須 BFD 構成は、スイッチごとの自由形式またはインターフェイスごとの自由形式ポリシーを使用して展開する必要があります。

[BFD の有効化(Enable BFD)] チェックボックスをオンにすると、次の構成がプッシュされます。

feature bfdBFD機能の互換性については、それぞれのプラットフォームのマニュアルを参照してください。サポートされているソフトウェアイメージについては、「Compatibility Matrix for Cisco」を参照してください。Nexusダッシュボード ファブリック コントローラ

[iBGP 向け BFD の有効化(Enable BFD for iBGP)]:iBGP ネイバーの BFD を有効にするには、このチェックボックスをオンにします。このオプションはデフォルトでは無効になっています。

[OSPF 向け BFD の有効化(Enable BFD for OSPF)]:このチェックボックスをオンにすると、OSPF アンダーレイ インスタンスの BFD が有効になります。このオプションはデフォルトで無効になっており、リンクステートプロトコルがISISの場合はグレー表示されます。

[ISIS 向け BFD の有効化(Enable BFD for ISIS)]:このチェックボックスをオンにして、ISIS アンダーレイ インスタンスの BFD を有効にします。このオプションはデフォルトで無効になっており、リンク ステート プロトコルが OSPF の場合はグレー表示されます。

[PIM 向け BFD の有効化(Enable BFD for PIM)]:PIM の BFD を有効にするには、このチェックボックスをオンにします。このオプションはデフォルトで無効になっており、レプリケーション モードが [入力(Ingress)] の場合はグレー表示されます。

BFD グローバル ポリシーの例を次に示します。

router ospf <ospf tag> bfd router isis <isis tag> address-family ipv4 unicast bfd ip pim bfd router bgp <bgp asn> neighbor <neighbor ip> bfd[BGP 認証の有効化(Enable BGP Authentication)]:BGP 認証を有効にするにはチェックボックスをオンにします。このフィールドを有効にすると、[BFD 認証キー ID(BFD Authentication Key ID)] フィールドと [BFD 認証キー(BFD Authentication Key)] フィールドが編集可能になります。

Note

[全般(General)] タブの [ファブリック インターフェイスの番号付け(Fabric Interface Numbering)] フィールドが [番号付けなし(unnumbered)] に設定されている場合、BFD 認証はサポートされません。BFD 認証フィールドは自動的にグレー表示されます。BFD 認証は、P2P インターフェイスに対してのみ有効です。

[BFD 認証キー ID(BFD Authentication Key ID)]:インターフェイス認証の BFD 認証キー ID を指定します。デフォルト値は 100 です。

[BFD 認証キー(BFD Authentication Key)]:BFD 認証キーを指定します。

BFD 認証パラメータを取得する方法について。.

[iBGP ピアテンプレート構成(iBGP Peer-Template Config)] :リーフ スイッチに iBGP ピア テンプレート構成を追加して、リーフ スイッチとルート リフレクタの間に iBGP セッションを確立します。

BGP テンプレートを使用する場合は、テンプレート内に認証構成を追加し、[BGP 認証の有効化(Enable BGP Authentication)] チェックボックスをオフにして、構成が重複しないようにします。

構成例では、パスワード 3 の後に 3DES パスワードが表示されます。

router bgp 65000 password 3 sd8478fswerdfw3434fsw4f4w34sdsd8478fswerdfw3434fsw4f4w次のフィールドを使用して、さまざまな構成を指定できます。

-

[iBGP ピアテンプレート構成(iBGP Peer-Template Config)]:境界ロールを持つ RR およびスパインに使用される構成を指定します。

-

[リーフ/境界/境界ゲートウェイ iBGP ピアテンプレート構成(Leaf/Border/Border Gateway iBGP Peer-Template Config)]:リーフ、境界、または境界ゲートウェイに使用される構成を指定します。このフィールドが空の場合、[iBGP ピアテンプレート構成(iBGP Peer-Template Config)] で定義されたピア テンプレートがすべての BGP 対応デバイス(RR、リーフ、境界、または境界ゲートウェイ ロール)で使用されます。

ブラウン フィールド移行では、スパインとリーフが異なるピア テンプレート名を使用する場合、[iBGP ピアテンプレート構成(iBGP Peer-Template Config)] フィールドと [リーフ/境界/境界ゲートウェイ iBGP ピアテンプレート構成(Leaf/Border/Border Gateway iBGP Peer-Template Config)] フィールドの両方をスイッチ構成に従って設定する必要があります。スパインとリーフが同じピア テンプレート名とコンテンツを使用する場合(「route-reflector-client」CLIを除く)、ファブリック設定の [iBGP ピアテンプレート構成(iBGP Peer-Template Config)] フィールドのみを設定する必要があります。iBGP ピア テンプレートのファブリック設定が既存のスイッチ構成と一致しない場合、エラー メッセージが生成され、移行は続行されません。

-

-

[Advanced] タブをクリックします。ほとんどのフィールドは自動生成されます。必要に応じてフィールドを更新できます。

VRFテンプレートおよびVRF拡張テンプレート:VRFを作成するためのVRFテンプレートと、他のファブリックへのVRF拡張を有効にするためのVRF拡張テンプレートを指定します。

[ネットワーク テンプレート(Network Template)] と [ネットワーク拡張テンプレート(Network Extension Template)]:ネットワークを作成するためのネットワーク テンプレートと、他のファブリックにネットワークを拡張するためのネットワーク拡張テンプレートを指定します。

[オーバーレイ モード(Overlay Mode)]:config-profile または CLI を使用した VRF/ネットワーク構成です。デフォルトは config-profile です。詳細については、オーバーレイ モードを参照してください。

[サイト ID(Site ID)]:このファブリックを MSD 内で移動する場合の ID です。メンバー ファブリックが MSD の一部であるためには、サイト ID が必須です。MSD の各メンバー ファブリックには、一意のサイト ID があります。

[イントラ ファブリック インターフェイス MTU(Intra Fabric Interface MTU)]:ファブリック内インターフェイスの MTU を指定します。この値は偶数にする必要があります。

[レイヤ 2 ホスト インターフェイス MTU(Layer 2 Host Interface MTU)]:レイヤ 2 ホスト インターフェイスの MTU を指定します。この値は偶数にする必要があります。

[デフォルトでホスト インターフェイスをシャットダウンしない(Unshut Host Interfaces by Default)]:このチェック ボックスをオンにすると、デフォルトでホスト インターフェイスをシャットダウンしなくなります。

[電源モード(Power Supply Mode)]:適切な電源モードを選択します。

[CoPP プロファイル(CoPP Profile)]:ファブリックの適切なコントロール プレーン ポリシング(CoPP)プロファイル ポリシーを選択します。デフォルトでは、strict オプションが入力されます。

[VTEP HoldDown 時間(VTEP HoldDown Time)]:NVE 送信元インターフェイスのホールドダウン時間を指定します。

[ブラウンフィールド オーバーレイ ネットワーク名の形式(Brownfield Overlay Network Name Format)]:ブラウンフィールドのインポートまたは移行時にオーバーレイ ネットワーク名を作成するために使用する形式を入力します。ネットワーク名は、アンダースコア(_)およびハイフン(-)を除く特殊文字または空のスペースが含まれないようにしてください。ブラウンフィールドの移行が開始されたら、ネットワーク名を変更しないでください。ネットワーク名の命名規則については、「スタンドアロン ファブリックのネットワークの作成」の項を参照してください。構文は[<string> | $$VLAN_ID$$] $$VNI$$ [<string>| $$VLAN_ID$$] です。デフォルト値は [Auto_Net_VNI$$VNI$$_VLAN$$VLAN_ID$$] です。ネットワークを作成すると、指定した構文に従って名前が生成されます。次の表で構文内の変数について説明します。

変数

説明

$$VNI$$

スイッチ構成で検出されたネットワーク VNI ID を指定します。これは、一意のネットワーク名を作成するために必要な必須キーワードです。

$$VLAN_ID$$

ネットワークに関連付けられた VLAN ID を指定します。

VLAN ID はスイッチに固有であるため、ネットワークが検出されたスイッチの 1 つから VLAN ID をランダムに選択し、名前に使用します。Nexusダッシュボード ファブリック コントローラ

VLAN ID が VNI のファブリック全体で一貫していない限り、これを使用しないことを推奨します。

<string>

この変数はオプションであり、ネットワーク名のガイドラインを満たす任意の数の英数字を入力できます。

オーバーレイ ネットワーク名の例:Site_VNI12345_VLAN1234

Note

グリーンフィールド展開では、このフィールドを無視します。ブラウンフィールド オーバーレイ ネットワーク名の形式は、次のブラウンフィールド インポートに適用されます。

-

CLI ベースのオーバーレイ

-

構成プロファイルベースのオーバーレイ

[ブートストラップ スイッチの CDP の有効化(Enable CDP for Bootstrapped Switch)]:ブートストラップ スイッチの管理(mgmt0)インターフェイスで CDP を有効にします。デフォルトで、ブートストラップ スイッチ向けに mgmt0 インターフェイスで CDP は無効になっています。

[VXLAN OAM の有効化(Enable VXLAN OAM)]:ファブリック内のデバイスの VXLAM OAM 機能を有効にします。この設定はデフォルトでイネーブルになっています。VXLAN OAM 機能を無効にするにはチェックボックスをクリアします。

ファブリック内の特定のスイッチで VXLAN OAM 機能を有効にし、他のスイッチで無効にする場合は、自由形式構成を使用して、ファブリック設定で OAM を有効にし、OAM を無効にすることができます。

Note

Cisco Nexusダッシュボード ファブリック コントローラの VXLAN OAM 機能は、単一のファブリックまたはサイトでのみサポートされます。

[テナント DHCP の有効化(Enable Tenant DHCP)]:機能 dhcp および関連する構成をファブリック内のすべてのスイッチでグローバルに有効にするには、このチェックボックスをオンにします。これは、テナント VRF の一部であるオーバーレイ ネットワークの DHCP をサポートするための前提条件です。

Note

オーバーレイ プロファイルで DHCP 関連のパラメータを有効にする前に、[テナント DHCP の有効化(Enable Tenant DHCP)]が有効であることを確認します。

[NX-API の有効化(Enable NX-API)]:HTTPS での NX-API の有効化を指定します。このチェックボックスは、デフォルトでオンになっています。

[ポートの HTTP で NX-API を有効化する(Enable on NX-API on HTTP)]:HTTP 上の NX-API の有効化を指定します。HTTP を使用するには、[NX-API の有効化(Enable NX-API)] チェックボックスをオンにします。このチェックボックスは、デフォルトでオンになっています。このチェックボックスをオフにすると、エンドポイント ロケータ(EPL)、レイヤ 4 ~ レイヤ 7 サービス(L4 〜 L7 サービス)、VXLAN OAM など、NX-API を使用し、Cisco がサポートするアプリケーションは、HTTP ではなく HTTPS の使用を開始します。 Nexusダッシュボード ファブリック コントローラ

Note

[NX-API の有効化(Enable NX-API)] チェックボックスと [HTTP での NX-API の有効化(Enable NX-API on HTTP)] チェックボックスをオンにすると、アプリケーションは HTTP を使用します。

[ポリシーベース ルーティング(PBR)の有効化(Enable Policy-Based Routing(PBR))]:指定したポリシーに基づいてパケットのルーティングを有効にするにはこのチェックボックスを選択します。Cisco NX-OS リリース 7.0(3)I7(1) 以降では、この機能は Nexus 9000 クラウド スケール(Tahoe)ASIC を搭載した Cisco Nexus 9000 シリーズ スイッチで動作します。この機能は、レイヤ 4 ~ レイヤ 7 サービス ワークフローとともに使用されます。レイヤ 4 ~ レイヤ 7 サービスの詳細については、「レイヤ 4 ~ レイヤ 7 サービス」の章を参照してください。

[厳密な構成コンプライアンスの有効化(Enable Strict Config Compliance)]:このチェックボックスをオンにして、厳密な構成コンプライアンス機能を有効にします。これにより、双方向のコンプライアンス チェックが有効になり、インテント/期待されている構成に存在せず、実行構成内で追加された構成には、フラグが付けられます。デフォルトでは、この機能は無効になっています。

[AAA IP 認証の有効化(Enable AAA IP Authorization)]:IP 認証がリモート認証サーバで有効になっている場合に、AAA IP 認証を有効にします。これはNexusダッシュボード ファブリック コントローラをサポートするために必要で、カスタマがスイッチにアクセス可能な IP アドレスの厳密なコントロールをもつ場合のシナリオで必要です。

[NDFC をトラップ ホストとして有効化(Enable NDFC as Trap Host)]:Nexusダッシュボード ファブリック コントローラ を SNMPトラップの宛先として有効にするには、このチェックボックスをオンにします。通常、ネイティブ HA の導入では、スイッチの eth1 VIP IP アドレスが SNMP トラップ宛先として構成されます。Nexusダッシュボード ファブリック コントローラデフォルトでは、このチェックボックスは有効になっています。

[エニーキャストボーダーゲートウェイのアドバタイズ-pip(Anycast Border Gateway advertise-pip)]:エニーキャスト ボーダー ゲートウェイの PIP を VTEP としてアドバタイズできるようにします。MSD ファブリックの「構成の再計算」で有効です。

[グリーンフィールド クリーンアップ オプション(Greenfield Cleanup Option)]:Preserve-Config=No でインポートされたスイッチのスイッチ クリーンアップ オプションを有効にします。Nexusダッシュボード ファブリック コントローラこのオプションは、通常、スイッチのクリーンアップ時間を短縮するために、Cisco Nexus 9000v スイッチを使用するファブリック環境でのみ推奨されます。グリーンフィールド導入の推奨オプションは、ブートストラップを使用するか、または再起動によるクリーンアップです。つまり、このオプションはオフにする必要があります。

[精密時間プロトコル(PTP)の有効化(Enable Precision Time Protocol (PTP))]:ファブリック全体で PTP を有効にします。このチェックボックスをオンにすると、PTP がグローバルに有効になり、コアに面するインターフェイスで有効になります。また、[PTP 送信元ループバック ID(PTP Source Loopback Id)] および [PTP ドメイン ID(PTP Domain Id)] フィールドが編集可能になります。詳細については、「PTP情報」を参照してください。Easy ファブリック向け高精度時間プロトコル

[PTP 送信元ループバック ID(PTP Source Loopback Id)]:すべての PTP パケットの送信元 IP アドレスとして使用されるループバック インターフェイス ID ループバックを指定します。有効な値の範囲は 0 ~ 1023 です。PTP ループバック ID を RP、ファントム RP、NVE、または MPLS ループバック ID と同じにすることはできません。そうでない場合は、エラーが生成されます。PTP ループバック ID は、BGP ループバックまたは作成元のユーザ定義ループバックと同じにすることができます。Nexusダッシュボード ファブリック コントローラ

展開設定中に PTP ループバック ID が見つからない場合は、次のエラーが生成されます。

PTP 送信元 IP に使用するループバック インターフェイスが見つかりません。PTP 機能を有効にするには、すべてのデバイスで PTP ループバック インターフェイスを作成します。

[PTP ドメイン ID(PTP Domain Id)]:単一のネットワーク上の PTP ドメイン ID を指定します。有効な値の範囲は 0 ~ 127 です。

[MPLS ハンドオフの有効化(Enable MPLS Handoff)]:MPLS ハンドオフ機能を有効にするには、このチェックボックスをオンにします。詳細については、『External/WAN Layer 3 Connectivity for VXLAN BGP EVPN Fabrics』の MPLS SR および LDP ハンドオフ 章を参照してください。

[アンダーレイ MPLS ループバック ID(Underlay MPLS Loopback Id)]:アンダーレイ MPLS ループバック ID を指定します。デフォルト値は 101 です。

[TCAM 割り当ての有効化(Enable TCAM Allocation)]:TCAM コマンドは、有効にすると VXLAN および vPC ファブリック ピアリングに対して自動的に生成されます。

[デフォルト キューイング ポリシーの有効化(Enable Default Queuing Policies)]:このファブリック内のすべてのスイッチに QoS ポリシーを適用するには、このチェックボックスをオンにします。すべてのスイッチに適用した QoS ポリシーを削除するには、このチェックボックスをオフにし、すべての設定を更新してポリシーへの参照を削除し、保存して展開します。さまざまな Cisco Nexus 9000 シリーズ スイッチに使用できる定義済みの QoS 設定が含まれています。このチェックボックスをオンにすると、適切な QoS 設定がファブリック内のスイッチにプッシュされます。システム キューイングは、設定がスイッチに展開されると更新されます。インターフェイスごと自由形式ブロックに必要な設定を追加することにより、必要に応じて、定義されたキューイング ポリシーを使用してインターフェイス マーキングを実行できます。

テンプレート エディタでポリシー ファイルを開いて、実際のキューイング ポリシーを確認します。Cisco Web UI から、[操作(Operations)] > [テンプレート(Templates)] の順に選択します。Nexusダッシュボード ファブリック コントローラポリシー ファイル名でキューイング ポリシーを検索します(例:[queuing_policy_default_8q_cloudscale])。ファイルを選択します。[アクション(Actions)] ドロップダウンリストから、[テンプレート コンテンツの編集(Edit template content)] を選択してポリシーを編集します。

プラットフォーム特有の詳細については、『Cisco Nexus 9000 Series NX-OS Quality of Service コンフィグレーション ガイド』を参照してください。

N9Kクラウドスケールプラットフォームのキューイングポリシー:ファブリック内のEX、FX、およびFX2で終わるすべてのCisco Nexus 9200シリーズスイッチおよびCisco Nexus 9000シリーズスイッチに適用するキューイングポリシーをドロップダウンリストから選択します。有効な値は [queuing_policy_default_4q_cloudscale] および [queuing_policy_default_8q_cloudscale] です。FEX には [queuing_policy_default_4q_cloudscale] ポリシーを使用します。FEX がオフラインの場合にのみ、[queuing_policy_default_4q_cloudscale] ポリシーから [queuing_policy_default_8q_cloudscale] ポリシーに変更できます。

[N9K R シリーズ プラットフォーム キューイング ポリシー(N9K R-Series Platform Queuing Policy)]:ドロップダウンリストから、ファブリック内の R で終わるすべての Cisco Nexus スイッチに適用するキューイング ポリシーを選択します。有効な値は [queuing_policy_default_r_series] です。

[その他の N9K プラットフォーム キューイング ポリシー(Other N9K Platform Queuing Policy)]:ドロップダウンリストからキューイング ポリシーを選択し、上記 2 つのオプションで説明したスイッチ以外のファブリック内の他のすべてのスイッチに適用します。有効な値は [queuing_policy_default_other] です。

[MACsec の有効化(Enable MACsec)]:ファブリックの MACsec を有効にします。詳細については、「MACsec の有効化」を参照してください。MACsec の有効化

[自由形式の CLI(Freeform CLIs)]:ファブリック レベルの自由形式の CLI は、ファブリックの作成または編集中に追加できます。ファブリック全体のスイッチに適用できます。インデントなしで、実行コンフィギュレーションに表示されている設定を追加する必要があります。VLAN、SVI、インターフェイス構成などのスイッチ レベルの自由形式の構成は、スイッチでのみ追加する必要があります。詳細については、「ファブリック スイッチでのフリーフォーム設定の有効化」を参照してください。詳細については、ファブリック スイッチでのフリーフォーム設定の有効化を参照してください。

[リーフの自由形式の構成(Leaf Freeform Config)]:リーフ、境界、および境界ゲートウェイの役割を持つスイッチに追加する必要がある CLI です。

[スパイン自由形式の構成(Spine Freeform Config)]:スパイン、境界スパイン、境界ゲートウェイ スパイン、および スーパー スパインのロールを持つスイッチに追加する必要がある CLI を追加します。

[ファブリック内リンクの追加構成(Intra-fabric Links Additional Config)]:ファブリック内リンクに追加する CLI を追加します。

-

-

[リソース(Resources)] タブをクリックします。

[手動アンダーレイ IP アドレスの割り当て(Manual Underlay IP Address Allocation)]:VXLAN ファブリック管理を移行する場合は、このチェックボックスをオンにしないでください。Nexusダッシュボード ファブリック コントローラ

-

デフォルトでは、定義されたプールから動的にアンダーレイ IP アドレス リソース(ループバック、ファブリック インターフェイスなど)を割り当てます。Nexusダッシュボード ファブリック コントローラこのチェックボックスをオンにすると、割り当て方式が静的に切り替わり、動的 IP アドレス範囲フィールドの一部が無効になります。

-

静的割り当ての場合、REST API を使用してアンダーレイ IP アドレス リソースをリソース マネージャ(RM)に入力する必要があります。

-

マルチキャスト レプリケーションに BIDIR-PIM 機能が選択されている場合、[アンダーレイ RP ループバック IP 範囲(Underlay RP Loopback IP Range)] フィールドは有効のままになります。

-

静的割り当てから動的割り当てに変更しても、現在の IP リソースの使用情況は維持されます。それ以後の IP アドレス割り当て要求のみが動的プールから取得されます。

[アンダーレイ ルーティング ループバック IP 範囲(Underlay Routing Loopback IP Range)]:プロトコル ピアリングのループバック IP アドレスを指定します。

[アンダーレイ VTEP ループバック IP 範囲(Underlay VTEP Loopback IP Range)]:VTEP のループバック IP アドレスを指定します。

[アンダーレイ RP ループバック IP 範囲(Underlay RP Loopback IP Range)]:エニーキャストまたはファントム RP の IP アドレス範囲を指定します。

[アンダーレイ サブネット IP 範囲(Underlay Subnet IP Range)]:インターフェイス間のアンダーレイ P2P ルーティング トラフィックの IP アドレスです。

[アンダーレイ MPLS ループバック IP 範囲(Underlay MPLS Loopback IP Range)]:アンダーレイ MPLS ループバック IP アドレス範囲を指定します。

Easy A の境界と Easy B の間の eBGP では、アンダーレイ ルーティング ループバックとアンダーレイ MPLS ループバック IP 範囲は一意の範囲である必要があります。他のファブリックの IP 範囲と重複しないようにしてください。重複すると、VPNv4 ピアリングが起動しません。

[アンダーレイ ルーティング ループバック IPv6 範囲(Underlay Routing Loopback IPv6 Range):Loopback0 IPv6 アドレス範囲を指定します。

Underlay VTEP Loopback IPv6 Range:Loopback1およびAnycast Loopback IPv6 Address Rangeを指定します。

[アンダーレイ サブネット IPv6 範囲(Underlay Subnet IPv6 Range)]:番号付きおよびピアリンク SVI IP を割り当てる IPv6 アドレス範囲を指定します。

[IPv6アンダーレイの BGP ルータ ID 範囲(BGP Router ID Range for IPv6 Underlay)]:IPv6 アンダーレイの BGP ルータ ID 範囲を指定します。

[レイヤ 2 VXLAN VNI 範囲(Layer 2 VXLAN VNI Range)] および [レイヤ 3 VXLAN VNI 範囲(Layer 3 VXLAN VNI Range)]:ファブリックの VXLAN VNI ID を指定します。

[ネットワーク VLAN 範囲(Network VLAN Range)] および [VRF VLAN 範囲(VRF VLAN Range)]:レイヤ 3 VRF およびオーバーレイ ネットワークの VLAN 範囲です。

Subinterface Dot1q Range:L3サブインターフェイスを使用する場合のサブインターフェイスの範囲を指定します。

[VRF Lite の展開(VRF Lite Deployment)]:ファブリック間接続を拡張するための VRF Lite 方式を指定します。

[VRF Lite サブネット IP 範囲(VRF Lite Subnet IP Range)] フィールドは、VRF LITE IFC が自動作成されるときに VRF LITE に使用される IP アドレス用に予約されたリソースを指定します。Back2BackOnly、ToExternalOnly、または Back2Back&ToExternal を選択すると、VRF LITE IFC が自動作成されます。

[両方を自動展開(Auto Deploy Both)]:このチェックボックスは、対称 VRF Lite 展開に適用されます。このチェックボックスをオンにすると、自動作成された IFC の自動展開フラグが true に設定され、対称 VRF Lite 構成がオンになります。

このチェックボックスは、[VRF Lite 展開(VRF Lite Deployment)] フィールドが [手動(Manual)] に設定されていない場合に選択または選択解除できます。この場合、ユーザは自動作成された IFC の [自動展開(auto-deploy)] フィールドを明示的にオフにし、ユーザ入力には常に優先順位が与えられます。このフラグは、新しい自動作成 IFC にのみ影響し、既存の IFC には影響しません。

[VRF Lite サブネット IP 範囲(VRF Lite Subnet IP Range)] および [VRF Lite サブネット マスク(VRF Lite Subnet Mask)]:これらのフィールドには、DCI サブネットの詳細が入力されます。必要に応じて、次のフィールドを更新します。

画面に表示される値は自動的に生成されます。IP アドレス範囲、VXLAN レイヤ 2/レイヤ 3 ネットワーク ID 範囲、または VRF/ネットワーク VLAN 範囲を更新する場合は、次のことを確認します。

Note

値の範囲を更新する場合は、他の範囲と重複しないようにしてください。一度に更新できる値の範囲は 1 つだけです。複数の値の範囲を更新する場合は、別のインスタンスで実行します。たとえば、L2 と L3 の範囲を更新する場合は、次の手順を実行する必要があります。

-

L2 範囲を更新し、[保存(Save)] をクリックします。

-

[ファブリックの編集(Edit Fabric)] オプションをもう一度クリックし、L3 範囲を更新して [保存(Save)] をクリックします。

[サービス ネットワーク VLAN 範囲(Service Network VLAN Range)]:[サービス ネットワーク VLAN 範囲(Service Network VLAN Range)] フィールドで VLAN 範囲を指定します。これはスイッチごとのオーバーレイ サービス ネットワーク VLAN 範囲です。最小許容値は 2 で、最大許容値は 3967 です。

[ルート マップ シーケンス番号範囲(Route Map Sequence Number Range)]:ルートマップのシーケンス番号の範囲を指定します。最小許容値は 1 で、最大許容値は 65534 です。

-

-

管理能力(Manageability) タブをクリックします。

このタブのフィールドは次のとおりです。

[インバンド管理(Inband Management)]:これを有効にすると、フロント パネル インターフェイスを介してスイッチを管理できます。アンダーレイ ルーティング ループバック インターフェイスは、検出に使用されます。有効にすると、アウトオブバンド(OOB)mgmt0 インターフェイスを介してスイッチをファブリックに追加することはできなくなります。インバンド管理を通じて Easy ファブリックを管理するには、NDFC Web UI で [データ(Data)] を選択し、[設定(Settings)] > [サーバー設定(Server Settings)] > [管理(Admin)] を選択していることを確認します。この設定では、インバンド管理とアウトオブバンド接続(mgmt0)の両方がサポートされます。詳細については、Easy ファブリックでのインバンド管理とインバンド POAPを参照してください。

[DNS サーバ IP(DNS Server IPs)]:DNS サーバの IP アドレス(v4/v6)のカンマ区切りリストを指定します。

[DNS サーバ VRF(DNS Server VRFs)]:すべての DNS サーバに 1 つの VRF を指定するか、DNS サーバごとに 1 つの VRF を指定します。

[NTPサーバIP(NTP Server IPs)]:NTP サーバの IP アドレス(v4/v6)のカンマ区切りリストを指定します。

[NTPサーバVRF(NTP Server VRFs)]:すべての NTP サーバに 1 つの VRF を指定するか、NTP サーバごとに 1 つの VRF を指定します。

[Syslog サーバ IP(Syslog Server IPs)]:syslog サーバの IP アドレスのカンマ区切りリスト(v4/v6)を指定します(使用する場合)。

[Syslog サーバの重大度(Syslog Server Severity)]:syslog サーバごとに 1 つの syslog 重大度値のカンマ区切りリストを指定します。最小値は 0 で、最大値は 7 です。高い重大度を指定するには、大きい数値を入力します。

[Syslog サーバ VRF(Syslog Server VRFs)]:すべての syslog サーバに 1 つの VRF を指定するか、syslog サーバごとに 1 つの VRF を指定します。

[AAA 自由形式の構成(AAA Freeform Config):AAA 自由形式の構成を指定します。

ファブリック設定で AAA 構成が指定されている場合は、ソースが [UNDERLAY_AAA]、説明が [AAA 構成(AAA Configurations)] の [switch_freeform PTI] が作成されます。

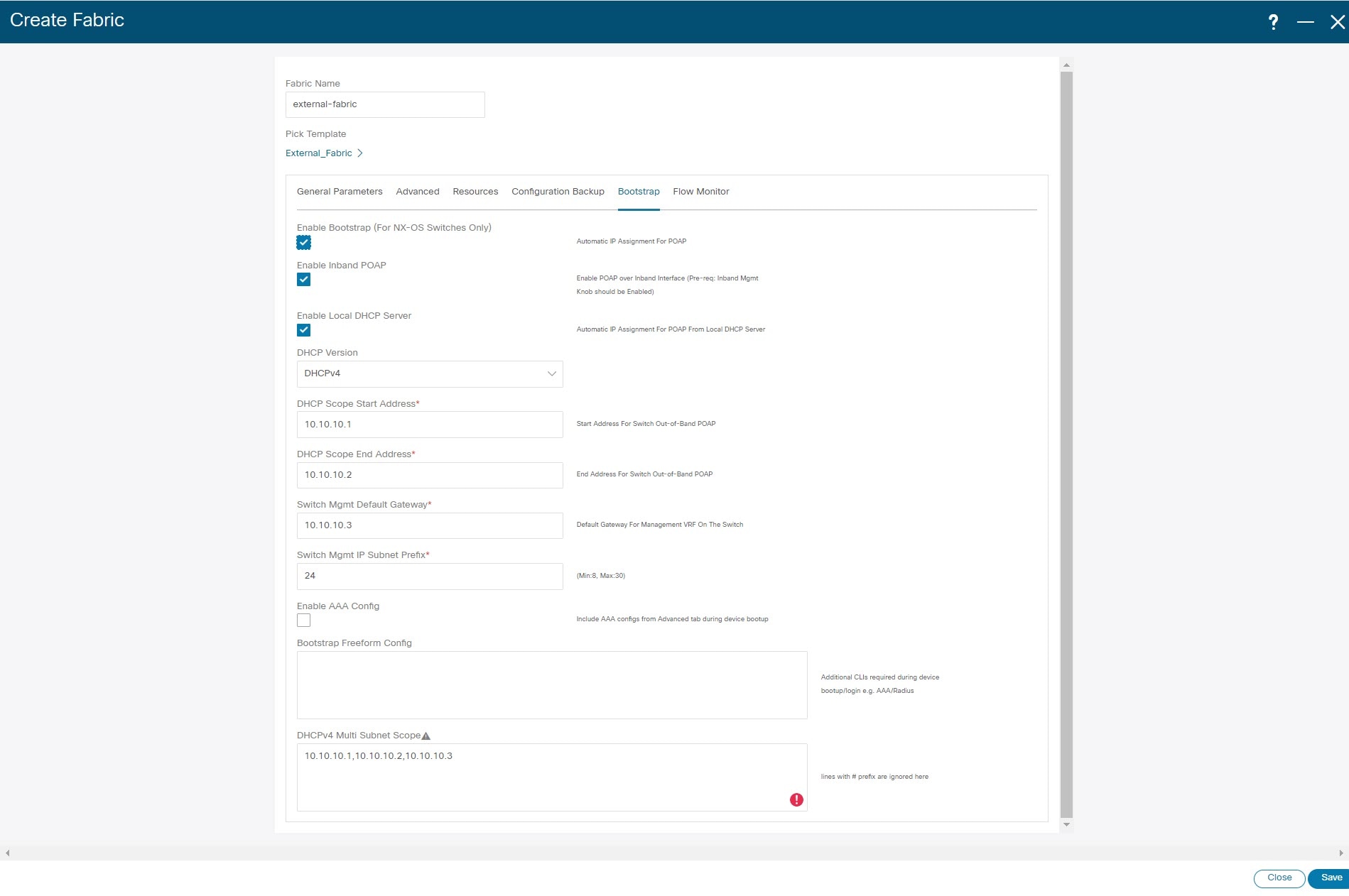

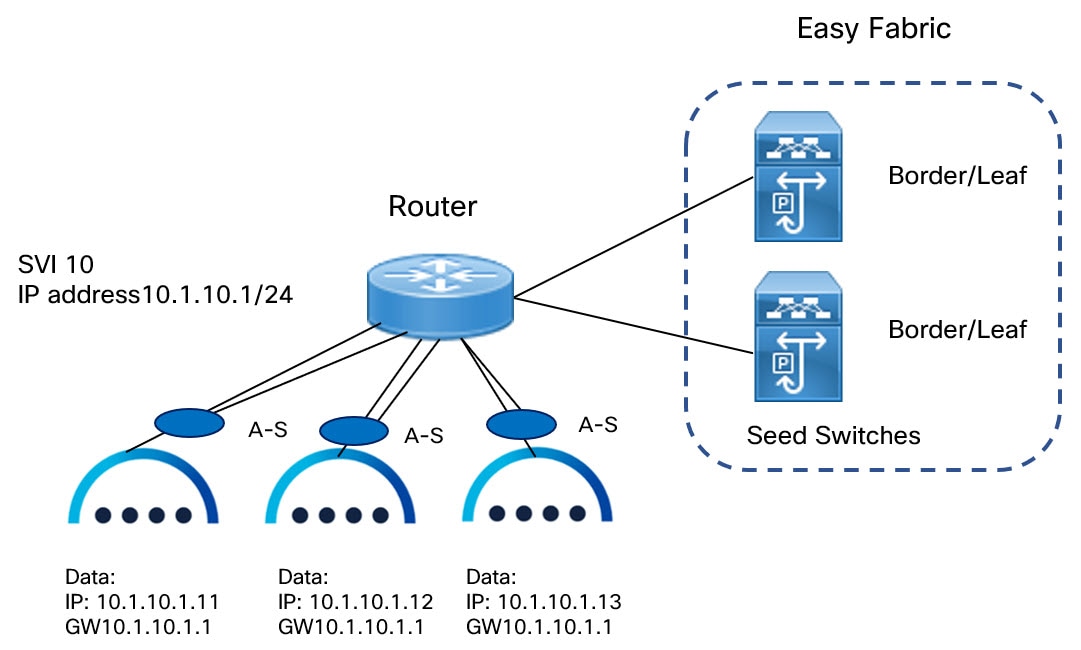

- [ブートストラップ(Bootstrap)] タブをクリックします。

[ブートストラップの有効化(Enable Bootstrap)]:ブートストラップ機能を有効にします。ブートストラップは easy day-0 のインポートを可能にし、既存のファブリックで新規デバイスを立ち上げることができます。ブートストラップは NX-OS POAP 機能を活用します。

Cisco NDFC リリース 12.1.1e 以降、スイッチを追加し、POAP 機能を使用するには、[ブートストラップを有効にする(Enable Bootstrap)] および [ローカル DHCP サーバーを有効にする(Enable Local DHCP Server)] チェックボックスをオンにします。詳細については、Easy ファブリックでのインバンド管理とインバンド POAPを参照してください。

ブートストラップをイネーブルにした後、次のいずれかの方法を使用して、DHCP サーバで IP アドレスの自動割り当てをイネーブルにできます。

-

外部 DHCP サーバ(External DHCP Server):[スイッチ管理デフォルト ゲートウェイ(Switch Mgmt Default Gateway)] および [スイッチ管理 IP サブネット プレフィックス(Switch Mgmt IP Subnet Prefix)] フィールドに外部 DHCP サーバに関する情報を入力します。

-

ローカル DHCPサーバ(Local DHCP Server):[ローカル DHCP サーバ(Local DHCP Server)] チェックボックスをオンにして、残りの必須フィールドに詳細を入力します。

ローカル DHCP サーバの有効化(Enable Local DHCP Server):ローカル DHCP サーバを介した自動 IP アドレス割り当ての有効化を開始するには、このチェックボックスをオンにします。このチェックボックスをオンにすると、[DHCP スコープ開始アドレス(DHCP Scope Start Address)] および [DHCP スコープ終了アドレス(DHCP Scope End Address)] フィールドが編集可能になります。

このチェックボックスをオンにしない場合、Nexusダッシュボード ファブリック コントローラ は自動 IP アドレス割り当てにリモートまたは外部DHCPサーバを使用します。

[DHCP バージョン(DHCP Version)]:このドロップダウンリストから [DHCPv4] または [DHCPv6] を選択します。DHCPv4 を選択すると、[スイッチ管理 IPv6 サブネット プレフィックス(Switch Mgmt IPv6 Subnet Prefix)] フィールドが無効になります。DHCPv6 を選択すると、[スイッチ管理 IP サブネット プレフィックス(Switch Mgmt IP Subnet Prefix)] は無効になります。

Note

Cisco Nexus 9000 および 3000 シリーズ スイッチは、スイッチがレイヤ 2 隣接(eth1 またはアウトオブバンド サブネットが /64 である必要がある)、または一部の IPv6 /64 サブネットにある L3 隣接である場合にのみ、IPv6 POAP をサポートします。/64 以外のサブネット プレフィックスはサポートされません。

[DHCP スコープ開始アドレス(DHCP Scope Start Address)] および [DHCP スコープ終了アドレス(DHCP Scope End Address)]:スイッチのアウトオブバンド POAP に使用される IP アドレス範囲の最初と最後の IP アドレスを指定します。

[スイッチ管理デフォルト ゲートウェイ(Switch Mgmt Default Gateway)]:スイッチの管理 VRF のデフォルト ゲートウェイを指定します。

スイッチ管理 IP サブネット プレフィックス(Switch Mgmt IP Subnet Prefix):スイッチの Mgmt0 インターフェイスのプレフィックスを指定します。プレフィックスは 8 ~ 30 の間である必要があります。

DHCP スコープおよび管理デフォルト ゲートウェイ IP アドレスの仕様(DHCP scope and management default gateway IP address specification):管理デフォルト ゲートウェイ IP アドレスを 10.0.1.1 に、サブネット マスクを 24 に指定した場合、DHCP スコープが指定したサブネット、10.0.1.2 ~ 10.0.1.254 の範囲内であることを確認してください。

[スイッチ管理 IPv6 サブネット プレフィックス(Switch Mgmt IPv6 Subnet Prefix)]:スイッチの Mgmt0 インターフェイスの IPv6 プレフィックスを指定します。プレフィックスは 112 〜 126 の範囲で指定する必要があります。このフィールドは DHCP の IPv6 が有効な場合に編集できます。

[AAA 構成の有効化(Enable AAA Config)]:ブートストラップ後のデバイス起動構成の一部として [管理可能性(Manageability)] タブから AAA 構成を含めます。

[DHCPv4/DHCPv6 マルチ サブネット スコープ(DHCPv4/DHCPv6 Multi Subnet Scope)]:1 行につき 1 つのサブネット スコープを入力するようにフィールドを指定します。[ローカル DHCP サーバーの有効化(Enable Local DHCP Server)] チェックボックスをオンにした後で、このフィールドは編集可能になります。

スコープの形式は次の順で定義する必要があります。

[DHCP スコープ開始アドレス、DHCP スコープ終了アドレス、スイッチ管理デフォルト ゲートウェイ、スイッチ管理サブネット プレフィックス(DHCP Scope Start Address, DHCP Scope End Address, Switch Management Default Gateway, Switch Management Subnet Prefix)]

例:10.6.0.2、10.6.0.9、16.0.0.1、24

[ブートストラップ自由形式の構成(Bootstrap Freeform Config)] :(任意)必要に応じて追加のコマンドを入力します。たとえば、デバイスにプッシュするいくつかの追加の設定が必要であり、ポスト デバイス ブートストラップが使用可能である場合、このフィールドでキャプチャして要求のとおりに保存することが可能です。デバイスの起動後、[ブートストラップ自由形式の構成(Bootstrap Freeform Config) フィールドで定義された構成を含めることができます。

running-config をコピーして [フリーフォームの設定(freeform config)] フィールドに、NX-OS スイッチの実行設定に示されているように、正しいインデントでコピーアンドペーストします。freeform config は running config と一致する必要があります。詳細については、ファブリック スイッチでのフリーフォーム設定の有効化を参照してください。

-

-

[構成のバックアップ(Configuration Backup)] タブをクリックします。このタブのフィールドは次のとおりです。

[毎時ファブリック バックアップ(Hourly Fabric Backu)]:ファブリック構成とインテントの毎時バックアップを有効にします。

時間単位のバックアップは、その時間の最初の 10 分間にトリガーされます。

[スケジュール済みファブリック バックアップ(Scheduled Fabric Backup)]:毎日のバックアップを有効にします。このバックアップは、構成のコンプライアンスによって追跡されないファブリック デバイスの実行構成の変更を追跡します。

[スケジュール済みの時間(Scheduled Time)]:スケジュールされたバックアップ時間を 24 時間形式で指定します。[スケジュール済みファブリック バックアップ(Scheduled Fabric Backup)] チェックボックスをオンにすると、このフィールドが有効になります。

両方のチェックボックスをオンにして、両方のバックアップ プロセスを有効にします。

[保存(Save)]をクリックすると、バックアップ プロセスが開始されます。

スケジュールされたバックアップは、指定した時刻に最大 2 分の遅延でトリガーされます。スケジュールされたバックアップは、構成の展開ステータスに関係なくトリガーされます。

NDFC で保持されるファブリック バックアップの数は、によって決定されます。

保持できるアーカイブファイルの数は、[サーバ プロパティ(Server Properties)] ウィンドウの [保持するデバイスあたりのアーカイブ ファイル数(# Number of archived files per device to be retained:)] フィールドで設定します。

Note

即時バックアップをトリガーするには、次の手順を実行します。

-

[LAN] > [トポロジ(Topology)] を選択してください。

-

特定のファブリック ボックス内をクリックします。[ファブリック トポロジ (fabric topology)] 画面が表示されます。

-

画面左側の [アクション(Actions)] ペインで、[ファブリックの再同期(Re-Sync Fabric)] をクリックします。

ファブリック トポロジ ウィンドウでファブリック バックアップを開始することもできます。[アクション(Actions)] ペインで [今すぐバックアップ(Backup Now)] をクリックします。

-

-

[フロー モニター(Flow Monitor)] タブをクリックします。このタブのフィールドは次のとおりです。

[Netflow を有効にする(Enable Netflow)]:このチェックボックスをオンにして、このファブリックの VTEP で Netflow を有効にします。デフォルトでは、Netflow は無効になっています。有効にすると、NetFlow 設定は、NetFlow をサポートするすべての VTEPS に適用されます。

注:ファブリックで Netflow が有効になっている場合、ダミーの no_netflow PTI を使用することで、特定のスイッチでは Netflow を使用しないように選択できます。

NetFlow がファブリック レベルで有効になっていない場合、インターフェイス、ネットワーク、または VRF レベルで NetFlow を有効にすると、エラー メッセージが生成されます。Cisco NDFC の Netflow サポートについては、Netflow サポート を参照してください。

[Netflow エクスポータ(Netflow Exporter)]領域で、[アクション(Actions)] > [追加(Add)] の順にクリックして、1 つ以上の Netflow エクスポータを追加します。このエクスポータは、NetFlow データの受信側です。この画面のフィールドは次のとおりです。

-

[エクスポータ名(Exporter Name)]:エクスポータの名前を指定します。

-

[IP]:エクスポータの IP アドレスを指定します。

-

[VRF]:エクスポータがルーティングされる VRF を指定します。

-

[送信元インターフェイス(Source Interface)]:送信元インターフェイス名を入力します。

-

[UDP ポート(UDP Port)]:NetFlow データがエクスポートされる UDP ポートを指定します。

[保存(Save)] をクリックしてエクスポータを構成します。[キャンセル(Cancel)] をクリックして破棄します。既存のエクスポータを選択し、[アクション(Actions)] > [編集(Edit)] または [アクション(Actions)] > [削除(Delete)] を選択して、関連するアクションを実行することもできます。

[Netflow レコード(Netflow Record)] 領域で、[アクション(Actions)] > [追加(Add)] の順にクリックして、1 つ以上の Netflow レコードを追加します。この画面のフィールドは次のとおりです。

-

[レコード名(Record Name)]:レコードの名前を指定します。

-

[レコード テンプレート(Record Template)]:レコードのテンプレートを指定します。レコード テンプレート名の 1 つを入力します。リリース 12.0.2 では、次の 2 つのレコード テンプレートを使用できます。カスタム Netflow レコード テンプレートを作成できます。テンプレート ライブラリに保存されているカスタム レコード テンプレートは、ここで使用できます。

-

netflow_ipv4_record:IPv4 レコード テンプレートを使用します。

-

netflow_l2_record:レイヤ 2 レコード テンプレートを使用します。

-

-

Is Layer2 Record:レコードが Layer2 netflow の場合は、このチェック ボックスをオンにします。

[保存(Save)] をクリックしてレポートを構成します。[キャンセル(Cancel)] をクリックして破棄します。既存のレコードを選択し、[アクション(Actions)] > [編集(Edit)] または [アクション(Actions)] > [削除(Delete)] を選択して、関連するアクションを実行することもできます。

[Netflow モニター(Netflow Monitor)] 領域で、[アクション(Actions)] > [追加(Add)] の順にクリックして、1 つ以上の Netflow モニターを追加します。この画面のフィールドは次のとおりです。

-

[モニター名(Monitor Name)]:モニターの名前を指定します。

-

[レコード名(Record Name)]:モニターのレコードの名前を指定します。

-

[エクスポータ 1 の名前(Exporter1 Name)] :NetFlow モニターのエクスポータの名前を指定します。

-

[エクスポータ 2 の名前(Exporter2 Name)] :(オプション)netflow モニターの副次的なエクスポータの名前を指定します。

各 netflow モニターで参照されるレコード名とエクスポータは、「Netflow レコード(Netflow Record)」と「Netflow エクスポータ(Netflow Exporter)」で定義する必要があります。

[保存(Save)] をクリックして、モニターを構成します。[キャンセル(Cancel)] をクリックして破棄します。既存のモニターを選択し、[アクション(Actions)] > [編集(Edit)] または [アクション(Actions)] > [削除(Delete)] を選択して、関連するアクションを実行することもできます。

-

-

[ファブリック(Fabric)] をクリックして、スライドイン ペインに概要を表示します。[起動(Launch)] アイコンをクリックして、[ファブリックの概要(Fabric Overview)] を表示します。

eBGP アンダーレイを使用したファブリックの構成

Easy_Fabric_eBGP ファブリック テンプレートを使用して、eBGP アンダーレイを使用するファブリックを作成できます。詳細については、eBGP アンダーレイを使用したファブリックの構成を参照してください。

Easy ファブリックの IPv6 アンダーレイ サポート

IPv6 のみのアンダーレイで Easy ファブリックを作成できます。IPv6 アンダーレイは、Easy_Fabric テンプレートでのみサポートされています。詳細については、VXLANv6 ファブリックの構成を参照してください。

テナント ルーテッド マルチキャストの概要

テナント ルーテッド マルチキャスト(TRM)は、BGP ベースの EVPN コントロール プレーンを使用する VXLAN ファブリック内でのマルチキャスト転送を有効にします。TRM は、ローカルまたは VTEP 間で同じサブネット内または異なるサブネット内の送信元と受信側の間にマルチテナント対応のマルチキャスト転送を実装します。

TRM を有効にすると、アンダーレイでのマルチキャスト転送が活用され、VXLAN でカプセル化されたルーテッド マルチキャストトラフィックが複製されます。デフォルト マルチキャスト配信ツリー(デフォルト MDT)は、VRF ごとに構築されます。これは、レイヤ 2 仮想ネットワーク インスタンス(VNI)のブロードキャストおよび不明ユニキャスト トラフィック、およびレイヤ 2 マルチキャスト複製グループの既存のマルチキャスト グループに追加されます。オーバーレイ内の個々のマルチキャスト グループ アドレスは、複製および転送のためにそれぞれのアンダーレイ マルチキャスト アドレスにマッピングされます。BGP ベースのアプローチを使用する利点は、TRM を備えた BGP EVPN VXLAN ファブリックが、すべてのエッジ デバイスまたは VTEP に RP が存在する完全な分散型オーバーレイ ランデブー ポイント(RP)として動作できることです。

マルチキャスト対応のデータセンターファブリックは、通常、マルチキャストネットワーク全体の一部です。マルチキャスト送信元、受信側、およびマルチキャスト ランデブー ポイントはデータセンター内に存在する可能性がありますが、キャンパス内にある場合や WAN 経由で外部から到達可能である場合もあります。TRM を使用すると、既存のマルチキャスト ネットワークをシームレスに統合できます。ファブリック外部のマルチキャスト ランデブー ポイントを活用できます。さらに、TRM では、レイヤ 3 物理インターフェイスまたはサブインターフェイスを使用したテナント対応外部接続が可能です。

詳細については、次のトピックを参照してください。

VXLAN EVPN マルチサイトのテナント ルーテッド マルチキャストの概要

マルチサイトを使用したテナント ルーテッド マルチキャストは、マルチサイト経由で接続された複数の VXLAN EVPN ファブリック間でのマルチキャスト転送を可能にします。

次の 2 つのユース ケースがサポートされています。

-

ユース ケース 1:TRM は、さまざまなサイトの送信元と受信者に、レイヤ 2 およびレイヤ 3 マルチキャスト サービスを提供します。

-

ユース ケース 2:TRM 機能を VXLAN ファブリックからファブリック外部の送信元受信者に拡張します。

TRM Multi-Site は、BGP ベースの TRM ソリューションを拡張したもので、複数の VTEP を持つ複数の TRM サイトが相互に接続して、最も効率的な方法でサイト間でマルチキャスト サービスを提供できるようにします。各 TRM サイトは独立して動作しており、各サイトのボーダー ゲートウェイは各サイトをつなぐことができます。サイトごとに複数のボーダー ゲートウェイを設定できます。特定のサイトで、BGW は EVPN および MVPN ルートを交換するために、他のサイトのルートサーバまたは BGW とピアリングします。BGW で、BGP はローカル VRF/L3VNI/L2VNI にルートをインポートし、ルートが学習された場所に応じて、それらのインポートされたルートをファブリックまたは WAN にアドバタイズします。

VXLAN EVPN マルチサイト オペレーションのテナント ルーテッド マルチキャスト

VXLAN EVPN マルチサイトでの TRM の操作は次のとおりです。

-

各サイトはエニーキャスト VTEP BGW で表されます。BGW 間での DF の選択により、パケットの重複がなくなります。

-

ボーダー ゲートウェイ間のトラフィックは、入力複製メカニズムを使用します。トラフィックは VXLAN ヘッダーとともにカプセル化され、その後に IP ヘッダーが続きます。

-

各サイトは、パケットのコピーを 1 つだけ受信します。

-

サイト間のマルチキャスト送信元および受信者情報は、TRM が設定されたボーダー ゲートウェイ上の BGP プロトコルによって伝播されます。

-

各サイトの BGW はマルチキャスト パケットを受信し、ローカル サイトに送信する前にパケットを再カプセル化します。

VXLAN EVPN マルチサイトでの TRM のガイドラインと制限事項については、「テナント ルーテッド マルチキャストの設定」を参照してください。

Cisco Nexusダッシュボード ファブリック コントローラを使用したシングル サイト向け TRM の構成

この項では、VXLAN EVPN ファブリックが Cisco Nexusダッシュボード ファブリック コントローラを使用してすでにプロビジョニングされていることを前提としています。

手順

| ステップ 1 |

選択した Easy ファブリックの TRM を有効にします。ファブリック テンプレートが [Easy_Fabric] の場合は、[ファブリックの概要(Fabric Overview)] > [アクション(Actions)] ドロップダウンから [ファブリックの編集(Edit Fabric)] オプションを選択します。[レプリケーション(Replication)] タブをクリックします。このタブのフィールドは次のとおりです。 [テナント ルーテッド マルチキャスト(TRM)の有効化(Enable Tenant Routed Multicast(TRM))]:VXLAN BGP EVPN ファブリックで EVPN/MVPN を介してオーバーレイ マルチキャスト トラフィックをサポートできるようにするテナント ルーテッド マルチキャスト(TRM)を有効にするには、このチェックボックスをオンにします。 [TRM VRFのデフォルト MDT アドレス(Default MDT Address for TRM VRFs)]:[テナント ルーテッド マルチキャスト(TRM)を有効にする(Enable Tenant Routed Multicast(TRM))] チェックボックスをオンにすると、テナント ルーテッド マルチキャスト トラフィックのマルチキャスト アドレスが自動入力されます。デフォルトでは、このアドレスは [マルチキャスト グループ サブネット] フィールドで指定された IP プレフィックスから取得されます。いずれかのフィールドをアップデートする場合、[マルチキャスト グループ サブネット(Multicast Group Subnet)] で指定した IP プレフィックスから選択された TRM アドレスであることを確認してください。 [保存(Save)] をクリックして、ファブリックの設定を保存します。この時点で、すべてのスイッチは保留状態になるため、「青色」になります。[ファブリックの概要(Fabric Overview)] > [アクション(Actions)] ドロップダウンリストから、[構成の再計算(Recalculate Config)] を選択し、[構成の展開(Deploy Config)] を選択して、次を有効にします。

Easy_Fabric_eBGP ファブリック テンプレートを使用して作成された VXLAN EVPN ファブリックの場合は、[EVPN] タブに [テナント ルーテッド マルチキャスト(TRM)の有効化(Enable Tenant Routed Multicast)] フィールドと [TRM VRF のデフォルト MDT アドレス(Default MDT Address for TRM VRFs)] フィールドが表示されます。 |

||

| ステップ 2 |

VRF の TRM を有効にします。 [ファブリックの概要(Fabric Overview)] > [VRF] > [VRF] に移動し、選択した VRF を編集します。[詳細(Advanced)] タブに移動し、次の TRM 設定を編集します。 TRM の有効化:TRM を有効にするためにチェックボックスを選択します。TRM を有効化する場合、RP アドレスおよびアンダーレイ マルチキャスト アドレスを入力する必要があります。 RP が外部:ファブリックに対して RP が外部である場合、このチェックボックスを有効にします。このフィールドのチェックがオフの場合、RP はすべての VTEP に分散されます。

RP アドレス:RP の IP アドレスを指定します。 RP ループバック ID:RP が外部 が有効化されていない場合、RP のループバック ID を指定します。 アンダーレイ Mcast アドレス:VRF に関連付けられたマルチキャスト アドレスを指定します。マルチキャスト アドレスは、ファブリック アンダーレイでマルチキャスト トラフィックを転送するために使用します。 オーバーレイ Mcast グループ:指定した RP のマルチキャスト グループ サブネットを指定します。値は「ip pim rp-address」コマンドのグループ範囲です。フィールドが空の場合、デフォルトで 224.0.0.0/24 が使用されます。 [Save] をクリックして設定を保存します。スイッチは保留状態に入り、青色になります。これらの設定で次のことが有効化されます。

|

||

| ステップ 3 |

ネットワークの TRM を有効にします。 [ファブリックの概要(Fabric Overview)] > [ネットワーク(Networks)] > [ネットワーク(Networks)] に移動します。選択したネットワークを編集し、[詳細(Advanced)] タブに移動します。次の TRM 設定を編集します。 TRM の有効化:TRM を有効にするためにチェックボックスを選択します。 [Save] をクリックして設定を保存します。スイッチは保留状態、つまり青色になります。TRM 設定により、次のことが可能になります。

|

Cisco Nexusダッシュボード ファブリック コントローラ を使用したマルチサイト向け TRM の構成

このセクションでは、マルチサイト ドメイン(MSD)がすでに Cisco Nexusダッシュボード ファブリック コントローラによって展開されており、TRM を有効にする必要があることを前提としています。

手順

| ステップ 1 |

BGW で TRM を有効にします。 [ファブリックの概要(Fabric Overview)] > [VRF] > [VRF] に移動します。[スコープ(Scope)] で正しい DC ファブリックが選択されていることを確認し、VRF を編集します。[Advanced] タブまで移動します。TRM 設定の編集すべての DC ファブリックとその VRF に対してこのプロセスを繰り返します。 TRM の有効化:TRM を有効にするためにチェックボックスを選択します。TRM を有効化する場合、RP アドレスおよびアンダーレイ マルチキャスト アドレスを入力する必要があります。 RP が外部:ファブリックに対して RP が外部である場合、このチェックボックスを有効にします。このフィールドのチェックがオフの場合、RP はすべての VTEP に分散されます。

RP アドレス:RP の IP アドレスを指定します。 RP ループバック ID:RP が外部 が有効化されていない場合、RP のループバック ID を指定します。 アンダーレイ Mcast アドレス:VRF に関連付けられたマルチキャスト アドレスを指定します。マルチキャスト アドレスは、ファブリック アンダーレイでマルチキャスト トラフィックを転送するために使用します。 オーバーレイ Mcast グループ:指定した RP のマルチキャスト グループ サブネットを指定します。値は「ip pim rp-address」コマンドのグループ範囲です。フィールドが空の場合、デフォルトで 224.0.0.0/24 が使用されます。 [TRM BGW MSite の有効化(Enable TRM BGW MSite)]:境界ゲートウェイ マルチサイトで TRM を有効にするには、このチェックボックスをオンにします。 [保存(Save)] をクリックして、設定を保存します。スイッチは保留状態に入り、青色になります。これらの設定で次のことが有効化されます。

|

||

| ステップ 2 |

BGW 間の MVPN AFI を確立します。 MSD ファブリックをダブルクリックして、[ファブリックの概要(Fabric Overview)] ウィンドウを開きます。[リンク(Link)] を選択します。ポリシー:[オーバーレイ(Overlays)] でフィルタします。 [TRM の有効化(Enable TRM)] チェックボックスをオンにして、各オーバーレイ ピアリングを選択および編集し、TRM を有効にします。 [Save] をクリックして設定を保存します。スイッチは保留状態、つまり青色になります。TRM 設定により、BGW 間、または BGW とルート サーバ間の MVPN ピアリングが有効になります。 |

vPC ファブリック ピアリング

vPC ファブリック ピアリングは、vPC ピア リンクの物理ポートを無駄にすることなく、拡張デュアル ホーミング アクセス ソリューションを提供します。この機能は、従来の vPC のすべての特性を保持します。詳細については、vPC ファブリック ピアリングについての情報のセクション(Cisco Nexus 9000 シリーズ NX-OS VXLAN 構成ガイド)を参照してください。

2 台のスイッチの仮想ピア リンクを作成するか、既存の物理ピア リンクを仮想ピア リンクに変更できます。Cisco NDFC は、グリーンフィールド展開とブラウンフィールド展開の両方で vPC ファブリック ピアリングをサポートします。この機能は、Easy_Fabric および Easy_Fabric_eBGP ファブリック テンプレートに適用されます。

(注) |

Easy_Fabric_eBGP ファブリックは、ブラウンフィールド インポートをサポートしていません。 |

注意事項と制約事項

次に、vPC ファブリック ピアリングの注意事項と制限事項を示します。

-

vPC ファブリック ピアリングは、Cisco NX-OS リリース 9.2(3) からサポートされています。

-

Cisco Nexus N9K-C9332C スイッチ、Cisco Nexus N9K-C9364C スイッチ、Cisco Nexus N9K-C9348GC-FXP スイッチ、また FX および FX2 で終わる Cisco Nexus 9000 シリーズ スイッチだけが vPC ファブリック ピアリングをサポートします。

-

Cisco Nexus N9K-C93180YC-FX3S および N9K-C93108TC-FX3P プラットフォーム スイッチは、vPC ファブリック ピアリングをサポートします。

-

Cisco Nexus 9300-EX 、および 9300-FX/FXP/FX2/FX3/GX/GX2 プラットフォーム スイッチは、vPC ファブリック ピアリングをサポートします。Cisco Nexus 9200 および 9500 プラットフォーム スイッチは、vPC ファブリック ピアリングをサポートしていません。詳細については、vPC ファブリック ピアリングの注意事項と制約事項のセクション(Cisco Nexus 9000 シリーズ NX-OS VXLAN 構成ガイド)を参照してください。

-

他の Cisco Nexus 9000 シリーズ スイッチを使用している場合、[再計算と展開(Recalculate & Deploy)] 中に警告が表示されます。これらのスイッチは将来のリリースでサポートされるため、警告が表示されます。

-

[仮想ピアリンクを使用(Use Virtual Peerlink)] オプションを使用して、vPC ファブリック ピアリングをサポートしていないスイッチをペアリングしようとすると、ファブリックの展開時に警告が表示されます。

-

オーバーレイの有無にかかわらず、物理ピア リンクを仮想ピア リンクに、またはその逆に変換することができます。

-

ボーダー ゲートウェイのリーフ ロールを持つスイッチは、vPC ファブリック ピアリングをサポートしていません。

-

vPC ファブリック ピアリングは、Cisco Nexus 9000 シリーズ モジュラ シャーシおよび FEX ではサポートされていません。これらのいずれかをペアリングしようとすると、[再計算と展開(Recalculate & Deploy)] 中にエラーが表示されます。

-

ブラウンフィールド展開とグリーンフィールド展開は、Cisco NDFC での vPC ファブリック ピアリングをサポートします。

-

ただし、物理ピア リンクを使用して接続されているスイッチをインポートし、[再計算と展開(Recalculate & Deploy)] 後に物理ピア リンクを仮想ピア リンクに変換することはできます。機能の設定中に TCAM リージョンを更新するには、構成端末で hardware access-list tcam ingress-flow redirect 512 コマンドを使用します。

ファブリック vPC ピアリングの QoS

Easy_Fabric ファブリック設定で、vPC ファブリック ピアリング通信の配信を保証するため、スパインの QoS を有効にすることができます。さらに、QoS ポリシー名を指定できます。

グリーンフィールド展開については、次のガイドラインに注意してください。

-

QoS が有効で、ファブリックを新しく作成した場合:

-

スパインまたはスーパー スパイン ネイバーが仮想 vPC である場合に、スーパー スパインが存在しているなら、スーパー スパインからリーフまたはボーダーからスパインなどの無効なリンクからのネイバーが優先されないようにします。

-

Cisco Nexus 9000 シリーズ スイッチ モデルに基づいて、switch_freeform ポリシー テンプレートを使用して、推奨されるグローバル QoS 設定を作成します。

-

スパインから正しいネイバーへのファブリック リンクで QoS を有効にします。

-

-

QoS ポリシー名が編集されている場合は、ポリシー名の変更がすべての場所(つまり、グローバルとリンク)に適用されることを確認してください。

-

QoS が無効になっている場合は、QoS ファブリック vPC ピアリングに関連するすべての設定を削除します。

-

変更がない場合は、既存の PTI を尊重します。

グリーンフィールド展開の詳細については、新規 VXLAN BGP EVPN ファブリックの作成を参照してください。

ブラウンフィールド展開については、以下のガイドラインに注意してください。

ブラウンフィールドのシナリオ 1:

-

QoS が有効で、ポリシー名が指定されている場合:

(注)

QoS は、グローバル QoS およびネイバー リンク サービス ポリシーのポリシー名が、すべてのファブリック vPC ピアリング接続スパインで同じ場合にのみ有効にする必要があります。

-

ポリシー名に基づいてスイッチから QoS 設定をキャプチャし、ポリシー名に基づいてアカウントの対象となっていない設定をフィルタリングして除去し、構成を PTI 説明付きの switch_freeform に設定します。

-

ファブリック インターフェイスのサービス ポリシー構成も作成します。

-

グリーンフィールド構成では、ブラウンフィールド構成を尊重する必要があります。

-

-

QoS ポリシー名が編集されている場合は、既存のポリシーとブラウンフィールドの追加構成も削除し、推奨される構成でグリーンフィールド フローに従います。

-

QoS が無効になっている場合は、QoS ファブリック vPC ピアリングに関連するすべての設定を削除します。

(注)

生じ得る、またはエラーのために不一致が生じたユーザー構成のクロスチェックは行われず、ユーザーには差分が表示される場合があります。

ブラウンフィールドのシナリオ 2:

-

QoS が有効になっていて、ポリシー名が指定されていない場合、QoS 設定は、アカウントの対象となっていない、スイッチの自由形式設定の一部です。

-

ブラウンフィールドの [再計算と展開(Recalculate & Deploy)] 後にファブリック設定からの QoS を有効にした場合、QoS 構成が重複するため、ファブリックの vPC ピアリング設定がすでに存在する場合には相違が表示されます。

ブラウンフィールド展開の詳細については、新規 VXLAN BGP EVPN ファブリックの作成を参照してください。

フィールドと説明

スイッチの vPC ペアリング ウィンドウを表示するには、ファブリック トポロジ ウィンドウでスイッチを右クリックし、[vPC ペアリング(vPC Pairing)] を選択します。スイッチの vPC ペアリング ウィンドウには、次のフィールドがあります。

|

フィールド |

説明 |

||

|---|---|---|---|

|

[仮想ピアリンクを使用(Use Virtual Peerlink)] |

スイッチ間の仮想ピア リンクを有効または無効にすることができます。 |

||

|

スイッチ名 |

ファブリック内のすべてのピア スイッチを指定します。

|

||

|

推奨 |

ピア スイッチを選択したスイッチとペアリングできるかどうかを指定します。有効な値は true と false です。推奨されるピア スイッチは true に設定されます。 |

||

|

Reason |

選択したスイッチとピア スイッチ間の vPC ペアリングが可能または不可能な理由を指定します。 |

||

|

シリアル番号 |

スイッチのシリアル番号を指定します。 |

[vPC ペアリング(vPC Pairing)] オプションを使用して、次のことを実行できます。

仮想ピア リンクの作成

Procedure

| Step 1 |

を選択します。 [LAN ファブリック(LAN Fabrics)] ウィンドウが表示されます。 |

||

| Step 2 |

Easy_Fabric または Easy_Fabric_eBGP ファブリック テンプレートを使用してファブリックを選択します。 |

||

| Step 3 |

[トポロジ(Topology)] ウィンドウで、スイッチを右クリックし、ドロップダウン リストから [vPC ペアリング(vPC Pairing)] を選択します。 ピア選択のためのウィンドウが表示されます。

ボーダー ゲートウェイ リーフ ロールを持つスイッチを選択すると、次のエラーが表示されます。 <switch-name> にはネットワーク/VRF がアタッチされています(<switch-name> has a Network/VRF attached)。vPC ペアリング/ペアリング解除の前にネットワーク/VRF をデタッチしてください(Please

detach the Network/VRF before vPC Pairing/Unpairing)。

|

||

| Step 4 |

[仮想ピアリンクを使用(Use Virtual Peerlink)] チェック ボックスをオンにします。 |

||

| Step 5 |

ピア スイッチを選択し、[推奨(Recommended)] 列をチェックして、ペアリングが可能かどうかを確認します。 値が true の場合、ペアリングが可能です。推奨が false の場合でも、スイッチをペアリングすることは可能です。ただし、[再計算とデプロイ(Recalculate & Deploy)] 中に警告またはエラーが発生します。 |

||

| Step 6 |

[保存(Save)] をクリックします。 |

||

| Step 7 |

[トポロジ(Topology)] ウィンドウで、[再計算と展開(Recalculate & Deploy)] を選択します。 [構成の展開(Deploy Configuration)] ウィンドウが表示されます。 |

||

| Step 8 |

[構成のプレビュー(Preview Config)] 列のスイッチに関連するフィールドをクリックします。 そのスイッチの [構成のプレビュー(Config Preview)] ウィンドウが表示されます。 |

||

| Step 9 |

vPC リンクの詳細が、保留中の構成と、元の構成を横に並べて表示されます。 |

||

| Step 10 |

ウィンドウを閉じます。 |

||

| Step 11 |

[再計算と展開(Recalculate & Deploy)] アイコンの横にある保留中のエラー アイコンをクリックして、エラーと警告を表示します (存在する場合)。 TCAM に関連する警告が表示された場合は、[解決(Resolve)] アイコンをクリックします。スイッチのリロード確認用のダイアログボックスが表示されます。[OK] をクリックします。トポロジ ウィンドウからスイッチをリロードすることもできます。詳細については、vPC ファブリック ピアリングの注意事項と制約事項および vPC から vPC ファブリック ピアリングへの移行のセクション(Cisco Nexus 9000 シリーズ NX-OS VXLAN 構成ガイド)を参照してください。 vPC ファブリック ピアリングを介して接続されているスイッチは、灰色の雲で囲まれています。 |

物理ピア リンクから仮想ピア リンクへの変換

Before you begin

-

物理ピア リンクから仮想ピア リンクへの変換は、スイッチのメンテナンス ウィンドウ中に実行します。

-

スイッチが vPC ファブリック ピアリングをサポートしていることを確認します。以下のスイッチのみが vPC ファブリック ピアリングをサポートします。

-

Cisco Nexus N9K-C9332C スイッチ、Cisco Nexus N9K-C9364C スイッチ、および Cisco Nexus N9K-C9348GC-FXP スイッチ。

-

FX、FX2、および FX2-Z で終わる Cisco Nexus 9000 シリーズ スイッチ。

-

Cisco Nexus 9300-EX、および 9300-FX/FXP/FX2/FX3/GX/GX2 プラットフォーム スイッチ。詳細については、vPC ファブリック ピアリングの注意事項と制約事項のセクション(Cisco Nexus 9000 シリーズ NX-OS VXLAN 構成ガイド)を参照してください。

-

Procedure

| Step 1 |

を選択します。 [LAN ファブリック(LAN Fabrics)] ウィンドウが表示されます。 |

||

| Step 2 |

Easy_Fabric または Easy_Fabric_eBGP ファブリック テンプレートを使用してファブリックを選択します。 |

||

| Step 3 |

[トポロジ(Topology)] ウィンドウで、物理ピア リンクを使用して接続されているスイッチを右クリックし、ドロップダウン リストから [vPC ペアリング(vPC Pairing)] を選択します。 ピア選択のためのウィンドウが表示されます。

ボーダー ゲートウェイ リーフ ロールを持つスイッチを選択すると、次のエラーが表示されます。 <switch-name> にはネットワーク/VRF がアタッチされています(<switch-name> has a Network/VRF attached)。vPC ペアリング/ペアリング解除の前にネットワーク/VRF をデタッチしてください(Please

detach the Network/VRF before vPC Pairing/Unpairing)。

|

||

| Step 4 |

[推奨(Recommended)] 列をチェックして、ペアリングが可能かどうかを確認します。 値が true の場合、ペアリングが可能です。推奨が false の場合でも、スイッチをペアリングすることは可能です。ただし、[再計算とデプロイ(Recalculate & Deploy)] 中に警告またはエラーが発生します。 |

||

| Step 5 |

[仮想ピアリンクを使用(Use Virtual Peerlink)] チェック ボックスをオンにします。 [ペア解除(Unpair)] アイコンが [保存(Save)] に変わります。 |

||

| Step 6 |

[保存(Save)] をクリックします。

|

||

| Step 7 |

[トポロジ(Topology)] ウィンドウで、[再計算と展開(Recalculate & Deploy)] を選択します。 [構成の展開(Deploy Configuration)] ウィンドウが表示されます。 |

||

| Step 8 |

[構成のプレビュー(Preview Config)] 列のスイッチに関連するフィールドをクリックします。 そのスイッチの [構成のプレビュー(Config Preview)] ウィンドウが表示されます。 |

||

| Step 9 |

vPC リンクの詳細が、保留中の構成と、元の構成を横に並べて表示されます。 |

||

| Step 10 |

ウィンドウを閉じます。 |

||

| Step 11 |

[再計算して展開(Recalculate & Deploy)] アイコンの横にある保留中のエラー アイコンをクリックして、エラーと警告を表示します (存在する場合)。 TCAM に関連する警告が表示された場合は、[解決(Resolve)] アイコンをクリックします。スイッチのリロード確認用のダイアログボックスが表示されます。[OK] をクリックします。ファブリック トポロジ ウィンドウからスイッチをリロードすることもできます。 ピア スイッチ間の物理ピア リンクが赤に変わります。このリンクを削除します。スイッチは仮想ピア リンクを介してのみ接続されるようになり、灰色の雲に囲まれて表示されます。 |

仮想ピア リンクから物理ピア リンクへの変換

Before you begin

Procedure

| Step 1 |

を選択します。 [LAN ファブリック(LAN Fabrics)] ウィンドウが表示されます。 |

||

| Step 2 |

Easy_Fabric または Easy_Fabric_eBGP ファブリック テンプレートを使用してファブリックを選択します。 |

||

| Step 3 |

[トポロジ(Topology)] ウィンドウで、仮想ピア リンクを介して接続されているスイッチを右クリックし、ドロップダウン リストから [vPC ペアリング(vPC Pairing)] を選択します。 ピア選択のためのウィンドウが表示されます。

|

||

| Step 4 |

[仮想ピアリンクを使用(Use Virtual Peerlink)] チェック ボックスをオフにします。 [ペア解除(Unpair)] アイコンが [保存(Save)] に変わります。 |

||

| Step 5 |

[保存(Save)] をクリックします。 |

||

| Step 6 |

[トポロジ(Topology)] ウィンドウで、[再計算と展開(Recalculate & Deploy)] を選択します。 [構成の展開(Deploy Configuration)] ウィンドウが表示されます。 |

||

| Step 7 |

[構成のプレビュー(Preview Config)] 列のスイッチに関連するフィールドをクリックします。 そのスイッチの [構成のプレビュー(Config Preview)] ウィンドウが表示されます。 |

||

| Step 8 |

vPC ピア リンクの詳細が、保留中の構成と、元の構成を横に並べて表示されます。 |

||

| Step 9 |

ウィンドウを閉じます。 |

||

| Step 10 |

[再計算して展開(Recalculate & Deploy)] アイコンの横にある保留中のエラー アイコンをクリックして、エラーと警告を表示します (存在する場合)。 TCAM に関連する警告が表示された場合は、[解決(Resolve)] アイコンをクリックします。スイッチのリロード確認用のダイアログボックスが表示されます。[OK] をクリックします。ファブリック トポロジ ウィンドウからスイッチをリロードすることもできます。 灰色の雲で表される仮想ピア リンクが表示されなくなり、代わりにピア スイッチが物理ピア リンクを介して接続されます。 |

Easy ファブリック向け高精度時間プロトコル

[Easy_Fabric] テンプレートのファブリック設定で、[高精度時間プロトコル(PTP)を有効化(Enable Precision Time Protocol(PTP)] チェックボックスをオンにして、ファブリック全体で PTP を有効にします。このチェックボックスを選択すると、PTP はグローバルで、およびコア向きのインターフェイスで有効化されます。また、[PTP ループバック ID(PTP Loopback Id)] および [PTP ドメイン ID(PTP Domain Id)] フィールドは編集可能です。

PTP 機能は、ファブリック内のすべてのデバイスがクラウド規模のデバイスである場合にのみ機能します。ファブリック内にクラウド スケール以外のデバイスがあり、PTP が有効になっていない場合は、警告が表示されます。クラウドスケール デバイスの例としては、Cisco Nexus 93180YC-EX、Cisco Nexus 93180YC-FX、Cisco Nexus 93240YC-FX2、および Cisco Nexus 93360YC-FX2 スイッチがあります。

詳細については、『Cisco Nexus 9000 シリーズ NX-OS システム管理コンフィギュレーション ガイド』の「PTP の構成」の項、および『Cisco Nexsus Dashboard Insights ユーザ ガイド』を参照してください。

Nexusダッシュボード ファブリック コントローラの展開、特に VXLAN EVPN ベースのファブリック展開では、PTP をグローバルに有効にする必要があります。また、コア側のインターフェイスで PTP を有効にする必要があります。インターフェイスは、VM や Linux ベースのマシンのような外部 PTP サーバに対して構成できます。したがって、インターフェイスを編集して、グランドマスター クロックと接続する必要があります。

グランドマスター クロックは Easy ファブリックの外部で構成する必要があり、IP 到達可能です。グランドマスター クロックへのインターフェイスは、[interface freeform config] を使用して PTP で有効にする必要があります。

[構成の展開(Deploy Config)] をクリックすると、すべてのコア側インターフェイスが PTP 構成で自動的に有効になります。このアクションにより、すべてのデバイスがグランドマスター クロックに確実に PTP 同期されます。さらに、ホスト、ファイアウォール、サービス ノード、またはその他のルータに接続されている境界デバイスやリーフ上のインターフェイスなど、コア側でないインターフェイスについては、ttag 関連の CLI を追加する必要があります。ttag は、VXLAN EVPN ファブリックに入るすべてのトラフィックに追加され、トラフィックがこのファブリックを出るときに ttag を削除する必要があります。

PTP の構成例を次に示します。

feature ptp

ptp source 100.100.100.10 -> IP address of the loopback interface (loopback0) that is already created or user created loopback interface in the fabric settings

ptp domain 1 -> PTP domain ID specified in fabric settings

interface Ethernet1/59 -> Core facing interface

ptp

interface Ethernet1/50 -> Host facing interface

ttag

ttag-strip

次のガイドラインは PTP で適用可能です。

-

ファブリック内のすべてのスイッチに Cisco NX-OS リリース 7.0(3)I7(1) 以降のバージョンが搭載されている場合、ファブリックで PTP 機能をイネーブルにできます。それ以外の場合、次のエラー メッセージが表示されます。

すべてのスイッチに NX-OS リリース 7.0(3)I7(1) 以降のバージョンがある場合、PTP 機能をファブリックで有効にできます。このファブリックで PTP を有効にするには、スイッチを NX-OS リリース 7.0(3)I7(1) 以降のバージョンにアップグレードしてください。

-

NIR のハードウェア テレメトリ サポートでは、PTP 構成が前提条件です。

-

PTP 構成を含む既存のファブリックに非クラウド スケール デバイスを追加すると、次の警告が表示されます。

すべてのデバイスがクラウド スケール スイッチである場合、TTAG はファブリック全体で有効になるため、新しく追加された非クラウド スケール デバイスでは有効にできません。

-

ファブリックにクラウド スケール デバイスと非クラウド スケール デバイスの両方が含まれている場合、PTP を有効にしようとすると、次の警告が表示されます。

すべてのデバイスがクラウド スケール スイッチであり、非クラウド スケール デバイスが原因で有効になっていない場合、TTAG はファブリック全体で有効になります。

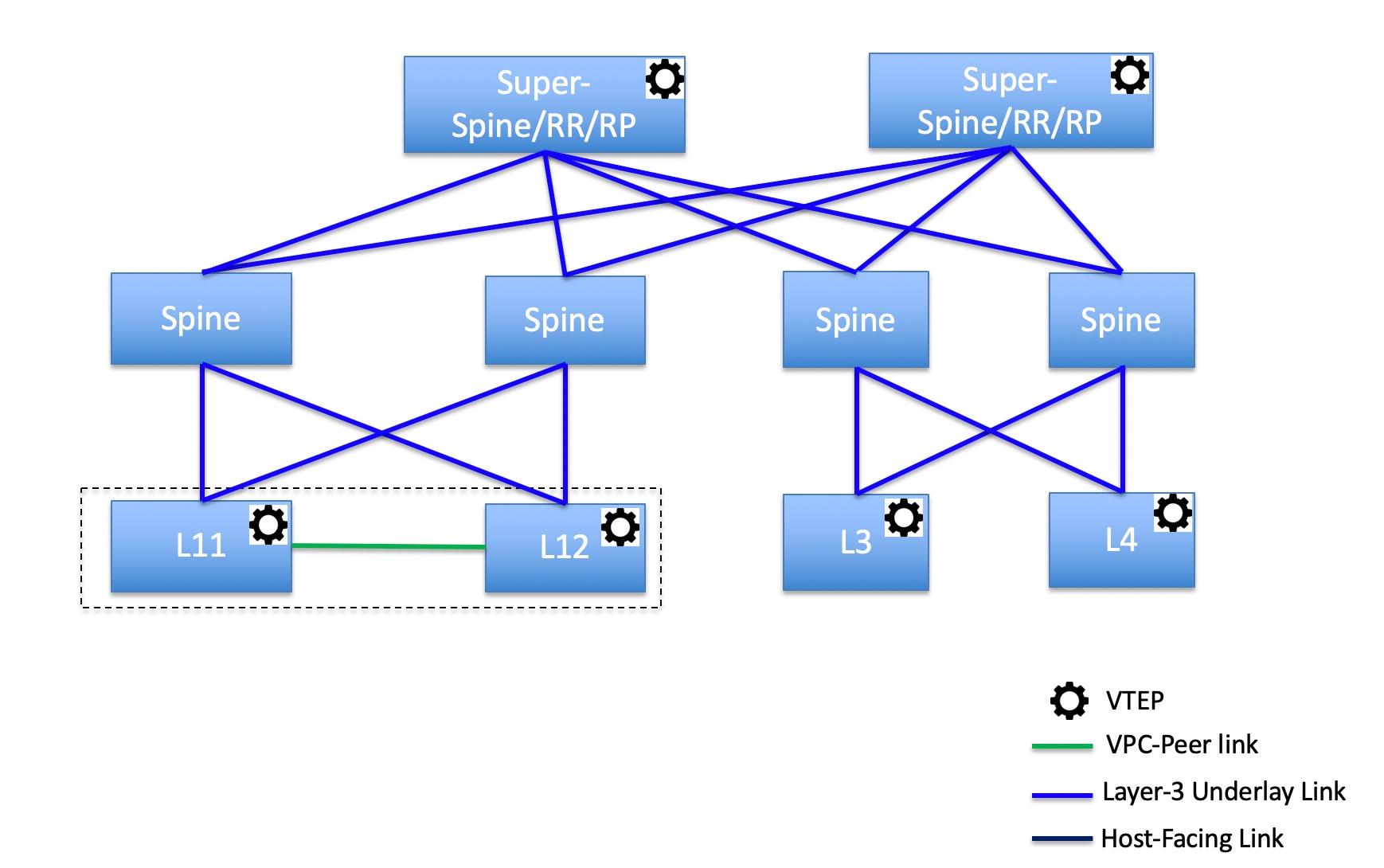

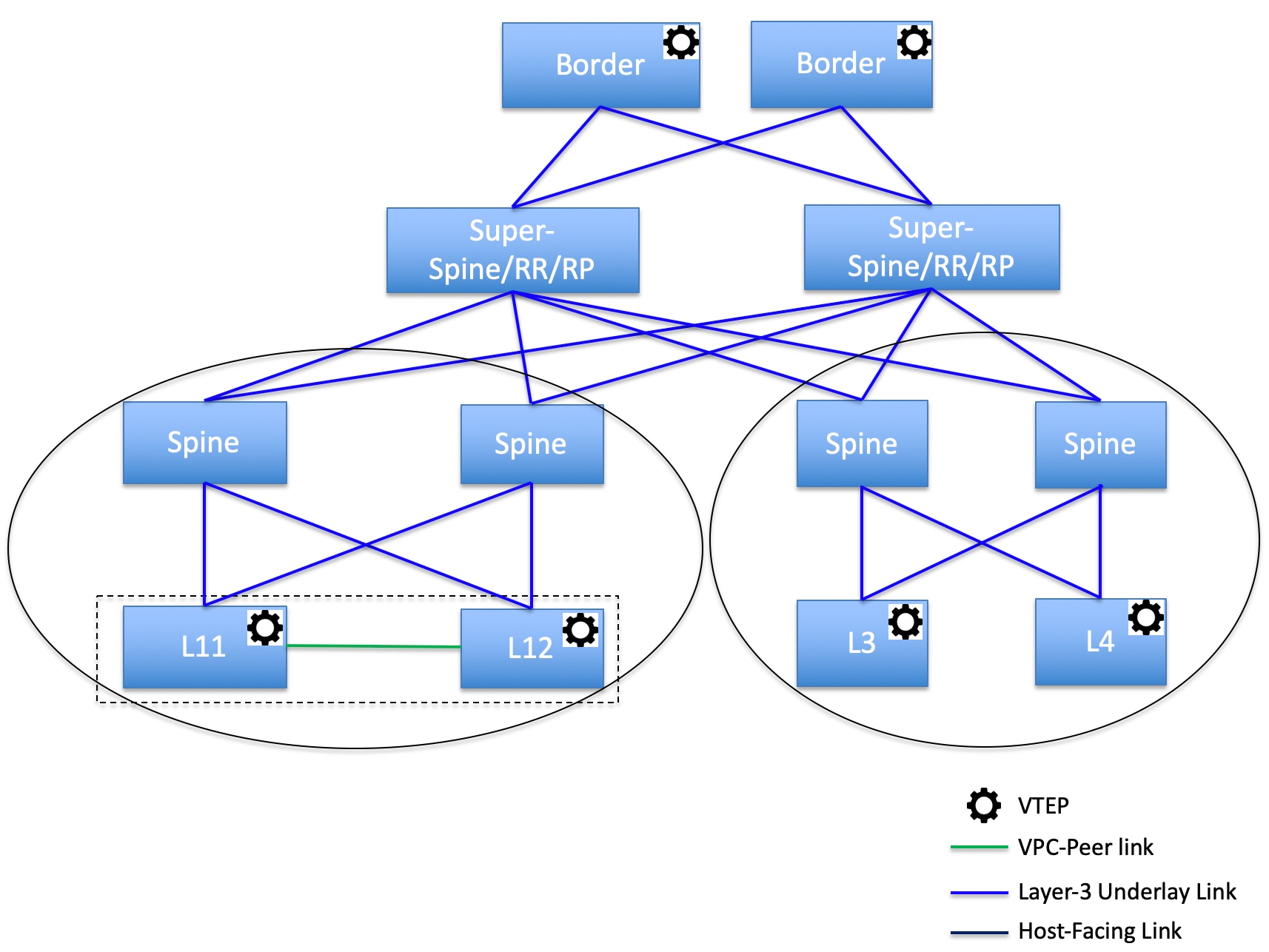

スーパー スパイン スイッチ ロールのサポート

スーパー スパインは、複数のスパイン リーフ POD を相互接続するために使用されるデバイスです。スーパー スパインを使用した追加の相互接続オプションがあります。スーパー スパインを介して相互接続された同じ Easy ファブリック内に複数のスパイン リーフ POD を持つことができ、同じ IGP ドメインがスーパー スパインを含むすべての POD にまたがって拡張されます。このような展開では、BGP RR と RP(該当する場合)がスーパー スパイン レイヤでプロビジョニングされます。スパイン レイヤは、リーフとスーパー スパイン間の疑似相互接続になります。VTEP にボーダー機能がある場合は、オプションでスーパー スパインでホストできます。

NDFC では、次のスーパー スパイン スイッチのロールがサポートされています。

-

スーパースパイン

-

ボーダースーパースパイン

-

ボーダー ゲートウェイ スーパー スパイン

ボーダー スーパー スパインは、スーパー スパイン、RR、RP(オプション)、ボーダー リーフの機能を含む複数の機能を処理します。同様に、ボーダー ゲートウェイのスーパー スパインは、スーパー スパイン、RR、RP(オプション)、およびボーダー ゲートウェイにサービスを提供します。スーパー スパインまたは RR レイヤでボーダー機能をオーバーロードすることはお勧めしません。代わりに、ボーダー リーフまたはボーダー ゲートウェイを外部接続用のスーパー スパイン レイヤに接続します。スーパー スパイン レイヤは、RR または RP 機能との相互接続として機能します。

NDFC のスーパー スパイン スイッチのロールの特徴は次のとおりです。

-

Easy ファブリックでのみサポートされます。

-

Cisco NDFC リリース 12.1.1e 以降、Easy_Fabric_eBGP テンプレートを使用した IPv6 アンダーレイの eBGP ルーテッド ファブリックで、スーパー スパイン スイッチ ロールとボーダー スーパー スパイン スイッチ ロールもサポートされています。

-

スパインとボーダーにのみ接続できます。有効な接続は次のとおりです。

-

スパインからスーパー スパインへ

-

スパインからボーダー スーパー スパインおよびボーダー ゲートウェイ スーパー スパインへ

-

スーパー スパインからボーダー リーフおよびボーダー ゲートウェイ リーフへ

-

-

RR または RP(該当する場合)機能は、ファブリックに存在する場合、常にスーパー スパイン上で設定されます。スーパー スパインでも最大 4 つの RR および RP がサポートされます。

-

ボーダー スーパー スパインおよびボーダー ゲートウェイ スーパー スパインのロールは、ファブリック間接続でサポートされます。

-

スーパー スパインでは vPC 構成はサポートされていません。

-

スーパー スパインは IPv6 アンダーレイ構成をサポートしていません。

-

スイッチにスーパー スパイン ロールがある場合、スイッチのブラウンフィールド インポート中に、次のエラーが表示されます。

シリアル番号:[スーパー スパイン/ボーダー スーパー スパイン/ボーダー ゲートウェイ スーパースパイン] ロールは、保持された構成の yes オプションではサポートされていません。

スーパー スパイン スイッチでサポートされるトポロジ

NDFC は、スーパー スパイン スイッチで次のトポロジをサポートします。

トポロジ 1:スパイン リーフ トポロジのスーパー スパイン スイッチ

このトポロジでは、リーフ スイッチはスパインに接続され、スパインはスーパー スパイン スイッチに接続されます。このスイッチはスーパー スパイン、ボーダー スーパー スパイン、およびボーダー ゲートウェイ スーパー スパインであり得ます。

トポロジ 2:ボーダーに接続されたスーパー スパイン スイッチ

このトポロジでは、2 つのスーパー スパイン スイッチに接続されているスパイン スイッチがあり、それらに接続されている 4 つのリーフ スイッチがあります。これらのスーパー スパイン スイッチは、ボーダーまたはボーダー ゲートウェイ リーフ スイッチに接続されます。

スーパー スパイン スイッチを既存の VXLAN BGP EVPN ファブリックへ追加する

スーパー スパイン スイッチを既存の VXLAN BGP EVPN ファブリックに追加するには、次の手順を実行します。

Procedure

| Step 1 |

を選択します。必要なファブリックをダブルクリックします。 [ファブリックの概要(Fabric Overview)] ウィンドウが表示されます。 |

||

| Step 2 |

[スイッチ(Switches)] タブで、 をクリックします。 詳細については、ファブリックへのスイッチの追加を参照してください。 |

||

| Step 3 |

既存のスイッチまたは新しく追加されたスイッチを右クリックし、[ロールの設定(Set role)] オプションを使用して適切なスーパー スパイン ロールを設定します。

|

||

| Step 4 |

[ファブリックの概要(Fabric Overview)] ウィンドウで、 をクリックします。 次のエラー メッセージが表示されます。 スーパー スパイン ロールは、既存のファブリックでは中断を生じさせるため許可できません。[イベント分析(Event Analytics)] に移動し、解決ボタンをクリックして続行してください。 |

||

| Step 5 |

を選択し、[ID] をクリックします。 [アラーム ID(Alarm ID)] スライドイン ペインが表示されます。 |

||

| Step 6 |

[解消(Resolve)] をクリックします。 [アクションの確認(Confirm action)] ダイアログボックスが表示されます。 |

||

| Step 7 |

[確認(Confirm)] をクリックします。 |

||

| Step 8 |

[ファブリックの概要(Fabric Overview)] ウィンドウで、 をクリックします。 デバイスがボーダー スパインまたはボーダー ゲートウェイ スパインに接続されている場合は、スーパー スパイン、ボーダー スーパー スパイン、またはボーダー ゲートウェイ スーパー スパインのロールを持つデバイスを追加しないでください。このアクションでは、構成を再計算して展開した後、エラーが発生します。ボーダー スパイン ロールを持つ既存のデバイスを使用するには、デバイスを削除し、適切なロールを持つデバイスを追加します。 |

オーバーレイ モード

CLI または設定プロファイル モードで VRF またはネットワークをファブリック レベルで作成できます。MSD ファブリックのメンバー ファブリックのオーバーレイ モードは、メンバー ファブリック レベルで個別に設定されます。オーバーレイ モードは、オーバーレイ設定をスイッチに展開する前にのみ変更できます。オーバーレイ設定を展開すると、すべての VRF/ネットワーク アタッチメントを削除しない限り、モードを変更できません。

(注) |

Cisco リリース 12.0.1a より前のリリースからアップグレードした後は、既存の設定プロファイル モードは同じように機能します。Nexusダッシュボード ファブリック コントローラ |

スイッチに設定プロファイル ベースのオーバーレイがある場合は、設定プロファイル オーバーレイ モードでのみインポートできます。cli オーバーレイ モードでインポートすると、エラーが発生します。

ブラウンフィールド インポートで、オーバーレイが config-profile モードとして展開されている場合は、config-profile モードでのみインポートできます。ただし、オーバーレイが cli としてデプロイされている場合は、config-profile または cli のいずれかのモードでインポートできます。

ファブリック内の VRF またはネットワークのオーバーレイ モードを選択するには、次の手順を実行します。

-

[ファブリックの編集(Edit Fabric)] ウィンドウに移動します。

-

[詳細(Advanced)] タブに移動します。

-

[オーバーレイ モード(Overlay Mode)] ドロップダウンリストから、[config-profile] または [cli] を選択します。

デフォルト モードは [config-profile] です。

アウトオブバンド スイッチ インターフェイスの構成の同期

(CLI を介して)Nexusダッシュボード ファブリック コントローラ の外部で行われたインターフェイス レベルの構成は、Nexusダッシュボード ファブリック コントローラ に同期して Nexusダッシュボード ファブリック コントローラ から管理できます。また、vPC ペア構成は自動的に検出され、ペアリングされます。これは、External_Fabric および LAN_Classic ファブリックにのみ適用されます。vPC ペアリングは vpc_pair ポリシーで実行されます。

(注) |

Nexusダッシュボード ファブリック コントローラ がスイッチを管理している場合は、すべての構成変更が Nexusダッシュボード ファブリック コントローラ から開始されることを確認し、スイッチで直接変更を行わないようにします。 |

インターフェイス構成が Nexusダッシュボード ファブリック コントローラ インテントに同期されると、スイッチ構成が参照と見なされます。つまり、同期アップの終了時に、スイッチに存在する内容が Nexusダッシュボード ファブリック コントローラ インテントに反映されます。再同期操作の前にそれらのインターフェイスに展開されていないインテントがある場合、それらは失われます。Nexusダッシュボード ファブリック コントローラ

ガイドライン

-

Easy_Fabric、External_Fabric、および LAN_Classic テンプレートを使用するファブリックでサポートされます。

-

Cisco Nexus スイッチでのみサポートされます。

-

再同期前にファブリック アンダーレイ関連ポリシーが関連付けられていないインターフェイスでサポートされます。たとえば、IFC インターフェイスとファブリック内リンクは再同期の対象になりません。

-

再同期の前に関連付けられているカスタム ポリシー(Cisco Nexusダッシュボード ファブリック コントローラ に付属していないポリシー テンプレート)がないインターフェイスでサポートされます。

-

再同期前に Cisco Nexusダッシュボード ファブリック コントローラ の機能やアプリケーションによってインテントが排他的に所有されていないインターフェイスでサポートされます。

-

インターフェイス グループが関連付けられていないスイッチでサポートされます。

-

インターフェイス モード(スイッチ ポートからルーテッド、トランクからアクセスなど)の変更は、そのインターフェイスに接続されたオーバーレイではサポートされません。

同期アップ機能は、次のインターフェイス モードおよびポリシーでサポートされます。

| インターフェイス モード | ポリシー |

| トランク(スタンドアロン、po、および vPC PO) |

|

| アクセス(スタンドアロン、po、および vPC PO) |

|

| dot1q-tunnel |

|

| ルーテッド |

int_routed_host |

| loopback |

int_freeform |

| sub-interface |

int_subif |

| FEX (ST, AA) |

|

| ブレイクアウト |

interface_breakout |

| nve | int_freeform(External_Fabric/LAN_Classic のみ) |

| SVI | int_freeform(External_Fabric/LAN_Classic のみ) |

| mgmt0 | int_mgmt |

Easy ファブリックでは、インターフェイスの再同期によって、インターフェイス上のアクセス VLAN または許可された VLAN に基づいて、ネットワーク オーバーレイ接続が自動的に更新されます。

再同期操作が完了すると、スイッチ インターフェイスのインテントを通常の Nexusダッシュボード ファブリック コントローラ 手順で管理できます。

スイッチ インターフェイスの構成の同期

NDFC からすべてのスイッチ設定を展開することをお勧めします。一部のシナリオでは、アウトオブバンドでスイッチ インターフェイスの構成を変更する必要がある場合があります。これにより、構成のずれが発生し、スイッチが同期外と報告されます。

NDFC は、アウトオブバンド インターフェイス構成を、変更を戻して同期し、そのインテントに合わせることをサポートしています。

注意事項と制約事項

次の制限は、スイッチ インターフェイス構成を NDFC に同期した後に適用されます。

-

ポート チャネル メンバーシップの変更(ポリシーが存在する場合)はサポートされていません。

-

オーバーレイがアタッチされているインターフェイスのモードの変更(トランクからアクセスなど)はサポートされていません。

-

インターフェイス グループに属するインターフェイスの再同期はサポートされていません。

-

External_Fabric および LAN_Classic テンプレートの vPC ペアリングは、vpc_pair ポリシーで更新する必要があります。

-

この機能は、Easy ファブリック、外部ファブリック、および LAN クラシック ファブリックでサポートされています。

-

再同期は一連のスイッチに対して実行でき、必要に応じて繰り返すことができます。

-

Easy_Fabric ファブリックでは、VXLAN オーバーレイ インターフェイスのアタッチは、許可された VLAN に基づいて自動的に実行されます。

始める前に

-

インターフェイスの再同期を試みる前に、ファブリックのバックアップを作成することをお勧めします。

-

External_Fabric および LAN_Classic ファブリックで vPC ペアリングが正しく機能するには、両方のスイッチがファブリック内にあり、機能している必要があります。

-

スイッチが同期しており、スイッチ モードが移行またはメンテナンスでないことを確認します。

-

[アクション(Actions)] ドロップリストからを選択して、NDFC が新しいインターフェイスやその他の変更を認識していることを確認します。

手順

| ステップ 1 |

を選択し、ファブリックをダブルクリックします。 [ファブリックの概要(Fabric Overview)] ウィンドウが表示されます。 |

||||

| ステップ 2 |

[スイッチ(Switch)] タブをクリックして、スイッチがファブリックに存在し、vPC ペアリングが完了していることを確認します。 |

||||

| ステップ 3 |

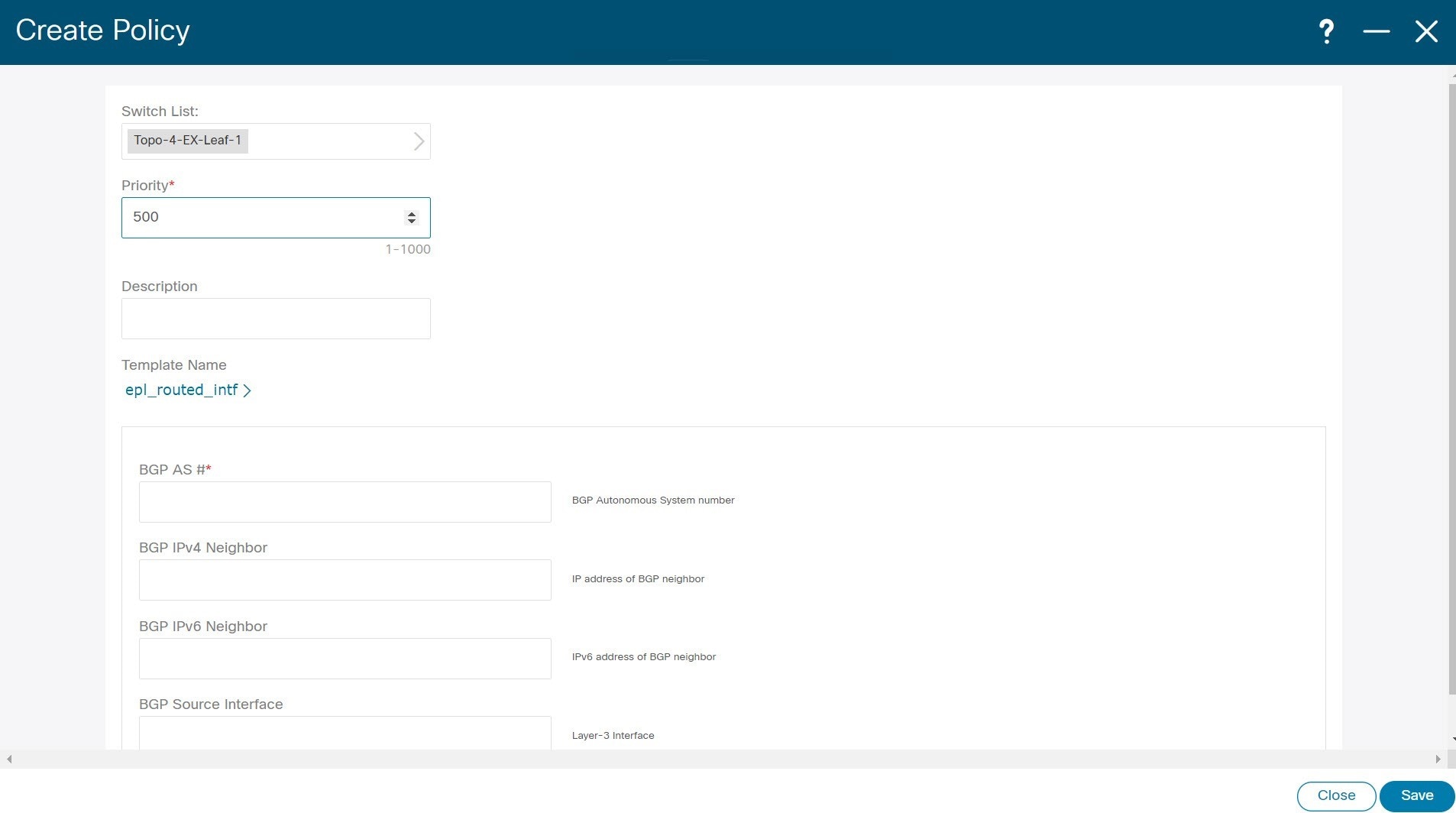

[ポリシー(Policies)] タブをクリックし、インターフェイス インテントの再同期が必要な 1 つ以上のスイッチを選択します。

|

||||

| ステップ 4 |

[アクション (Actions)] ドロップダウンリストから [ポリシーの追加 (Add Policy)] を選択します。 [ポリシーの作成(Create Policy)] ウィンドウを表示します。 |

||||

| ステップ 5 |

[ポリシーの作成(Create Policy)] ウィンドウで、host_port_resync を [ポリシー(Policy)] ドロップダウン リストから選択します。 |

||||

| ステップ 6 |

[保存(Save)] をクリックします。 |

||||

| ステップ 7 |

スイッチの [モード(Mode)] 列をチェックして、それらが [移行(Migration)] を報告していることを確認します。vPC ペアの場合、両方のスイッチが Migration-mode になります。

|

||||

| ステップ 8 |

構成の変更を NDFC に同期する準備ができたら、[スイッチ(Switches)] タブに移動し、必要なスイッチを選択します。 |

||||

| ステップ 9 |

[再計算と展開(Recalculate & Deploy)] をクリックして、再同期プロセスを開始します。

|

||||

| ステップ 10 |

再同期操作中にエラーが検出されなかった場合は、[構成の展開(Deploy Configuration)] ウィンドウが表示されます。インターフェイス インテントは NDFC で更新されます。

[構成の展開(Deploy Configuration)] ウィンドウを閉じると、スイッチが自動的に移行モードを終えたことが観察できます。ペアになっていなかった、または no_policy を使用してペアになっていた vPC ペアのスイッチは、ペアとして表示され、vpc_pair ポリシーに関連付けられます。

|

コンフィグ コンプライアンス チェック

特定のスイッチに定義されたインテント全体または予想される構成は、NDFC に保存されます。この構成を 1 つ以上のスイッチにプッシュする場合、構成コンプライアンス(CC)モジュールがトリガーされます。CC は、現在のインテント、現在の実行構成を取得し、現在の実行構成から現在期待されている構成に移行するために必要な一連の構成を算出し、すべてが同期するようにします。

スイッチでソフトウェアまたはファームウェアのアップグレードを実行しても、スイッチの現在の実行構成は変更されません。アップグレード後、現在の実行構成が現在期待されている構成またはインテントを持っていないことを検出した場合、CC は非同期ステータスを報告します。構成の自動展開は行なわれません。展開される差分をプレビューしてから、1 つ以上のデバイスを同期状態に戻すことができます。

CC では、同期は常に NDFC からスイッチに対して行われます。逆方向の同期は行なわれません。そのため、Switchに対し、NDFC で定義されたインテントと競合するアウトオブバンドの変更を行うと、CC はこの差分をキャプチャし、デバイスが同期していないことを示します。保留中の差分は、アウトオブバンドで行われた構成を元に戻し、デバイスを同期状態に戻します。アウトオブバンド変更によるこのような競合がキャプチャされるのは、デフォルトで 60 分ごとに発生する定期的な CC 実行時、またはファブリックごとまたはスイッチごとに RESYNC オプションをクリックしたときであることに注意してください。Cisco NDFC リリース 12.1.1e 以降、定期的な CC は 24 時間ごとに実行されます。この間隔は、30 ~ 3600 分の範囲でカスタマイズできます。この構成は、に移動して行うことができます。CC の REST API を使用して、スイッチ全体のアウトオブバンド変更をキャプチャすることもできます。詳細については、Cisco NDFC REST API Guide を参照してください。

展開される構成の使いやすさと読みやすさを向上させるために、NDFC の CC は以下のように拡張されました。

-

NDFC でのすべての表示は、読みやすく理解しやすいものにされました。

-

繰り返される構成スニペットは表示されません。

-

保留中の構成には、正確に差分構成だけが表示されます。

-

並列比較による差分表示はより読みやすくなり、統合された検索またはコピー、および差分サマリー機能を備えています。

NDFC インテントが関連付けられていない、スイッチの最上位の構成コマンドでは、CC のコンプライアンス チェックは行なわれません。ただし、以下のコマンドについては、NDFC インテントがない場合でも、CC はコンプライアンス チェックを実行し、削除を試みます。

-

configure profile

-

apply profile

-

interface vlan

-

interface loopback

-

interface Portchannel

-

サブインターフェイス、例えば interface Ethernet X/Y.Z

-

fex

-

vlan <vlan-ids>

CC は、Easy_Fabric および Easy_Fabric_eBGP テンプレートが使用されている場合にのみ、コンプライアンス チェックを実行し、これらのコマンドの削除を試みます。External_Fabric および LAN_Classic テンプレートの場合、上記のコマンドも含めて、関連する NDFC インテントを持たないスイッチの最上位の設定コマンドでは、CC はコンプライアンス チェックを実行しません。

予期しない動作を避けるために、これらのコマンドをスイッチに展開する場合には、NDFC フリーフォーム構成テンプレートを使用して追加のインテントを作成することをお勧めします。

ここで、スイッチに存在する構成がインテントで定義された構成と関係していないシナリオを考えてみましょう。このような構成の例としては、インテントでキャプチャされていないがスイッチに存在する新しい機能、またはインテントでキャプチャされていない他の構成の特徴があります。構成コンプライアンスは、これらの構成の不一致を差分とは見なしません。このような場合、厳密な構成コンプライアンスは、インテントで定義されているすべての構成行がスイッチに存在する唯一の構成であることを保証します。ただし、厳密な CC チェックは、ブート文字列、rommon 構成、およびその他のデフォルト構成などの構成を無視します。このような場合、内部構成コンプライアンス エンジンは、これらの構成変更が差分として呼び出されないようにします。これらの差分は、[保留中の構成(Pending Config)] ウィンドウにも表示されません。ただし、並列比較差分ユーティリティは、2 つをテキスト ファイルとして差分の比較を行ないます。diff の計算で使用される内部ロジックは利用しません。その結果、デフォルト構成の差分は、並列比較(Side-by-side Comparison)ウィンドウで赤で強調表示されます。

NDFC では、そのような差分は、並列比較(Side-by-side Comparison)ウィンドウで強調表示されません。[実行中の構成(Running config)] ウィンドウで強調表示される自動生成されたデフォルト構成は、[期待される構成(Expected config)] ウィンドウには表示されません。

[保留中の構成(Pending Config)] ウィンドウに表示される構成が [並列比較(Side-by-side Comparison)] ウィンドウでは赤で強調表示される場合があります。これは、その構成が [実行中の構成(Running config)] ウィンドウには表示されるものの、[期待される構成(Expected config)] ウィンドウには表示されない場合です。一方、[保留中の構成(Pending Config)] ウィンドウに表示される構成が [並列比較(Side-by-side Comparison)] ウィンドウでは緑で強調表示される場合もあります。これは、その構成が [期待される構成(Expected config)] ウィンドウには表示されるものの、[実行中の構成(Running config)] ウィンドウには表示されない場合です。[保留中の構成(Pending Config)] ウィンドウに構成が表示されない場合、[並列比較(Side-by-side Comparison)] ウィンドウに赤で構成が表示されることはありません。

すべての自由形式の構成は、スイッチの show running configuration の出力と厳密に一致する必要があり、構成からの逸脱は、[再計算と展開(Recalculate & Deploy)] の際に差分として表示されます。先頭のスペースによるインデントは守る必要があります。

通常、次の方法を使用して NDFC に構成スニペットを入力できます。

-

ユーザー定義のプロファイルとテンプレート

-

スイッチ、インターフェイス、オーバーレイ、および vPC フリーフォーム設定

-

スイッチごとのネットワークおよび VRF フリーフォーム構成

-

リーフ、スパイン、または iBGP 構成のファブリック設定

注意 |

設定形式は、対応するスイッチの show running configuration と同じである必要があります。そうなっておらず、構成の先頭のスペースが欠落していたり、正しくなかったりした場合、予期しない展開エラーが発生したり、保留中の構成が予測不能な状態になったりする可能性があります。予期しない差分または展開エラーが表示された場合は、ユーザー提供またはカスタムの構成スニペットに間違った値がないか確認してください。 |

予期しない保留中の構成が原因で NDFC に「非同期」ステータスが表示され、この構成が展開できないか、展開後も変化がない場合は、次の手順を実行して回復します。

-

[保留中の構成(Pending Config)] タブ([構成プレビュー(Pending Config)] ウィンドウ)で強調表示されている構成の行を確認します。

-

[並列比較(Side-by-side Comparison)] タブで同じ行を確認します。このタブには、「intent」または「show run」、あるいはその両方の先頭スペースが異なっていて、差分になっていた場合、それが表示されます。先頭のスペースは、[並列比較(Side-by-side Comparison)] タブで強調表示されます。

-

保留中の構成または非同期状態のスイッチが、「インテント」と「実行構成」の先頭のスペースが一致しない、識別可能な構成が原因である場合、インテント側のスペースが正しくないため、編集する必要があることを示しています。

-

カスタム ポリシーまたはユーザー定義ポリシーの不適切なスペースを編集するには、スイッチに移動して対応するポリシーを編集します。

-

ポリシーのソースが [アンダーレイ(UNDERLAY)] の場合、ファブリック設定画面からこれを編集し、更新された構成を保存する必要があります。

-

ソースが空白の場合は、そのスイッチの [ポリシーの表示/編集(View/Edit policies)] ウィンドウから編集できます。

-

ポリシーのソースが [オーバーレイ(OVERLAY)] であるが、スイッチの自由形式構成から派生している場合。この場合、適切な [オーバーレイ(OVERLAY)] スイッチ自由形式構成に移動して更新します。

-

ポリシーのソースが [オーバーレイ(OVERLAY)] またはカスタム テンプレートの場合は、次の手順を実行します。

-

[設定(Settings)] > [サーバー設定(Server settings)] を選択し、template.in_use.check プロパティを false に設定し、[使用中テンプレートのオーバーライド(Template In-Use Override)] チェックボックスをオフにして [保存(Save)] します。これにより、プロファイルまたはテンプレートを編集できるようになります。

-

[操作(Operations)] > [テンプレート(Templates)] > [テンプレート プロパティの編集(Edit template properties)] 編集ウィンドウから特定のプロファイルまたはテンプレートを編集し、更新されたプロファイル テンプレートを適切なスペースを設定して保存します。

-

[再計算と展開(Recalculate & Deploy)] をクリックして、影響を受けるスイッチの差分を再計算します。

-

構成が更新されたら、template.in_use.check プロパティを true に設定し、[使用中テンプレートのオーバーライド(Template In-Use Override)] チェック ボックスをオンにして [保存(Save)] します。これは、特に [再計算と展開(Recalculate & Deploy)] 操作で、NDFC システムのパフォーマンスが低下するためです。

-

-

差分が解決されたことを確認するには、ポリシーを更新した後に [再計算と展開(Recalculate & Deploy)] をクリックして変更を検証します。

(注) |

NDFC は、特に複数のコマンド シーケンスの場合、コマンドの階層を意味するものであるため、先頭のスペースのみをチェックします。NDFC は、コマンド シーケンスの末尾のスペースをチェックしません。 |

例 1: スイッチの自由形式ポリシーの構成コンプライアンス