高度なインターフェイス設定について

この項では、インターフェイスの高度な設定について説明します。

MAC アドレスの概要

手動で MAC アドレスを割り当てて、デフォルトを上書きすることができます。マルチ コンテキスト モードでは、(コンテキストに割り当てられているすべてのインターフェイスの)一意の MAC アドレスと。

デフォルトの MAC アドレス

デフォルトの MAC アドレスの割り当ては、インターフェイスのタイプによって異なります。

-

物理インターフェイス:物理インターフェイスは、Burned-In MAC Address を使用します。

-

冗長インターフェイス:冗長インターフェイスでは、追加した最初の物理インターフェイスの MAC アドレスを使用します。コンフィギュレーションでメンバー インターフェイスの順序を変更すると、MAC アドレスは、リストの最初になったインターフェイスの MAC アドレスと一致するように変更されます。冗長インターフェイスに MAC アドレスを割り当てると、メンバー インターフェイスの MAC アドレスに関係なく、割り当てた MAC アドレスが使用されます。

-

EtherChannel(Firepower Models):EtherChannel の場合は、そのチャネル グループに含まれるすべてのインターフェイスが同じ MAC アドレスを共有します。この機能によって、EtherChannel はネットワーク アプリケーションとユーザに対してトランスペアレントになります。ネットワーク アプリケーションやユーザから見えるのは 1 つの論理接続のみであり、個々のリンクのことは認識しないからです。ポート チャネル インターフェイスは、プールからの一意の MAC アドレスを使用します。インターフェイスのメンバーシップは、MAC アドレスには影響しません。

-

EtherChannel(ASA モデル):ポート チャネル インターフェイスは、最も小さいチャネル グループ インターフェイスの MAC アドレスをポート チャネル MAC アドレスとして使用します。または、ポート チャネル インターフェイスの MAC アドレスを設定することもできます。グループ チャネル インターフェイスのメンバーシップが変更された場合に備えて、一意の MAC アドレスを設定することを推奨します。ポートチャネル MAC アドレスを提供していたインターフェイスを削除すると、そのポートチャネルの MAC アドレスは次に番号が小さいインターフェイスに変わるため、トラフィックが分断されます。

-

サブインターフェイス:物理インターフェイスのすべてのサブインターフェイスは Burned-In MAC Address を使用します。サブインターフェイスに一意の MAC アドレスを割り当てることが必要になる場合があります。たとえば、サービス プロバイダーによっては、MAC アドレスに基づいてアクセス コントロールを実行する場合があります。また、IPv6 リンクローカル アドレスは MAC アドレスに基づいて生成されるため、サブインターフェイスに一意の MAC アドレスを割り当てることで、一意の IPv6 リンクローカル アドレスが可能になります。

-

ASASM VLAN:ASASM では、すべての VLAN がバックプレーンから提供される同じ MAC アドレスを使用します。

自動 MAC アドレス

マルチ コンテキスト モードでは、自動生成によって、コンテキストに割り当てられたすべてのインターフェイスに一意の MAC アドレスが割り当てられます。

MAC アドレスを手動で割り当てた場合、自動生成がイネーブルになっていても、手動で割り当てた MAC アドレスが使用されます。後で手動 MAC アドレスを削除すると、自動生成されたアドレスが使用されます(有効になっている場合)。

生成した MAC アドレスがネットワーク内の別のプライベート MAC アドレスと競合することがまれにあります。この場合は、インターフェイスの MAC アドレスを手動で設定できます。

自動生成されたアドレス(プレフィックスを使用するとき)は A2 で始まるため、自動生成も使用する予定のときは手動 MAC アドレスを A2 で始めることはできません。

ASA は、次の形式を使用して MAC アドレスを生成します。

A2xx.yyzz.zzzz

xx.yy はユーザ定義プレフィックスまたはインターフェイス MAC アドレスの最後の 2 バイトに基づいて自動生成されたプレフィックス、zz.zzzz は ASA によって生成される内部カウンタです。スタンバイ MAC アドレスの場合、内部カウンタが 1 増えることを除けばアドレスは同じです。

プレフィックスの使用方法を示す例の場合、プレフィックス 77 を設定すると、ASA は 77 を 16 進数値 004D(yyxx)に変換します。MAC アドレスで使用すると、プレフィックスは ASA ネイティブ形式に一致するように逆にされます(xxyy)。

A24D.00zz.zzzz

プレフィックス 1009(03F1)の場合、MAC アドレスは次のようになります。

A2F1.03zz.zzzz

(注) |

プレフィックスのない MAC アドレス形式は、従来のバージョンです。従来の形式に関する詳細については、コマンド リファレンスの mac-address auto コマンドを参照してください。 |

MTU について

MTU は、ASA が特定のイーサネット インターフェイスで送信する最大フレーム ペイロード サイズを指定します。MTU の値は、イーサネット ヘッダー、VLAN タギング、他のオーバーヘッドを含まないフレーム サイズです。たとえば、MTU を 1500 に設定すると、予想されるフレーム サイズは、ヘッダーを含めて 1518 バイトです。または、VLAN を使用している場合は、1522 バイトです。これらのヘッダーに対応するために MTU 値を高く設定しないでください。

VXLAN については、イーサネット データグラム全体がカプセル化されるため、新しい IP パケットにより大きな MTU が必要です。ASA VTEP 送信元インターフェイスの MTU を 54 バイト以上のネットワーク MTU に設定する必要があります。

『Path MTU Discovery』

ASA は、パス MTU ディスカバリ(RFC 1191 の定義に従う)をサポートします。つまり、2 台のホスト間のネットワーク パス内のすべてのデバイスで MTU を調整できます。したがってパスの最小 MTU の標準化が可能です。

デフォルト MTU

ASA のデフォルト MTU は、1500 バイトです。この値には、イーサネット ヘッダー、VLAN タギングや他のオーバーヘッドのための 18~22 バイト以上は含まれません。

VTEP 送信元インターフェイスの VXLAN を有効にし、MTU が 1554 バイト未満の場合、ASA は自動的に MTU を 1554 バイトに増やします。この場合、イーサネット データグラム全体がカプセル化されるため、新しいパケットにはより大きな MTU が必要です。一般的には、ASA ソースインターフェイス MTU をネットワーク MTU + 54 バイトに設定する必要があります。

MTU とフラグメンテーション

IPv4 では、出力 IP パケットが指定された MTU より大きい場合、2 つ以上のフレームにフラグメント化されます。フラグメントは送信先(場合によっては中継先)で組立て直されますが、フラグメント化はパフォーマンス低下の原因となります。IPv6 では、通常、パケットはフラグメント化を許可されていません。したがってフラグメント化を避けるために、IP パケットを MTU サイズ以内に収める必要があります。

TCP パケットでは、通常、エンドポイントは MTU を使用して TCP の最大セグメント サイズ(たとえば、MTU - 40)を判別します。途中で追加の TCP ヘッダーが追加された場合(たとえば、サイト間 VPN トンネル)、TCP MSS はトンネリング エンティティで下方調整しないといけない場合があります。TCP MSS についてを参照してください。

UDP または ICMP では、フラグメンテーションを回避するために、アプリケーションは MTU を考慮する必要があります。

(注) |

ASA はメモリに空きがある限り、設定された MTU よりも大きいフレームを受信します。 |

MTU とジャンボ フレーム

より大きな MTU は、より大きなパケットの送信が可能です。より大きなパケットは、ネットワークにとってより効率的な場合があります。次のガイドラインを参照してください。

-

トラフィック パスの MTU の一致:すべての ASA インターフェイスとトラフィック パス内のその他のデバイスのインターフェイスでは、MTU が同じになるように設定することを推奨します。MTU の一致により、中間デバイスでのパケットのフラグメント化が回避できます。

-

ジャンボ フレームに対応する:ジャンボ フレームを有効にすると、MTU を最大 9198 バイトに設定できます。ASAv の最大値は 9000、Firepower 4100/9300 シャーシ 上の ASA の最大値は 9184 です。

(注)

ASA 5585-X では、VLAN タギングを使用している場合、最大 MTU は 4 バイト小さいです:ASA 5585-X では 9194、。

TCP MSS について

最大セグメント サイズ(TCP MSS)とは、あらゆる TCP および IP ヘッダーが追加される前の TCP ペイロードのサイズです。UDP パケットは影響を受けません。接続を確立するときのスリーウェイ ハンドシェイク中に、クライアントとサーバは TCP MSS 値を交換します。

ASA で TCP MSS を通過トラフィック用に設定できます。「FlexConfig ポリシー」を参照してください。デフォルトで、最大 TCP MSS は 1380 バイトに設定されます。この設定は、ASA が IPsec VPN カプセル化のパケット サイズを追加する必要がある場合に役立ちます。ただし、非 IPsec エンドポイントでは、ASA の最大 TCP MSS を無効にする必要があります。

最大 TCP MSS を設定している場合、接続のいずれかのエンドポイントが ASA に設定された値を超える TCP MSS を要求すると、ASA は要求パケット内の TCP MSS を ASA の最大サイズで上書きします。ホストまたはサーバが TCP MSS を要求しない場合、ASA は RFC 793 のデフォルト値 536 バイト(IPv4)または 1220 バイト(IPv6)を想定しますが、パケットは変更しません。たとえば、MTU を デフォルトの 1500 バイトのままにします。ホストは、1500 バイトの MSS から TCP および IP のヘッダー長を減算して、MSS を 1460 バイトに設定するように要求します。ASA の最大 TCP MSS が 1380(デフォルト)の場合は、ASA は TCP 要求パケットの MSS 値を 1380 に変更します。その後、サーバは、1380 バイトのペイロードを含むパケットを送信します。ASA は、最大 120 バイトのヘッダーをパケットに追加しても、1500 バイトの MTU サイズに適応することができます。

TCP の最小 MSS も設定できます。ホストまたはサーバが非常に小さい TCP MSS を要求した場合、ASA は値を調整します。デフォルトでは、最小 TCP MSS は有効ではありません。

SSL VPN 接続用を含め、to-the-box トラフィックの場合、この設定は適用されません。ASA は MTU を使用して、TCP MSS を導き出します。MTU - 40(IPv4)または MTU - 60(IPv6)となります。

デフォルト TCP MSS

デフォルトでは、ASA の最大 TCP MSS は 1380 バイトです。このデフォルトは、ヘッダーが最大 120 バイトの IPv4 IPsec VPN 接続に対応しています。この値は、MTU の デフォルトの 1500 バイト内にも収まっています。

TCP MSS の推奨最大設定

デフォルトでは TCP MSS は、ASA が IPv4 IPsec VPN エンドポイントとして機能し、MTU が 1500 バイトであることを前提としています。ASA が IPv4 IPsec VPN エンドポイントとして機能している場合は、最大 120 バイトの TCP および IP ヘッダーに対応する必要があります。

MTU 値を変更して、IPv6 を使用するか、または IPsec VPN エンドポイントとして ASA を使用しない場合は、。次のガイドラインを参照してください。

-

通常のトラフィック:TCP MSS の制限を無効にし、接続のエンドポイント間で確立された値を受け入れます。通常、接続エンドポイントは MTU から TCP MSS を取得するため、非 IPsec パケットは通常この TCP MSS を満たしています。

-

IPv4 IPsec エンドポイント トラフィック:最大 TCP MSS を MTU - 120 に設定します。たとえば、ジャンボ フレームを使用しており、MTU を 9000 に設定すると、新しい MTU を使用するために、TCP MSS を 8880 に設定する必要があります。

-

IPv6 IPsec エンドポイント トラフィック:最大 TCP MSS を MTU - 140 に設定します。

インターフェイス間通信

同じセキュリティ レベルのインターフェイスで相互通信を許可する利点としては、次のものがあります。

-

101 より多い数の通信インターフェイスを設定できます。

各インターフェイスで異なるセキュリティ レベルを使用したときに、同一のセキュリティ レベルにインターフェイスを割り当てないと、各レベル(0 ~ 100)に 1 つのインターフェイスしか設定できません。

-

ACL がなくても同じセキュリティ レベルのインターフェイスすべての間で自由にトラフィックが流れるようにできます。

同じセキュリティ インターフェイス通信をイネーブルにした場合でも、異なるセキュリティ レベルで通常どおりインターフェイスを設定できます。

インターフェイス内通信(ルーテッド ファイアウォール モード)

インターフェイス内通信は、インターフェイスに入ってくる VPN トラフィックに対して使用できますが、その場合は同じインターフェイスのルートから外されます。この場合、VPN トラフィックは暗号化解除されたり、別の VPN 接続のために再度暗号化されたりする場合があります。たとえば、ハブ アンド スポーク VPN ネットワークがあり、ASA がハブ、リモート VPN ネットワークがスポークの場合、あるスポークが別のスポークと通信するためには、トラフィックは ASA に入ってから他のスポークに再度ルーティングされる必要があります。

(注) |

この機能で許可されたすべてのトラフィックは、引き続きファイアウォール規則に従います。リターン トラフィックが ASA を通過できない原因となるため、非対称なルーティング状態にしないよう注意してください。 |

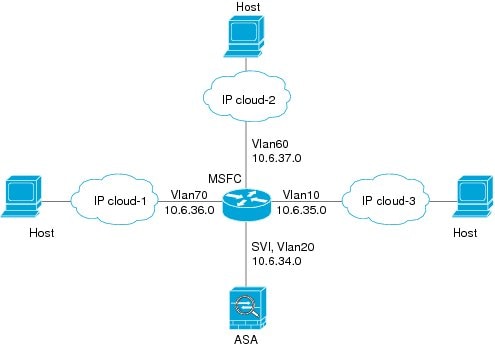

ASASM の場合、この機能をイネーブルにするには、まず、パケットがスイッチ経由で宛先ホストに直接送信されるのではなく、ASA の MAC アドレスに送信されるように、MSFC を正しく設定する必要があります。次の図 に、同一インターフェイス上のホストが通信する必要があるネットワークを示します。

次の設定例では、 次の図に示すネットワークのポリシー ルーティングをイネーブルにするために使用される Cisco IOS route-map コマンドを示します。

route-map intra-inter3 permit 0

match ip address 103

set interface Vlan20

set ip next-hop 10.6.34.7

!

route-map intra-inter2 permit 20

match ip address 102

set interface Vlan20

set ip next-hop 10.6.34.7

!

route-map intra-inter1 permit 10

match ip address 101

set interface Vlan20

set ip next-hop 10.6.34.7

フィードバック

フィードバック