前提条件とガイドライン

Nexus ダッシュボード クラスタの展開に進む前に、次の手順を実行する必要があります。

-

前提条件:Nexus Dashboard に記載されている一般的な前提条件およびサービス固有の前提条件を確認して完了します。

-

展開予定のサービスのリリース ノートに説明されている追加の前提条件を確認し、条件を満たすようにしてください。

サービス固有のドキュメントは、次のリンクで見つけることができます。

-

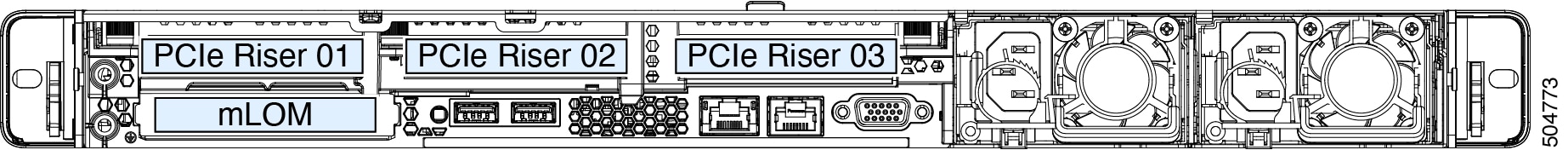

使用しているサーバーのモデルに対応した、Cisco Nexus Dashboard ハードウェア セットアップ ガイドの説明に従って、以下のハードウェアを使用しており、サーバがラックに接続されていることを確認します。

物理アプライアンス フォーム ファクタは、UCS-C220-M5(

SE-NODE-G2)および UCS-C225-M6(ND-NODE-L4)のオリジナルの Cisco Nexus Dashboard プラットフォーム ハードウェアでのみサポートされます。

(注)

UCS-C225-M6(ND-NODE-L4)ノードと ACI サイトを含むクラスタで 3.1.1k ソフトウェアの新規仮想メディア インストールを実行すると、NDI または NDO へのサイトのオンボーディングが失敗するという既知の問題が存在します。 。この問題の回避策は、ソフトウェアの 3.1.1l バージョンの新規インストールを実行することです。リリース 3.1.1k から 3.1.1l にアップグレードしても問題は解決しないので、注意してください。この問題を解決するには、3.1.1l ソフトウェアの新規インストールを実行する必要があります。

次の表に、サーバの物理的アプライアンス サーバの PID と仕様を示します。

表 1. サポートされる UCS-C220-M5 ハードウェア プロセス ID(Process ID)

ハードウェア

SE-NODE-G2=

-

Cisco UCS C220 M5シャーシ

-

2 X 10 コア 2.2 GHz Intel Xeon Silver CPU

-

256 GB の RAM

-

4 x 2.4-TB HDD

400-GB SSD

1.2 TB NVME ドライブ

-

Cisco UCS 仮想インターフェイス カード 1455(4x25G ポート)

-

1050W 電源モジュール

SE-CL-L3

3 台の SE-NODE-G2=アプライアンスのクラスタ。表 2. サポートされる UCS-C225-M6 ハードウェア プロセス ID(Process ID)

ハードウェア

ND-NODE-L4=

-

Cisco UCS C225 M6 シャーシ

-

2.8 GHz AMD CPU

-

256 GB の RAM

-

4 x 2.4-TB HDD

960-GB SSD

1.6 TB NVME ドライブ

-

Intel X710T2LG 2x10 GbE(銅)

-

次のいずれかが必要です。

-

Intel E810XXVDA2 2x25/10 GbE(光ファイバ)

-

Cisco UCS 仮想インターフェイス カード 1455(4x25G ポート)

-

-

1050W 電源モジュール

ND-CLUSTER-L4

3 台の ND-NODE-L4=アプライアンスのクラスタ。

(注)

上記のハードウェアは、Cisco Nexus Dashboard ソフトウェアのみをサポートします。他のオペレーティングシステムがインストールされている場合、そのノードは Cisco Nexus Dashboard ノードとして使用できなくなります。

-

-

Cisco Integrated Management Controller(CIMC)のサポートされているバージョンを実行していることを確認します。

CIMC のサポートおよび推奨される最小バージョンは、Cisco Nexus Dashboard リリースの リリース ノート の「互換性」セクションにリストされています。

-

サーバーの CIMC の IP アドレスが構成済みであることを確認します。

CIMC IP アドレスを構成するには、次の手順を実行します。

-

サーバの電源をオンにします。

ハードウェア診断が完了すると、機能(Fn)キーによって制御されるさまざまなオプションが表示されます。

-

F8 キーを押して Cisco IMC 構成ユーティリティを起動します。

-

次の情報を入力します。

-

NIC モードを

専用モードに設定します。 -

IPv4 IP モードと IPv6 IP モードのいずれかを選択します。

DHCP を有効にするか無効にするかを選択できます。DHCP を無効にする場合は、静的 IP アドレス、サブネット、およびゲートウェイ情報を指定します。

-

ホスト名、DNS、デフォルト ユーザー パスワード、ポート プロパティ、ポート プロファイルのリセットなどのその他のオプションを表示するには、 F1 を押します。

-

-

F10 を押して、構成を保存し、サーバーを再起動します。

-

-

Serial over LAN(SOL)が CIMC で有効になっていることを確認します。

SoL は、基本的な構成情報を提供するためにノードに接続するのに使用する

connect hostコマンドに必要です。SoL を使用するには、最初に CIMC で SoL を有効にする必要があります。CIMC IP アドレスを使用してノードに SSH 接続し、サインイン情報を入力します。次のコマンドを実行します。Server# scope sol Server /sol # set enabled yes Server /sol *# set baud-rate 115200 Server /sol *# commit Server /sol *# Server /sol # show C220-WZP23150D4C# scope sol C220-WZP23150D4C /sol # show Enabled Baud Rate(bps) Com Port SOL SSH Port ------- --------------- -------- ------------- yes 115200 com0 2400 -

すべてのノードが同じリリース バージョン イメージを実行していることを確認します。

-

Cisco Nexus Dashboard ハードウェアに、展開するイメージとは異なるリリース イメージが付属している場合は、まず既存のイメージを含むクラスタを導入してから、必要なリリースにアップグレードすることをお勧めします。

たとえば、受け取ったハードウェアにリリース 2.3.2 のイメージがプリインストールされているが、代わりにリリース 3.1.1 を展開する場合は、次の手順に従います。

-

最初に、リリース 2.3.2 クラスタをそのリリースの展開ガイドに従って起動します。

-

既存の ND クラスタをこのリリースへアップグレードの説明に従って、リリース 3.1.1 にアップグレードします。

(注)

まったく新しい展開の場合は、このドキュメントに戻ってクラスタを展開する前に、Cisco Nexus Dashboard の最新バージョンを使用してノードを再イメージ化することもできます(たとえば、GUI ワークフローを通じたこのリリースへの直接アップグレードをサポートしていないイメージがハードウェアに付属している場合)。このプロセスについては、このリリースのトラブルシューティングの記事の「ノードの再イメージング」セクションで説明されています。

-

-

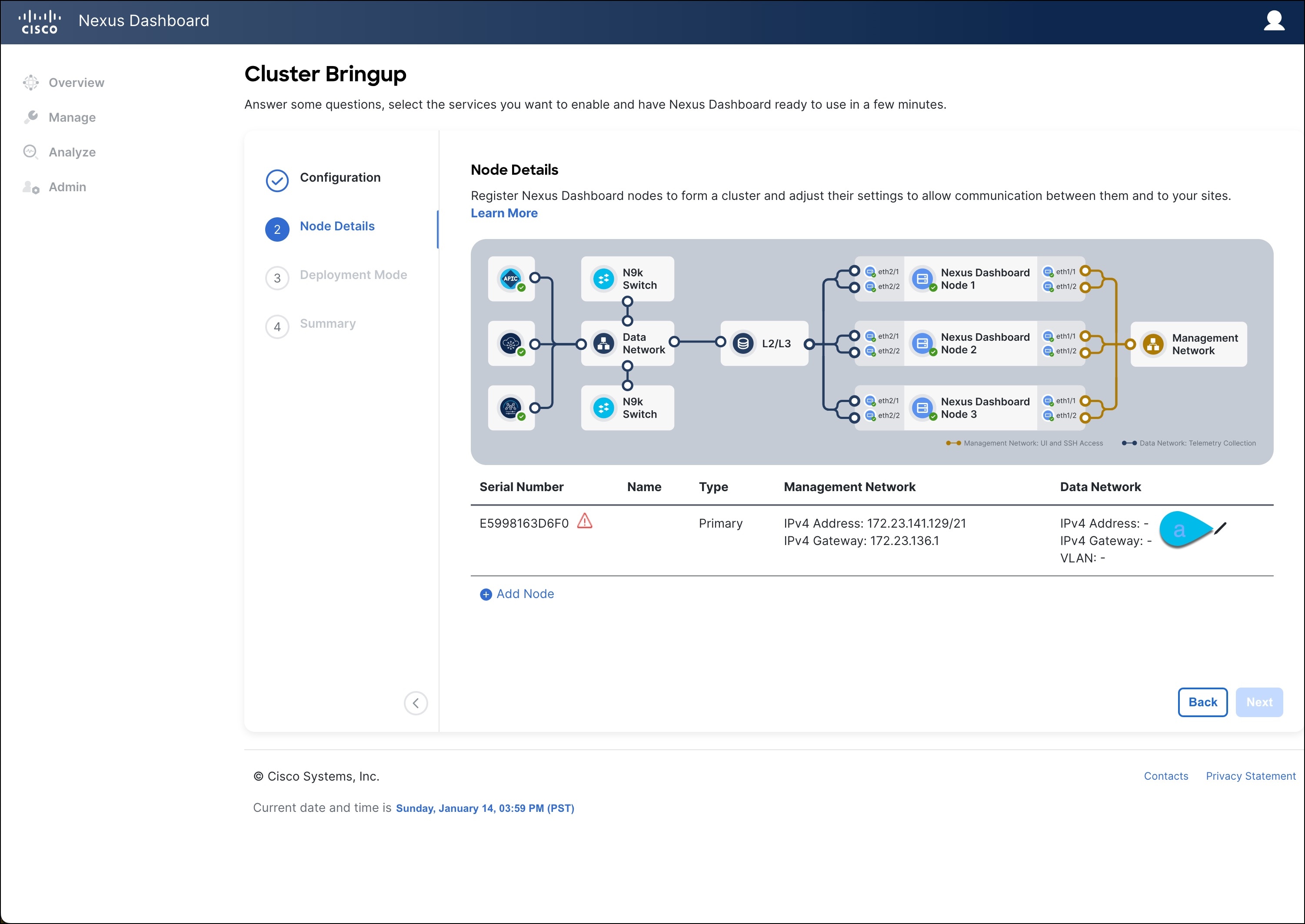

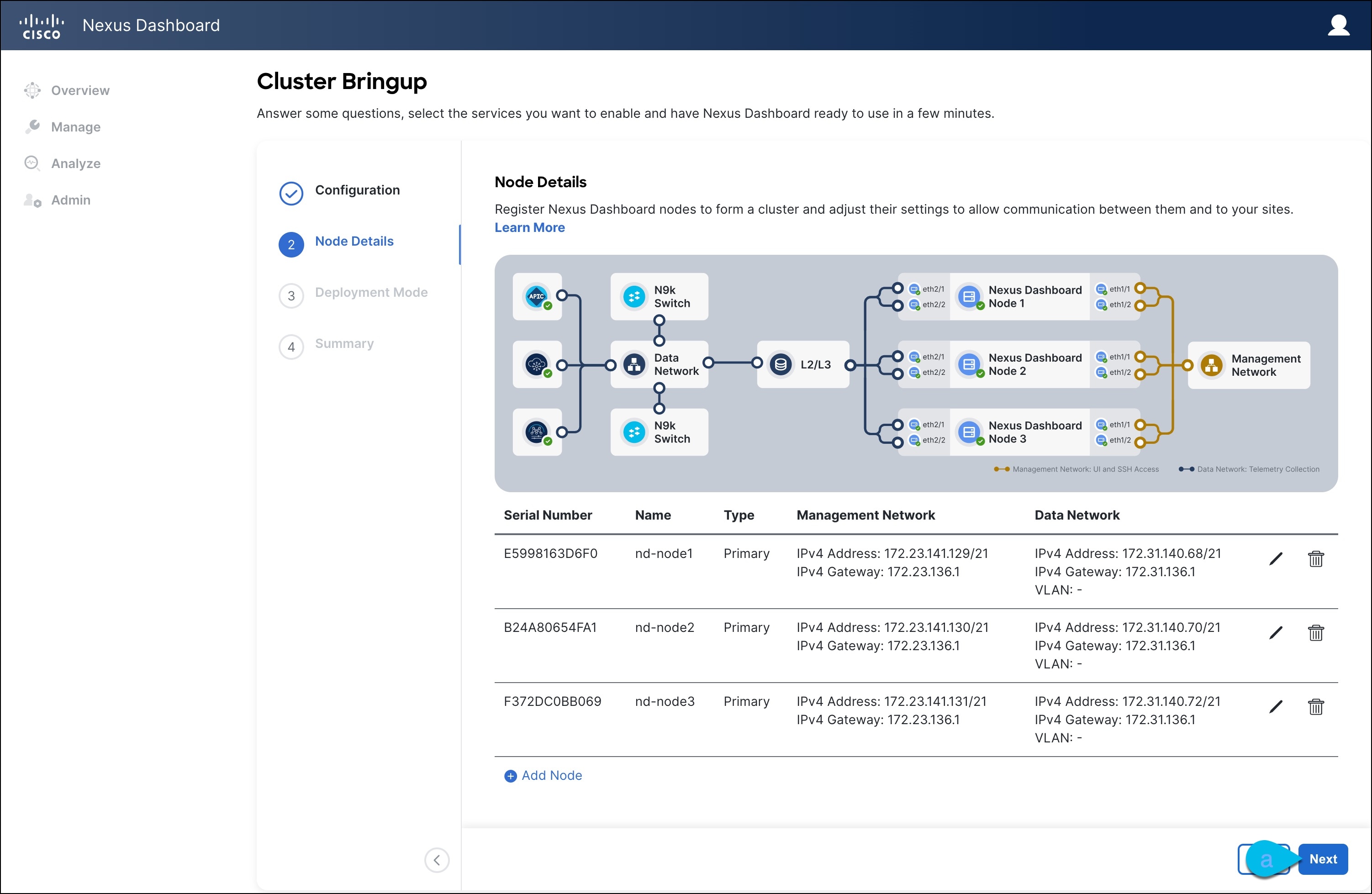

少なくとも 3 ノードのクラスタが必要です。展開するサービスのタイプと数に応じて、水平スケーリング用に追加のセカンダリ ノードを追加できます。単一クラスター内の

セカンダリノードとスタンバイノードの最大数については、ご使用のリリースのリリース ノートを参照してください。

フィードバック

フィードバック